行動應用軟體隱私保護標準研究 - 政大學術集成

120

0

0

全文

(2) 致 謝 詞 人的一生通常不會因做過的事後悔,卻因未曾去做自己想做的事 而遺憾。再進入政大讀法律碩士在職專班,是難忘 EMBA 那段充實 的日子,更為了彌補許多年前想讀法碩乙的心願,希望結合專長與產 業工作經驗,修習法律學分,探知法律世界,轉眼間已修畢課程,論 文也將完稿付梓。 淮南子氾論訓謂「知法治所由生,則應時而變;不知法治之源, 雖循古,終亂。」法律是人類智慧的結晶,法律存在於社會生活,我 們須了解法律,尊重法律,但要涉獵各法律專業領域知識亦是一大挑 戰。法律領域浩瀚無涯,窮畢生之力,亦難透徹。感謝在學期間,在 各領域學養兼具師長們精彩的授課,來自各行各業同窗的相互勉勵及 切磋,分享實務經驗,引領我探究法律的堂奧,回顧這段學習歷程彌 足珍貴。. 立. 政 治 大. ‧. ‧ 國. 學. 感謝指導教授陳起行老師的悉心啟迪、指導與鼓勵,感謝口試委 員劉老師及翁老師的細心匡正,更感謝同學與親友的砥礪與支持,給 予我不斷努力與堅持前進的助力。. n. er. io. sit. y. Nat. al. Ch. engchi. I. i n U. v.

(3) 摘. 要. 行動應用軟體具備適地性、即時性、主動性,可以提供個人化的 便利服務。智慧手機普及率上升,亦將帶動行動電子商務風潮,但是 消費者對於隱私安全方面的顧慮,卻是推動之阻力。行動應用軟體暗 藏隱私隱憂,可能輕易截取隱私資料,包括行動裝置代碼、帳號密碼、 文字訊息、照片、影音、連絡資料、行事曆資料、歷史接聽紀錄、網 路使用習慣、地理定位資料等。這些隱私資料是屬於我國個資法第二 條「其他得以直接或間接方式識別該個人之資料」,為個資法保護之 範圍。 手機用戶隱私資訊外洩問題層出不窮,歐盟和美國之爭議案例頻 仍,遂於近年陸續提出相關法案和隱私保護措施。歐盟為全方位式立 法,著重政府主導功能;美國是部門式規範模式,尊重產業自律。為 解決各國或國際組織之個資隱私保護規範不一致問題,透過信賴標章 的產業自律規範,發展成為具有效力之民間保護標準,甚至是國家標 準,進而與國際標準接軌,至少可為企業降低遵守法規所投入之成本。. 立. 政 治 大. ‧ 國. 學. ‧. 標準是可以用來捍衛國內產業競爭力,在國際市場競爭具有相當 之重要性。國際標準組織的運作通常採共識決,強調嚴謹和透明化; 需要在產業和政府支持下,累積國際標準制定經驗,長期堅持投入, 始得取得領先主導標準之先機。最受到矚目的行動軟體隱私標準「不 被追蹤」 ,因與廣告商利益衝突,W3C 遲遲不能通過標準定案。在各 國行動應用軟體隱私保護規範尚未完備之際,透過國際標準組織、區 域組織和產業組織等自律發展,形成隱私保護標準,可彌補相關法令 al v i 規範未及之處。 n C. n. er. io. sit. y. Nat. hengchi U. 建議自法規、隱私標準和隱私標章認證方面推動個資與隱私保 護,朝向政府管制和產業自律併進之模式發展。國際行動應用軟體標 準發展雖尚在萌芽階段,相關產業仍須密切關注。在科技推陳出新的 時代中,個資和隱私保護法制總是趕不上科技變遷,為避免問題反覆 發生,標準制定推動者、立法者和執法者皆需與時俱進。 關鍵詞: 資訊隱私、行動應用軟體、隱私標準. II.

(4) Abstract Mobile applications featured with localization, instant responsiveness and proactivenss can provide convenient and personalized services. The widespread adoption of smart phones may drive the next wave of m-commerce(mobile e-commerce), and however, consumer privacy fears limit the growth of m-commerce. There are concerns over privacy leaks that mobile applications can easily access to privacy-sensitive data, such as UDID, ID/password, text messages, photos, videos, address book, calendar, historical phone records, on-line behavior, geolocation, etc. The privacy information mentioned above should have been covered under Article 2 of Taiwan Personal Information Protection Act “other information which may be used to identify a natural person, both directly and indirectly”.. 治 政 In response to the increasing privacy leaks大 in mobile devices and law disputes, privacy protection 立 measures and regulations have been proposed ‧. ‧ 國. 學. or enforced these years in European Union countries and the United States. European Union establishes a comprehensive legislation focused on government-centric functions, while the United States uses a sectoral approach that relies on industry self-regulation. In order to solve the inconsistent privacy regulations within countries and international organizations, one effective way is to promote privacy seals certified through industry self-regulation, and furthermore, develop to be industry standards, and national standards in line with international standards, and that can at least help enterprises reduce costs for responses to the mandatory regulations.a l iv. n. er. io. sit. y. Nat. n. C. U Standards can be a meanshtoesafeguard competitiveness, n g c h iindustrial and are considered to be critically important to outcompete international trade markets. International standard bodies normally use consensus-building process, highlighted with impartiality and transparency. With supports from industry and government on accumulating experiences in international standard setting, and long-term inputs in participation, aim at competing for market dominance. The catching debate over digital advertisers interests to nail down the long overdue Do Not Track standard continues at W3C. While awaiting privacy regulations for mobile applications, self-regulation can be developed within international standard bodies, regional organizations, industry consortia, and privacy protection standards can help patch up the inadequacy of existing regulations. It is recommended to promote protection of personal data and III.

(5) privacy from aspects of regulations, privacy standards, and privacy seal certification, toward a model combined with government regulation and industry self-regulation. Mobile apps standards are still at the initiative stage, and therefore, the related industries should watch closely. Following by the advancement of technology with each passing day, personal data regulations and privacy laws are in danger of lagging behind technological change. In order to prevent recurring problems, standard setters, regulators, and executors should keep pace with the times. Keywords:Information Privacy, Mobile Applications, Mobile Apps, Privacy Standards. 立. 政 治 大. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. al. Ch. engchi. IV. i n U. v.

(6) 目. 錄. 第一章 緒論.............................................................................................1 第一節 研究範圍與架構 ..............................................................1 第一項 研究範圍 ....................................................................1 第二項 研究架構 ....................................................................2 第二節 研究方法 ..........................................................................2 第二章 行動應用軟體與資訊隱私 ........................................................4 第一節 資訊隱私 ..........................................................................4 第二節 行動應用軟體與隱私保護 ..............................................6 第三節 行動軟體侵犯隱私問題 ..................................................9 第一項 不當取得隱私資料問題 ............................................9 第二項 行動上網行為追蹤問題 .......................................... 11 第三項 行動應用軟體侵犯隱私案例 ..................................13 第三章 隱私保護標準組織發展與挑戰 ..............................................16 第一節 產業自律、標準與法規 ................................................16 第二節 隱私保護相關標準組織 ................................................21 第一項 BSI ............................................................................21 第二項 IETF ..........................................................................23 第三項 ISO ............................................................................27 第四項 ITU-T ........................................................................34 第五項 PCI SSC ....................................................................37 第六項 OASIS .......................................................................38 a l.......................................................................... 第七項 W3C 41 v i n Ch 第八項 TCG .......................................................................... 46 U i e h n gc 第九項 GSMA ....................................................................... 47 第十項 MEF ..........................................................................48 第三節 隱私保護標準發展之挑戰 ............................................49 第一項 標準制定之複雜性 ..................................................49 第二項 標準發展生命循環 ..................................................50 第三項 標準發展之鴻溝 ......................................................51 第四節 隱私保護標準爭議案例 ................................................52 第四章 隱私保護標準 ..........................................................................55 第一節 個人資料保護標準 ........................................................55 第一項 個資管理系統標準 ..................................................55 第二項 隱私架構標準 ..........................................................57 第三項 身分隱私保護標準 ..................................................58 第四項 生物辨識資料保護標準 ..........................................59. 立. 政 治 大. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. V.

(7) 第二節 網際網路隱私保護標準 ................................................60 第三節 資訊系統隱私保護標準 ................................................61 第一項 智慧交通系統隱私保護標準 ..................................61 第二項 ICT學習系統隱私保護標準....................................61 第四節 金融隱私保護標準 ........................................................62 第五節 醫療隱私保護標準 ........................................................64 第一項 ISO 22857:2004........................................................65 第二項 ISO/TS 25237:2008 ..................................................65 第三項 ISO/TS 21547:2010 ..................................................66 第四項 ISO/TS 13582:2013 ..................................................67 第五項 OASIS醫療隱私標準...............................................67 第六項 蘇格蘭國民保健服務行動資料保護標準 ..............67 第六節 Web隱私保護標準 .........................................................68 第七節 雲端隱私保護標準 ........................................................69 第八節 行動RFID服務隱私保護標準 .......................................70 第九節 行動隱私保護標準 ........................................................71 第五章 行動應用軟體隱私保護標準 ..................................................73 第一節 不被追蹤隱私標準 ........................................................73 第一項 FTC不被追蹤隱私標準建議 ...................................73 第二項 W3C不被追蹤隱私標準..........................................74 第三項 Google和Apple不被追蹤隱私標準 ........................77 第二節 地理定位隱私保護標準 ................................................78 第一項 W3C地理定位隱私標準..........................................79 第二項 IETF地理位置隱私和展現架構隱私標準 .............80 al v i n C h ........................................................ 第三節 行動金融隱私標準 81 U i e h n gc 第四節 行動應用軟體隱私標準倡議 ........................................83 第一項 W3C行動Web倡議 ..................................................83 第二項 GSMA行動應用發展隱私設計指南 ......................83 第三項 MEF行動應用軟體隱私倡議 ..................................85 第六章 結論與建議 ..............................................................................87 第一節 行動應用軟體隱私標準發展趨勢 ................................87 第一項 國際隱私標準發展趨勢 ..........................................87 第二項 隱私保護標準之全球化發展 ..................................88 第三項 行動應用軟體隱私保護標準之折衝發展 ..............90 第四項 行動應用軟體隱私保護標準有助因應法規 ..........92 第二節 我國發展個資管理標準與國際接軌 ............................93 第三節 對我國行動軟體隱私保護法制之建議 ........................96 參考文獻...................................................................................................99. 立. 政 治 大. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. VI.

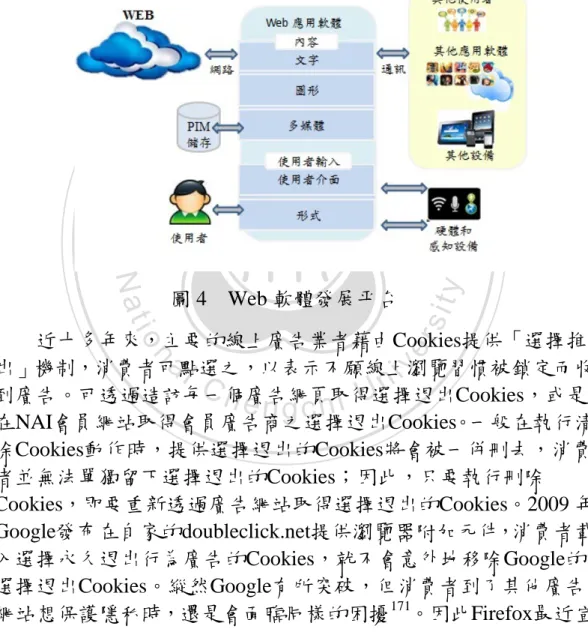

(8) 圖 目 錄 圖 1 Web軟體發展平台 ........................................................75. 立. 政 治 大. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. al. Ch. engchi. VII. i n U. v.

(9) 表 目 錄 表 1 標準與法規比較表 .......................................................17 表 2 正式標準和非正式標準區分表 ...................................19 表 3 ISO制定標準程序表 .....................................................29. 立. 政 治 大. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. al. Ch. engchi. VIII. i n U. v.

(10) 第一章 緒論 第一節 研究範圍與架構 第一項. 研究範圍. 本研究所指之行動應用軟體(Mobile Applications, Mobile Apps),係指手持裝置(handheld devices)上的附加軟體(add-on software) ,安裝在智慧手機、PDA(Personal Digital Assistants) 、平板 電腦內。熱門的行動應用軟體,通常包括:遊戲、社交網絡、地圖、 新聞、氣象、餐飲和旅遊等生活應用類型。在技術上的特徵包含具備: 通訊介面(Wi-Fi、WiBro/ WiMAX、GSM/EDGE、W-CDMA /UMTS/HSPA以及藍牙) 、影音及錄影、照像、感知或GPS模組1。. 立. 政 治 大. ‧ 國. 學. ‧. 行動應用軟體可用以識別該裝置身分和追蹤位置者,涉及個人資 料,包括:IP位址(Internet Protocol addresses, IP-addresses)、MAC 位址(Media Access Control addresses, MAC-addresses)、手機識別碼 (Unique Device Identifier , UDID)、國際行動裝備識別碼 (International Mobile Equipment Identity Number, IMEI)、國際行動 用戶識別碼(International Mobile Subscriber Identity , IMSI)、SIM卡 編碼(Integrate Circuit Card Identity, ICCID)、聯絡人清單(address a l data)。使用者輸入之個人和隱私資料, v book)、位置資料(location i 2 n Ch 包含有帳號密碼、照片、個人檔案等 。i U. n. er. io. sit. y. Nat. engch. 藉由標準化,可使得品質得到保證、產品流通性和便利性提升、 消費者享有品牌替代性好處、企業減少研發資源浪費、價格競爭使消 費者得享物美價廉產品、降低技術所造成之貿易障礙3。建立行動軟 體隱私標準,從企業端來看,透過自律和產業共識形成標準,可以避 免消費者隱私安全爭議,降低未來可能產生之訴訟求償,降低營運風 險,提升使用者之信賴。 現有文獻及實務上探討標準議題,多論及解決技術問題之標準或 是專利標準議題,就法律規範面進行標準研究者,以多朝向競爭法方 1. Mobile Applications, ITU-T TechWatch Alert, 1, July 2009 Emre Yildirim, Mobile Privacy: Is There An App For That? On smart mobile devices, apps and data protection, 20~29, 2012 3 李兆國,標準制定組織及標準專利權之爭議,2003 年 12 月,頁 19~20。 1 2.

(11) 面,探討著作權法、產業競爭以及公司策略之問題。因應國際隱私保 護標準發展趨勢,本研究嘗試將研究範圍聚焦在行動應用軟體之隱私 保護標準。在各國行動應用軟體隱私保護規範尚未完備之際,透過國 際標準組織、區域組織和產業組織等自律發展,形成隱私保護標準, 可彌補相關法令規範未及之處。現行法制下,各利害關係者除須瞭解 相關權利與義務之外,亦期許未來有明確的法制與規範可資遵循;因 此,本研究從行動軟體隱私保護標準著手,進而針對我國個人資料保 護法之增修發展,提出具體建議。. 第二項. 研究架構. 本研究主要針對幾項重點議題展開:. 政 治 大. 一、 分別探討資訊隱私和行動應用軟體,評析行動應用軟體發 展產生之隱私保護問題。. 立. ‧. ‧ 國. 學. 二、 區隔產業自治、標準與法規,說明何謂標準。簡介隱私保 護相關標準組織,以及其標準制定之流程。概述隱私標準 發展之挑戰和爭議案例。 三、 從管理制度面、應用面、科技面,蒐集國際隱私保護標準。. Nat. er. io. sit. y. 四、 整理目前國際上已完成或發展中之行動應用軟體隱私保護 標準,以及相關標準草案與倡議。. n. 五、 針對本研究結果,從國際隱私標準看行動應用軟體發展, al v i 和我國個資管理標準發展歸納結論,並針對發展我國個資 n Ch engchi U 標準與國際接軌,以及個資法如何因應行動應用保護隱私 問題提出建議。. 第二節 研究方法 本研究主要參考國內外文獻、行動應用軟體發展、國際標準組織 發展以及國際隱私標準,並參酌歐盟個資法制和美國隱私保護法。 一、 國內外文獻部分 1、 專書、論文與期刊文獻。 2、 網路文獻、媒體報導:經由網路存取之相關電子文件,包 括歐美發布之官方文件、相關議題背景之媒體報導等。 2.

(12) 二、 國際標準資料部分:主要透過國際標準組織之官方網站取 得,並參考相關論文與期刊文獻。 三、 隱私保護法制部分:主要參考歐盟和美國法制單位發布之 官方文件,並參酌相關論文與期刊文獻。. 立. 政 治 大. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. al. Ch. engchi. 3. i n U. v.

(13) 第二章. 行動應用軟體與資訊隱私. 第一節 資訊隱私 Privacy一字係起源於拉丁字Privatus 4,依據羅馬法,法理上區分 介於private和public,是指與公共生活抽離的部分。Samuel D. Warren 和Louis D. Brandeis兩位律師最早在哈佛法學評論(Harvard Law Review)發表隱私權(The Right of Privacy) ,強調生活的權利與不受 5 干擾的權利(the right to be let alone) 。知名的隱私倡導者Simon Davies認為,隱私權包括資訊隱私、身體上的隱私、溝通上的隱私、 及領土上的隱私6。Jerry Durlak認為隱私包含四個權利元素,即屬於 控制外部影響的孤獨權:擁有單獨不被侵害的權利、匿名權:擁有不 被公開識別的權利、秘密權:擁有不被監視的權利,和控制個人資料 的保留權:擁有控制個人資料不被散佈的權利7。. 立. 政 治 大. ‧ 國. 學. ‧. 隱私權理論除上述Warren和 Brandeis的獨處權理論外;尚有區分 「公眾生活或社會生活」與「私人生活或私密生活」的親密關係理論, 將未文字化、關於自己的資訊保密、不予人知的狀態,即資訊保留權 理論;強調個人有維持生活獨立完整不受侵擾的權利,以保持人格之 完整,即一般人格權理論8。. er. io. sit. y. Nat. n. 資訊自決權(informationlles Selbstbestimmungsrecht)的概念及發 al v i 展,是從德國人口普查法判決,承認資訊自決權具有基本權利的意義 n Ch 開始 9。歐盟是以個人具有「資訊自我決定」(information engchi U self-determination)的權利為出發點,作為資訊隱私保護的基礎,甚 至將個人資料保護範圍擴及至國際標準的地位,彰顯歐盟對個人資料 的保護嚴密,尊重個人隱私與個人權利。 Louis Harkin認為隱私係指免於政府入侵(intrude),自主乃指免 4. In Roman law, the Latin adjective privatus makes a legal distinction between that which is "private" and that which is publicus, "public" in the sense of pertaining to the Roman people (populus Romanus). http://en.wikipedia.org/wiki/Privatus (last visited 2013/4/21) 5 Warren and Brandeis,“The Right to Privacy”, Harvard Law Review, Vol. IV, December 15, 1890 6 Davies, Simon, “Monitor: Extinguishing Privacy on the Information Superhighway”, Pan Macmillan, Sydney, 262, 1996 7 Durlak, Jerry, “Privacy and Security”, Communication for Tomorrow, http://renda.colunato. yorku.ca/com4tomo/1296.html (last visited 2013/4/21) 8 葉英秋,論個人隱私與公共利益-以警察資料之取得與運用為中心,2008 年,頁 13~14。 9 蕭文生譯,關於「1983 年人口普查法」之判決 - 聯邦憲法法院判決第 65 輯第 1 頁以下,西 德聯邦憲法法院裁判選輯(一),司法院,1990 年 10 月,頁 288。 4.

(14) 於政府規制(regulation);隱私與自主有別,均涉有公私之間複雜關 係;W.A. Parent認為自由是免於外在限制(absent from external constraints) 。自主的意涵似指個人的決定免於公的干涉,無論來自政 府法制或是道德、習俗;隱私則重在公與私兩者間私的部分,探討探 討個人而非群體10。 行為自由的資訊自決就是美國法律學者朗德沃金(Ronald Dworkin)所稱「執照式的自由」 ,是一種免除個人行動外在限制單純 消極自由概念,資訊隱私則可稱為德沃金之「人格獨立性的自由」 (Liberty as Independence)11。資訊自決保障個人外再行動的自由 , 資訊隱私則維護個人人格內在形成的彈性空間;即使資訊自決未受侵 害,資訊隱私亦不必然受到保障12。 個資保護涉及之基本權利,美國法重在隱私權保護,歐盟重點放 在人性尊嚴與一般人格權之資訊自決權。我國個資法之規範,以保障 人格權為核心,包括消極面的資訊隱私不受侵犯,以及積極面的個人 資料自有決定權;人格權涵蓋面較廣,保護範圍涵蓋隱私權,資訊隱 私權為隱私權之一種 13。依大法官會議釋字第 603 號,有關請領身份 證時,必須按捺指紋之相關問題,大法官承認有資訊隱私權之存在, 並認為「其中就個人自主控制個人資料之資訊隱私權而言,乃保障人 民決定是否揭露其個人資料、及在何種範圍內、於何時、以何種方式、 向何人揭露之決定權,並保障人民對其個人資料之使用有知悉與控制 權及資料記載錯誤之更正權」。. 立. 政 治 大. ‧. ‧ 國. 學. er. io. sit. y. Nat. 本研究認為應受資訊隱私權保護之個人資料包含:. al. n. v i n Ch 個人直接相關資料,如姓名、身份證字號、肖像、生物辨識 engchi U. •. •. 相關之指紋、聲紋、虹膜、DNA 等資料; 個人間接屬性資料,如消費習慣、上網習慣、手機定位資訊、 手機識別碼、性取向、病歷、宗教信仰或犯罪前科等;以及 有關通訊內容資料,如透過各種通訊媒體,包括網路即時通. 10. 陳起行,資訊隱私法理探討 - 以美國法為中心,政大法學評論,第 64 期,2000 年 12 月, 頁 311~316。 11 邱文聰,從資訊自決與資訊隱私的概念區分 - 評「電腦處理個人資料保護法修正草案」的 結構性問題,月旦法學雜誌 No.168,2009 年 5 月,頁 176;See Ronald Dworkin, Liberty and Liberalism, In Taking Rights Seriously, Cambridge, NA:Harvard University Press, 259, 262~264, 1977。 12 邱文聰,同前註,頁 177。 13 李震山,電腦處理個人資料保護法之回顧與前瞻,中正法學集刊第 14 期,2003 年 12 月,頁 6~15。 5.

(15) 訊、電話、行動裝置進行溝通時,有關 e-mail、影像、通訊 文字和語音內容等隱私資料。. 第二節 行動應用軟體與隱私保護 我國個資法第二條對個人資料之定義為:「指自然人之姓名、出 生年月日、國民身分證統一編號、護照號碼、特徵、指紋、婚姻、家 庭、教育、職業、病歷、醫療、基因、性生活、健康檢查、犯罪前科、 聯絡方式、財務情況、社會活動及其他得以直接或間接方式識別該個 人之資料。」與行動應用軟體隱私相關之資料,如:電話號碼、電郵 帳號、手機識別碼、通話紀錄、網頁瀏覽紀錄、地理定位資訊,甚至 是行動通訊內容的隱私資訊等,是屬於「其他得以直接或間接方式識 別該個人之資料」,皆可為「聯絡方式」或「社會活動」等概念所涵 攝,應屬於我國個資法保護之範圍。. 立. 政 治 大. ‧. ‧ 國. 學. 行動應用軟體與網際網路應用軟體主要差異在於,應用軟體所在 的營運平台環境、周邊硬體和服務特性,都可能存取個人隱私資料。 行動應用軟體之重要特徵包括:啟動時間快、具有回應性 (responsiveness)、具有焦點目的(focused purpose)、能與遠端裝置 資訊來源進行客製化互動(Customized Interactions with Off-Device Information Sources) 、可提供一致性的體驗(consistency of experience) 14 等 。因此行動應用軟體具備定位性、適地性、即時性,可以提供個 人化的便利服務。. er. io. sit. y. Nat. a. n. iv l C 手持裝置製造商、行動網路營運商和行動應用平台(Operating n hengchi U System, OS)業者陸續啟用線上商店,提供各領域之行動應用軟體, 企圖掌握不斷成長的消費群眾需求。行動應用軟體開發有型態有:原 生型應用程式(Native Apps)、網頁應用程式(Web Apps)和混合型 應用程式(Hybrid Apps)。Native Apps是用手持裝置平台建議的官方 程式語言來開發應用程式,如 iOS即是使用Objective-C,而Android 是用Java。實際上平台的SDKs(software development kits)更為複雜, 有不同的工具、建置系統、APIs(application programming interfaces) , 而且每一個平台賦予行動裝置不同的能力。隨著Html 5 程式語言的興 起,呈現的效果越來越佳,運用Web的跨平台性,衍生發展Web Apps, 透過行動裝置瀏覽器的UI(User Interface),使用者不需另行下載安 裝程式。Web Apps最大的優勢,是技術的通用與延續性開發成本比 14. Ivo Salmre, Writing Mobile Code: Essential Software Engineering for Building Mobile Applications, Addison-Wesley Professional, 2005 6.

(16) Natvie Apps低,然而Native Apps效能會比較好,在使用者體驗方面似 乎比較容易著墨,在Native Apps和Web Apps論爭下,於是產生Hybrid Apps 15。 目前智慧型手機的市占已經明顯分流於Google Android與Apple iOS為兩大作業系統。在Web Apps受限於瀏覽器或前端技術未標準化 的情況下,Hybrid Apps可以一部分在設備上運作,一部分在Web上運 作,兩方面進行組合利用,如Facebook與百度即是採用Hybrid Apps 技術,但是運作速度較為緩慢 16。 Google Android採用准許讀取系統(permission system)警告應用 軟體入侵使用者隱私,或有安全威脅之虞,例如准許SET_TIME才可 以改變系統時區,准許SEND_SMS才可以發送文字訊息,准許 READ_CONTACTS才可以讀取電話簿。Google Play官方網站將軟體 安裝分成二個階段,第一個安裝階段包含說明、使用者評價、截圖畫 面和安裝鈕;同意安裝後進入最後安裝階段,區分為三層警告:大標 題顯示准許類別 - 個人資料(Personal Information) 、電話簿(Phone Calls)、設定時區(Set Time),小標說明特定准許細項和一個隱藏詳 細說明的對話框。使用者可以選擇放棄安裝或完成安裝。但大標題准 許類別的字眼卻會誤導使用者,應需要重新定義,清楚地傳達風險程 度;對話框裡的「全面存取網際網路(full Internet access)」可以換成 「計畫用你的資料(use your data plan)」 。其他被視為低風險者,則 須點選「查看更多(See more)」 。但Android除了在安裝系統之外,使 用應用系統時就未有准許控制。不論Android在何時提供准許控制, al 使用者通常搞不清楚真正的用意;還是需要考量使用者建議,視使用 v17 i n Ch 者需要提供客製化警告,設計新式的警告對話框 。 U. 立. 政 治 大. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. engchi. Apple作業系統iOS 6,行動應用軟體開發者需要取得個資使用之 准許,包括位置資訊、聯絡資料、行事曆、提醒事項(Reminders) 、 照片,甚至Twitter或Facebook帳號。Apple將所有隱私設定濃縮在「隱 私」標題下,使用者可以逐一對每個行動應用軟體(app-by-app basis) 進行細部等級(granular-level)設定,即可依照類別設定是否啟動該 隱私項目之設定18。iPad的Safari瀏覽器有個隱私瀏覽模式,需自行設 15. Andre Charland, Brian LeRoux, Mobile Application Development: Web vs. Native, 1-8, Association for Computing Machinery, Volume 9, Issue 4, April 2011 16 高易中,以 Web 技術建立跨行動平台 APP, RUN!PC 網站,2013/1/9, http://www.runpc.com.tw/content/content.aspx?id=109324,最後上網日期 2013/4/21。 17 Adrienne Porter Felt, Elizabeth Ha, Serge Egelman, Ariel Haney, Erika Chin, David Wagner, Android Permissions:User Attention, Comprehension, and Behavior, Proceedings of the Eighth Symposium on Usable Privacy and Security, July 2012 18 Jason Cipriani, How to control Your Privacy Settings on iOS 6, September 19, 2012, http://howto.cnet.com/8301-11310_39-57507698-285/how-to-control-your-privacy-settings-on-ios-6/ 7.

(17) 定為啟動。但Apple將廣告追蹤關閉功能放在設定裡之關於(About) , 19 需自行設定啟動限制廣告追蹤(Limit Ad Tracking) 。 依據 2010~2011 年研究顯示,很多熱門的行動應用軟體都是透過 UDID追蹤iPhone和iPad的用戶。Apple被二位消費者分別在加州和紐 約控告,追蹤iPhone和iPad的用戶的定位 20;Apple有鑑於iOS 4 無法 阻擋開發商利用UDID造成爭訟,所以在iOS 5 之後,宣布將取締開發 商利用UDID侵犯隱私的作法,因此很多開發商改用MAC位址進行追 蹤 21。日前出爐的iOS 7 beta版,則更為加強隱私保護,限制軟體開發 商運用MAC位址進行追蹤22。 美國行動通訊調查機構Wireless Intelligence指出,目前全球使用 手機的人口已超過 50 億,占 73%,竟是全球擁有個人電腦人數的三 倍 23,行動上網將成主流。依據資策會FIND,101 年第 2 季我國行動 電話無線寬頻帳號數(含開通數據服務之 3G門號數和WiMAX帳號 數)已提高至 858 萬;101 年財團法人臺灣網路資訊中心(TWNIC) 發布臺灣寬頻網路使用調查報告,因為智慧型手機的普及率迅速提 昇,101 年上半年曾經使用行動上網人數高達 535 萬人,較前一年成 長一倍24。另依據 101 年中華民國電子商務年鑑,於 2013 年將全球 行動上網人口將超過 10 億,行動商務購物風潮指日可待 25。. 立. 政 治 大. ‧. ‧ 國. 學. n. al. er. io. sit. y. Nat. 依據MIC發布之 2012 資通訊產業發展十大趨勢分析報告,影響 臺灣資通訊產業及企業應用發展之十大趨勢,未來也將推升臺灣電子 商務產值。趨勢一:雲端運算普遍化;趨勢二:智慧聯網服務無縫化; 趨勢三:聯網終端多樣化;趨勢四:終端價格M型化;趨勢五:平台. Ch. engchi. i n U. v. (last visited 2013/4/23) 19 Galen Gruman, 3 easy steps to a more secure iPhone or iPad, October 16, 2012, http://www.infoworld.com/d/mobile-technology/3-easy-steps-more-secure-iphone-or-ipad-204930 (last visited 2013/4/25) 20 Apple Accused in Suit of Tracking IPad, IPhone User Location , April 26, 2011, http://www.bloomberg.com/news/2011-04-25/apple-accused-in-suit-of-tracking-ipad-iphone-user-locati on-1-.html (last visited 2013/6/17) 21 Apple Sneaks A Big Change Into iOS 5: Phasing Out Developer Access To The UDID,19 August, 2011, http://techcrunch.com/2011/08/19/apple-ios-5-phasing-out-udid/;Inside iOS 5: privacy change kills app developers' access to UDID, August 19, 2011, http://appleinsider.com/articles/11/08/19/inside_ios_5_privacy_change_kills_app_developers_access_t o_udid (last visited 2013/6/17) 22 Apple Beefs Up Privacy Protections In iOS 7, June13, 2013, http://www.mediapost.com/publications/article/202222/apple-beefs-up-privacy-protections-in-ios-7.ht ml#ixzz2W4zRaWQr (last visited 20 13/6/17) 23 行動上網將成主流,比 PC 革命更偉大,遠見雜誌 2011 年 1 月號第 295 期, http://store.gvm.com.tw/article_content_17198.html,最後上網日期 2013/6/6。 24 財團法人臺灣網路資訊中心新聞稿,2012 年 7 月 9 日, http://www.twnic.net.tw/NEWS4/119.pdf,最後上網日期 2013/6/6。 25 2012 中華民國電子商務年鑑:環境篇, http://eccommerceenvironment.blogspot.tw/2012/11/blog-post_9665.html,最後上網日期 2013/6/6。 8.

(18) 競爭白熱化;趨勢六:APP商店普及化;趨勢七:家庭網路無線化; 趨勢八:企業通訊行動化;趨勢九:網路資料巨量化。趨勢十:資安 威脅多元化 26。隨著雲端運算普遍化、聯網終端多樣化、APP商店普 及化和企業通訊行動化發展,隨著臺灣智慧型手機的普及率迅速提 昇,可預見行動電子商務即將快速成長發展。 由於網際網路已經相當普及,無線網路技術的快速發展,近年來 智慧手機持有率之提升,行動電子商務發展潛力無窮。行動電子商務 (M-Commerce)之特徵包括: (1)無所不在(Ubiquity)-不論在哪 裡皆可以交易; (2)直接性(Immediacy)-想到要交易即可以進行; (3)適地性(Localisation)-結合LBS(Location-based Service)應 用之交易服務; (4)即時連線(Instant connectivity)-很方便地立即 進行網路連線交易;(5)主動功能(Pro-active functionality)-可提 供個人化的選擇性廣告(Opt-in advertising) 、廣告簡訊; (6)簡易認 證程序(Simple authentication procedure)-手機的SIM(Subscriber Identity Module)卡透過個人密碼(Personal Identification Number, PIN) 做簡易的認證保護 27。事實上行動電子商務之應用軟體服務,是高度 個人化的服務,具有情境認知、定位敏感性、時間關鍵性、點對點資 訊展現形式之特性,一般認為行動電子商務推動的阻力,是消費者對 於隱私安全方面的顧慮問題28。發展行動電子商務相關應用軟體,亦 須將消費者對隱私安全之疑慮納入設計考量。. 立. 政 治 大. ‧. ‧ 國. 學. n. Ch 第一項 不當取得隱私資料問題. engchi. er. io. al. sit. y. Nat. 第三節 行動軟體侵犯隱私問題. i n U. v. 傳統上行動隱私研究重點多放在位置追蹤和分享,但行動裝置作 業系統提供的APIs,使行動應用軟體得順帶截取行動裝置裡的隱私資 料,包括裝置代碼、登入帳號密碼、文字訊息、照片、影音、連絡資 料、行事曆資料、歷史接聽紀錄、網路使用習慣等。Bloomberg報導 美國安全軟體公司Bit9 發佈一項令人不安的消息,指出有超過 10 萬 項Android應用程式不當取得下載用戶的個資,比例達 26%,如追蹤 26. 詹文男暨 MIC 研究團隊,2012 資通訊產業發展十大趨勢,財團法人資訊工業策進會產業情報 研究所(MIC),2012 年。 27 Rajnish Tiwari1, Stephan Buse and Cornelius Herstatt, From Electronic to Mobile Commerce: Technology Convegence Enables Innovative Business Services, 7~9, http://www.mobile-prospects.com/publications/files/E2M-Commerce.pdf (last visited 2013/6/17) 28 Ali Grami and Bernadette H. Schell, Future Trends in Mobile Commerce: Service Offerings, Technological Advances and Security Challenges, Proceedings Second Annual Conference on Privacy, Security and Trust, 1, October 13~15, 2004 9.

(19) 位置、取得聯絡人資料、探取email內容等,此多數與該應用程式功 能完全無關。Android手機的確會在用戶下載應用程式時發出提醒, 該程式可能會取得哪些資訊,至於一般民眾是否有閱讀這些警語則是 另一回事29。所謂不當擷取,是指未事先告知,並經當事人同意而取 得不應擷取之資料。 華爾街日報曾針對 101 個iPhone和Android 行動應用軟體進行研 究,其中有半數未告知用戶或經同意即傳送手機識別碼,其他還有傳 送手機定位、年齡、性別和其他個人資料給他人。Apple和Google都 聲稱他們保護使用者,已要求行動應用軟體需事前取得用戶之允許, 特別是定位資訊,但其中近半數的行動應用軟體卻連最基本的隱私權 政策都沒有放。手機用戶雖可以自行清除被植入的Cookies,但行動 業者設定的手機識別碼動不了,Apple和Google也未列入准許控制, 因此使用者並無法防範。Apple和Google都仰賴行動廣告收入,兩者 皆聲稱未追蹤個人使用行動應用軟體,但卻會提供廣告商鎖定特定族 群之使用者。因Apple的行動應用軟體只可於iStore取得,Apple僅得 在iStore聲稱不得傳送未經使用者同意之資訊,但據華爾街日報之研 究發現,很多行動應用軟體已違反該規則。因有很多供應商提供 Google Apps下載服務,Google則是將使用者資訊處理責任推給行動 應用軟體開發者。Apple內部將手機識別碼視為可辨識個人之資訊 (personally identifiable information),但Google和多數的行動應用軟 體開發者卻不認為如此 30。. 立. 政 治 大. ‧. ‧ 國. 學. sit. y. Nat. n. er. io. 表面上Apple和Google雖已訂立定位追蹤准許控制和規則,但對 al 行動應用軟體開發者和提供者並沒有強制力,使用者只得自求多福。 v i n Ch 大陸金山軟件公司研發的金山手機毒霸,長期追蹤報告發現,有 U i e h n c g 70.43%的Android軟體會取得敏感隱私權限;其中,獲取短信權限的 有 21.26%、獲取通訊錄和通話記錄的有 33.59%、獲取手機號碼的有 33.59%、獲取位置資訊的有 62.56%;對喜歡下載中國大陸Android系 統軟體和遊戲的用戶,特別提出警告31。用戶在取得免費行動應用軟 體時,別忘了天下沒有白吃的午餐,不知不覺地將個人隱私資訊給賤 賣了。. 29. 10 萬隱私地雷!近三成 Android 應用程式越矩取個資,2012 年 11 月 5 日 , http://news.cnyes.com/Content/20121105/KFNV4RYTE6QW7.shtml,最後上網日期 2013/6/14。 30 S. Thrum and Y. Kane, Your Apps are Watching You, Wall Street Journal, http://online.wsj.com/, 2010 31 許多安卓手機軟體 竊用戶隱私,中央社,2013 年 3 月 16 日, http://tw.news.yahoo.com/%E8%A8%B1%E5%A4%9A%E5%AE%89%E5%8D%93%E6%89%8B% E6%A9%9F%E8%BB%9F%E9%AB%94-%E7%AB%8A%E7%94%A8%E6%88%B6%E9%9A%B1 %E7%A7%81-124426037--finance.html,最後上網日期 2013/6/14。 10.

(20) 根據資安公司 Veracode 的研究報告表示,行動裝置上有四種層 級的潛在風險要注意。應用層:有些行動應用軟體會內含惡意程式 碼,存取資料及裝置感應器。硬體層:有人會透過不正確的韌體,藉 此破壞裝置的記憶體,來獲取管理員帳號。網路層:如果使用行動無 線網路,資訊可能會被攔截。作業系統層:越獄後的 iPhone及 Android,行動應用軟體會滲入作業系統,增加其風險32。 行動裝置上的潛在隱私風險是各層面無所不在的,當有產業龍頭 自律訂定相關標準,可能多少還可以擋掉一些隱私安全問題;但如果 沒有政府法令之厲行,祭出重罰,行動軟體侵犯隱私問題,仍將會如 野火燒不盡,春風吹又生。. 第二項 行動上網行為追蹤問題. 政 治 大 過去在網際網路上,針對不同網路使用者特性,藉由Cookies「個 立 人化」的過濾機制(personalized filtering mechanism) ,網路使用者一 ‧. ‧ 國. 學. 旦被「植入」Cookies 一次,下次再進入該網站所屬的領域時,Cookies 即可發揮自動讀取的功能。對於網路使用者而言,Cookies不但形同 再度造訪該網站的「入場券」,甚至有如牢牢標示網路使用者身上的 bar code,發揮記錄使用者進出特定網站以及其所從屬之網路活動的 功能。Cookies本身可以自網站所收集到的網路使用者資料,諸如所 使用的電腦型式、電子郵件地址、該網站停留的時間、瀏覽該網站的 哪些部份,以及在該網站上從事何種交易,即可進行所謂的線上行為 33 追蹤(Behavior Tracking) a l 。透過行動裝置上網,也面臨到同樣的 v i Cookies問題。 n C. n. er. io. sit. y. Nat. hengchi U. 網站的最大資金來源是廣告收入,依據NAI(Network Advertising Initiative)的研究指出,自 2009 年開始進行線上廣告行為追蹤後,廣 告收益比起未有追蹤之前高出 2.68 倍之多,鎖定線上行為的廣告有 兩倍效益,因此價碼也比一般的廣告高出兩倍行情34。行動軟體服務 收益主要來源也是廣告,欲鎖定廣告對象的最佳方式,就是透過分析 使用者如在線上曾造訪哪些網站,藉以蒐集線上行為進行廣告追蹤. 32. How Mobile Apps are Invading Your Privacy Infographic, May 31, 2012, http://www.veracode.com/blog/2012/05/how-mobile-apps-are-invading-your-privacy-infographic/ (last visited 2013/4/16) 33 劉靜怡,網際網路時代的資訊使用與隱私權保護規範:個人、政府與市場的拔河,資訊管理 研究第四卷第三期,2002 年 11 月,頁 140~141。 34 The Inadequacy of Self Regulation within the Internet Behavioral Advertising Industry, Brooklyn Journal of Corporate, Financial & Commercial Law, 7 Brook. J. Corp. Fin. & Com. L. 277, Fall 2012 11.

(21) (online behavioral advertising, OBA) 35。 目前在網路上的「不被追蹤(Do Not Track)」 ,通常是選擇性設 定。除新版的Microsoft Explore 10 瀏覽器內定開啟「不被追蹤」 ,是 較具爭議性的之外。最新版的Firefox,網路版的「不被追蹤」使用率 是 5.6%,行動版的使用率則有 17.1%,整體來說還是偏低的36。消費 者使用率偏低的原因,可能是不了解或是不在乎廣告追蹤對隱私的威 脅,或是根本不知道怎樣設定,或是這設定上的語焉不詳,使得消費 者搞不懂要做甚麼。既然設定「不被追蹤」是趨勢,網路廣告商既然 不能追蹤消費者,又還是想要抓到目標消費者,總要能為他們開一條 出路,美國數位廣告聯盟(The Digital Advertising Alliance, DAA)就 主張「不被追蹤」設定要內定為關閉 37。如此,將違反消費主自主保 護隱私不被追蹤之權益。. 政 治 大. 平均一支智慧型手機會下載 37 個行動應用軟體,這些行動應用 軟體會自手機收集大量的個資,如存取相片簿或使用定位資料,通常 未取得用戶之同意,違反歐洲資料保護法。歐洲聯盟第二十九條資料 保護工作組(The European data protection authorities of the Article 29 Working Party)於 2013 年 2 月發布行動應用軟體意見書,在歐洲資 料保護法下,詳細說明第三方行動應用軟體開發商、行動應用軟體商 店、廣告商、平台和設備製造商等之特定義務。特別關注兒童行動應 用軟體,不可成為線上行為廣告追蹤之對象38。其中對第三方提出之 建議有:不可規避防止被追蹤機制,如瀏覽器須內定「不被追蹤機 制」 39。基於被遺忘的權利,歐盟對個人資料收集和使用,傾向於訂 al 定更嚴格個人資料保護法,行動應用軟體之不被追蹤設定亦為法令關 v i n Ch 注範圍。 U. 立. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. engchi. 35. 參考 http://www.truste.com/consumer-privacy/about-oba/ (last visited 2013/6/2) TECH SENSE: What “Do Not Track” Means for Advertisers, February 21, 2013, http://blog.pointroll.com/aducation/tech-sense-what-do-not-track-means-for-advertisers/ (last visited 2013/6/6) 37 Industry Renews Plea To Keep "Do Not Track" Off By Default, April 29, 2013, http://www.adexchanger.com/online-advertising/industry-renews-plea-to-set-do-not-track-off-by-defaul t/ (last visited 2013/6/6) 38 European data protection authorities publish their joint opinion on mobile apps, Press Release, ARTICLE 29 DATA PROTECTION WORKING PARTY, 14 March, 2013, http://ec.europa.eu/justice/data-protection/article-29/press-material/press-release/art29_press_material/ 20130314_pr_apps_mobile_en.pdf (last visited 2013/6/7) 39 Opinion 02/2013 on apps on smart devices, ARTICLE 29 DATA PROTECTION WORKING PARTY, Adopted on February27, 2013, http://ec.europa.eu/justice/data-protection/article-29/documentation/opinion-recommendation/files/201 3/wp202_en.pdf (last visited 2013/6/7) 36. 12.

(22) 第三項 行動應用軟體侵犯隱私案例 2009 年所成立WhatsApp每天處理逾 100 億則訊息,2012 年為 Apple iStore付費程式排行榜上的第三名;WhatsApp在Android平台上 一直都是免費提供,為Google Play免費排行榜的第十一名。加拿大與 荷蘭的資料保護機構,2012 年初針對知名行動程式WhatsApp的隱私 作法展開調查,並指控WhatsApp違反國際隱私準則,例如使用者手 機上的通訊錄轉移至該程式,而且就算使用者刪除了通訊錄上的某筆 聯絡人,WhatsApp仍會保留這些電話號碼。只有Apple iOS 6 的用戶 能夠選擇是否將通訊錄移至WhatsApp,在其他作業系統上皆是自動 轉移。在調查初期,透過WhatsApp傳送的訊息都是未加密的,一直 到 2011 年 9 月WhatsApp收到這兩大組織的通知後,始加密使用者所 傳遞的訊息 40。. 立. 政 治 大. ‧. ‧ 國. 學. 美國加州是全美首例實施線上隱私保護法案之州政府,於 2003 年為提升消費者對使用電子商務網站之信心,要求網站須要訂定隱私 政策,對於可辨識個人的資料,須要讓當事人可以修改,如提供第三 方分享個資時,亦須要說明隱私政策 41。最近即與Google和Facebook 等龍頭業者達成協議,要求行動應用軟體的隱私政策更為透明化。美 國達美航空即在 2012 年被加州政府控告,某一個行動應用軟體未提 供隱私保護政策42。同年在德州,總共有 18 家公司包括:Facebook、 Apple、Twitter和Yelp被控訴其行動軟體侵犯隱私。因此行動業者透過 美國國家電信和資訊管理局(National Telecommunications and a l NTIA),共同發展一項行動產業互相承認 Information Administration, v i n Ch 之隱私行為規範,行動產業界希望透過自律解決,但卻不希望以法律 i U e h n 43 c g 施壓 。. n. er. io. sit. y. Nat. 美國FTC近年調查到幾家行動應用軟體公司,違反兒童隱私權 40. 加拿大與荷蘭指控 WhatsApp 侵犯個人隱私,2013 年 1 月 29 日, http://www.ithome.com.tw/itadm/article.php?c=78611,最後上網日期 2013/6/14。 41 John J. Altorelli and Amy L. Rosenberg , California Enacts Nation’s First State Online Privacy Protection Act, December 2003, http://www.paulhastings.com/Resources/Upload/Publications/256.pdf (last visited 2013/6/6) 42 2013 年 5 月美國加州法院,已經駁回達美航空案。加州最高法院法官 Marla Miller 同意達美 航空抗告 1978 年的聯邦航空解除管制法(Airline Deregulation Act, ADA)優先於州之法令,如因 為執行法律影響到航空公司之價格、航線和服務,ADA 可免除之。請參考 First California lawsuit over mobile privacy issues crashes, May14, 2013, http://www.computerworlduk.com/news/public-sector/3447146/first-california-lawsuit-over-mobile-pri vacy-issues-crashes/?intcmp=rel_articles;ntwrkng;link_1 (last visited 2013/6/7) 43 Bill would put mobile app vendors on the hook for privacy in US, May 10, 2013, http://www.computerworlduk.com/news/networking/3446597/bill-would-put-mobile-app-vendors-on-t he-hook-for-privacy/ (last visited 2013/6/7) 13.

(23) 法。依據法規,收集兒童之行動裝置ID、位置資料和電話號碼,須取 得父母之同意,以確保兒童隱私安全。FTC的報告顯示,有許多含有 互動功能之行動應用軟體,如廣告、行動應用軟體網上購買、連結社 交媒體者,提供下載之前並沒有告知父母。FTC發現 20%的行動應用 軟體洩漏收集來的資料,其中有 60%是自裝置ID取得,並回傳給開發 商、廣告商或是其他第三者。FTC要求業者應該將隱私保護設計納入 行動應用產品和服務,須使兒童的父母知道透過行動應用軟體,會有 哪些資料被收集和分享,同時應提供資料收集過程透明化資訊44。 茲列舉二個因違反兒童線上隱私保護法案(Children’s Online Privacy Protection Act, COPPA),遭 FTC 罰鍰之行動應用軟體侵犯隱 私案例,說明如下。 一、W3 Innovations 違反 COPPA 規定. 政 治 大 本案爭點為:自 2009 年起 W3 Innovations 在 Apple iStore 提供下 立上的近 40 款行動應用軟體,其中數個兒童行 載,用於 iPhone 和 iPod. ‧ 國. 學. 動遊戲軟體,包括 Emily's Girl World app 和 Emily Dress-up apps 在網 路傳送和接收資訊,未獲父母同意擅自取得 13 歲以下兒童個資。. ‧. 本案違反COPPA和FTC相關規定包括:未通知線上將收集兒童的 哪些資訊,未告知如何使用,其揭露事實並取得同意,違反COPPA Section 312.4(b)和 16 C.F.R. § 312.4(b)規定;未通知父母線上將收集兒 童的哪些資訊,其收集、使用和/或揭露事實等任何資料變更通知並 未取得同意,違反COPPA Section 312.4(c)和 16 C.F.R. § 312.4(c)規 al 定;收集 8 項兒童個資前未取得父母同意,違反COPPA Section 312.5 v i n 之 9 項規定和 16 C.F.R. §C312.5(a)(l) W3 Innovations被控違反COPPA U h e n g。 i h c 16 C.F.R. 11 art 312 和FTC 法案 15 U.S.C. § 45(a)(l)之Section 5(a)(l) 45。. n. er. io. sit. y. Nat. 2011 年W3 Innovations因未取得上千位 13 歲以下兒童之父母同 意而洩漏個資,成為首例行動應用軟體因未告知兒童父母並取得同 意,違反COPPA和FTC有關規定,與FTC和解後,遭處以 5 萬美金罰 鍰 46。 44. US regulators probe mobile app developing firms over violation of children's privacy, http://appdev.cbronline.com/news/us-regulators-probe-mobile-app-developing-firms-over-violation-ofchildrens-privacy-111212, December 11, 2012 (last visited 2013/6/6) 45 United States of America, Plaintiff v. W3 Innovations, LLC, also d/b/a Broken Thumbs Apps, and Justin Maples, individually and as an officer of W3 Innovations, LLC, Defendants (United States District Court for the Northern District of California) Case No. CV-11-03958-PSG, FTC File No. 102 3251, http://ftc.gov/os/caselist/1023251/ (last visited 2013/8/6) 46 Mobile Apps Developer Settles FTC Charges It Violated Children's Privacy Rule, 15 August 2011, 14.

(24) 二、Path 違反 COPPA 規定 本案爭點為:社交網路軟體行動應用營運商 Path,2011 至 2012 年提供下載之行動應用軟體版本,當用戶選擇新增好友時,會自動自 通訊簿裡收集個資,儲存在主機端。2010 至 2012 年間未經父母同意 收集近年 3,000 名 13 歲以下兒童的個資,又可透過社交網路之地理 位置分享而進行追蹤。但 Path 並未清楚地於線上告知收集個資之用 途和目的,也未先取得兒童父母同意而收集、利用或揭露個資。 本案違反之規定包括:FTC 法案 15 U.S.C. § 45(a)(l)之Section 312.4(b)及COPPA 16 C.F.R. § 312.4(b)要求營運商在網站上或線上充 分告知線上對兒童收集之資訊,如何利用及揭露資訊,並須取得同 意;FTC法案 15 U.S.C. § 45(a)(l)之Section 312.4(c)及COPPA 16 C.F.R. § 312.4(c)要求營運商直接告知父母線上對兒童收集,如何利用及揭露 資訊,並須取得同意;FTC 法案 15 U.S.C. § 45(a)(l)之Section 312.5(a)(1)及COPPA 16 C.F.R. § 312.5(a)(1)要求營運商在任何收集、 利用和/或揭露兒童個資之前,須取得父母同意47。. 立. 政 治 大. ‧ 國. 學. ‧. 2013 年Path因為未經父母同意收集小孩的個資,違反COPPA,與 FTC和解後,遭處以 80 萬美元罰鍰。同時FTC要求Path建立全面性的 隱私計畫,在未來 20 年間須每隔一年取得獨立隱私評鑑。FTC為了 保護消費者隱私,敦促行動平台業者扮演守門員的角色,並在後續提 出各種建議 48。. n. er. io. sit. y. Nat. al. Ch. engchi. i n U. v. http://www.ftc.gov/opa/2011/08/w3mobileapps.shtm;First FTC Privacy Action Against Mobile App Publisher Alleging COPPA Violation Results in $50,000 Settlement, August 2011, http://digilaw.edwardswildman.com/blog.aspx?entry=3813 15 (last visited 2013/6/6)。 47 United States of America (For the Federal Trade Commission), Plaintiff, v. Path, Inc., Defendant (United States District Court For the Northern District of California, San Francisco Division), Case No. C 13 0448, FTC File No. 122 3158, http://www.ftc.gov/opa/2013/02/path.shtm (last visited 2013/8/8) 48 王忠,美國網路隱私保護框架之啟示,中國科學基金第 2 期,頁 99~100, http://pub.nsfc.gov.cn/sficcn/ch/reader/view_abstract.aspx?file_no=201302099&flag=1;參考 Chantal Tode, FTC wants mobile firms to do more to protect consumer privacy , February 5, 2013, http://www.mobilemarketer.com/cms/news/legal-privacy/14723.html (last visited 2013/6/4) 15.

(25) 第三章 隱私保護標準組織發展與挑戰 第一節 產業自律、標準與法規 產業自律(industry self-regulation)包括政府與產業訂定自願性 的協議、產業自訂行為準則(codes of conduct)、產業自發性倡議 (voluntary initiatives) 、指南(guidelines) 、產業訂定之標準(包含技 術、品質和符合性評估標準)、稽核和認證制度等。 除一般理解的產業自律之外,澳洲首次引進自律規範(regulated self-regulation),是基於法律原則訂立間接性的國家規範,法規主管 機關較偏好此模式;國家雖有參與訂定,但卻不直接由國家去執行, 透過國家和私人的立法者在聯合機構中共同運作,以及利害關係者參 與自治;即是積極運用私部門影響力,以達到政策目的之自治類型。 如結合國際化自律(international self-regulation)將各國經濟文化上的 不同考慮在內。透過普通法規與產業自治團體的複雜互動合作,稱為 合作性自律(co-regulation),意即部門和國家有共同責任,缺少公 然的命令和控制。美國有稽核性自律(audited self-regulation),是依 據預設標準,經過獨立稽核機構認證的。也有建議可將自律規範,當 作是合作性自律、國際化自律或稽核性自律之其中一種類型 49。. 立. 政 治 大. ‧. ‧ 國. 學. er. io. sit. y. Nat. n. 進一步來說,合作性自律是由政府和產業合作,如包含由政府的 a l watchdog organizations)或是自治組織提供 v i 看門狗組織(government n Ch 產業標準,政府機關會要求訂定違反自治規定之損害賠償,以及各種 engchi U 形式的「軟性法」,諸如政府發布的建議、原則或是行為準則,但仍 是無法律拘束力的規範架構50。 歐盟的共同約束條款(Binding Cooperate Rules, BCRs)即是一種 產業自律方式,為企業內部規定,諸如跨國集團企業自訂行為準則, 訂定個人資料跨境傳輸政策,使得在某些國家未能提供適當個資保護 之集團公司,可以在歐盟個人資料保護指令意旨之下,透過BCRs援 引基本權力進行適當的個資和隱私保護 51。 49. Hans J. Kleinsteuber , Self-regulation, Co-regulation, State Regulation, 63~86, http://www.osce.org/fom/13844 (last visited 2013/6/16) 50 Daneil Castro, Benefits and Limitations of Industry Self-Regulation for Online Behavioral Advertising, The Information Technology & Innovation Fundation, December 2011, http://www.ntia.doc.gov/files/ntia/2011-self-regulation-online-behavioral-advertising.pdf 51. http://ec.europa.eu/justice/data-protection/document/international-transfers/binding-corporate-rules/ind 16.

(26) 綜而言之,法律、執行命令、行政規則是國家的法規,產業標準、 產業行為準則、自訂政策以及上述自律規範等是非屬國家的法規。其 中,標準的產生是由關心某項議題的利害關係組織或團體,整合在科 學、技術和管理、政策或應用上之經驗和成果,透過認可的標準組織, 經過一系列的程序,不斷的修訂和審查,產生共識後,通過並公告。 標準可以公開取得或是授權取得,只能提供使用上的建議,相關利害 關係者得自願採用。 相較於標準,法規是有主管機關在強制實施的,國家或是區域組 織(如 WTO、歐盟)賦予其法律上的拘束力和強制性,在國家或區 域組織所訂定之法規下,也可能會有國家或區域組織要求之標準或是 技術規格,並可能會訂定相關實施辦法和管理措施,也可能用行政命 令方式強制產業配合。具有強制力的法規下的標準,也會影響到標準 組織所訂定的標準,畢竟標準使用者仍需要在符合法規的框架下應 用;再則,標準的發展,更是需經過不斷試煉的歷程,包含測試和市 場導入,一而再、再而三地,反覆地討論與修訂,始得產生經得起考 驗的標準。 表 1 標準與法規比較表 標準 法規 • 提供建議 • 有拘束力的法律規則. 立. 政 治 大. ‧. ‧ 國. 學. 可公開取得. y. •. 直接提供技術規格或是參考案 v i 例,如由授權主管機關採納之 n Ch e n g c標準 由關心議題的利害關係組織或 hi U 團體,達成共識後建立 可公開或授權取得 a l. n. •. 強制使用. sit. io. •. •. er. 自願使用,但如果是國家標準 或是國家法規下的標準是可以 強制採用. Nat. •. •. 建基於科學、技術和經驗整合 之成果. •. 由認可的標準組織通過並公告. •. 資料來源:參考CEN BOSS網站 52與本研究整理 最早發表隱私權的 Brandeis 和 Warren,提議被侵犯隱私權者可 以透過普通法之侵權救濟,但這是美國典型回應隱私執法的特色,未 ex_en.htm (last visited 2013/8/16) 52 資料來源:CEN BOSS(Business Operations Support System)網站, http://www.cen.eu/boss/supporting/Guidance%20documents/GD026%20-%20Standards%20and%20R egulations/Pages/default.aspx (last visited 2013/4/16) 17.

(27) 必適用於其他國家。對於任何企業和個人,面對跨國資料交換時,應 該適用於哪個隱私規範、法令或是標準,皆相當困擾。當政府不能夠 及時有效地處理好國際隱私法令問題時,私部門只得尋求其他方法。 私部門並可能會發現,不要有政府的直接參與,自行發展和採納自願 性的國際隱私規範(voluntary international privacy codes)是比較需要 且合適的。除此之外,國際標準可提供較好的選擇,因傳統標準的重 點放在技術議題,或是如 ISO 發展的品質管理和品質保證標準,資訊 應用標準則會反映類似管理和程序上的問題,同時標準發展過程亦會 配合隱私法規來訂定。 但單就標準本身,沒有共通的程序或是有效的強制力,可能就不 能夠滿足想要獲得救濟的激進型消費者。透過政府組織或是傳統的標 準程序,合作性隱私規範(cooperative privacy code)可提供解決方案 化解衝突,包括將統一的通知、個人參與、使用和揭露、安全和歸責 性等納入規則。有效的合作性隱私規範,在一般性原則外會有實質上 和程序上的細節,也應該會有強制機制,包括訂定應通過何種標準之 稽核機制,線上爭端解決機制,並附帶提供非訴訟的調解或仲裁之個 人實質救濟。但如適用於電子郵件的合作性隱私規範,可能就不適用 於電子商務交易。合作性隱私規範也非萬靈丹,如果政府有法令賦予 或是國家安全的監控需要,就會受到限制 53。. 立. 政 治 大. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. 成立有百年以上歷史的英國標準協會(British Standard Institute, BSI)對標準的定義為,標準是經由認可組織取得共識和同意後建立 的,提供做為一般性和重複性使用,可做成規則、指南,或者是為達 al 到最適度秩序目標下,將活動或成果的特徵制定成特定文件內容。標 v i n Ch 準應該是基於科學、技術和經驗所得之綜合結果,以社群利益為推動 U i e 54 h n c g 目標 。 過去標準的訂定來由,多數是為了使產品或服務達到技術和品質 之要求。一般推動技術標準的重要性原因,包括有:科技複雜性 (complexity) 、驅動元件化(componentization)的需求、品質的影響 力(impact on quality) 、加速創新(innovation) 、系統相容性競爭 55。 但隨著新興科技蓬勃發展,標準內容的演化變得越來越多元,更將技 53. Robert M. Gellman, Can Privacy Be Requlated Effectively on a National Level? Thoughts on the Possible Need for International Privacy Rules, Villanova Law Review, Vol. 41, Iss. 1, Art. 2, 129, 134~172, 1996 54 A standard for standards – Principles of standardization, http://www.bsigroup.com/Documents/standards/bs0-pas0/BSI-BS0-Standard-for-Standards-UK-EN.pdf, BSI Standards Publication, 6, 2011 (last visited 2013/7/25) 55 Armin Hornung, Gleb Krivosheev, Noor Singh, Jeff Bilger, University of Washington, Seattle, Standards Wars, Final Project. CSEP 590A: History of Computing, 3~4, Autumn 2006 18.

(28) 術解決方案納入標準,並須考量進入各個市場之標準。標準可能從由 某一個國家訂定,或由國際標準組織、區域標準組織或者是產業聯盟 所頒佈之標準。 標準可區分為正式標準和非正式標準,兩者特性列如下表 56。 表 2 正式標準和非正式標準區分表 標準區分. 正式標準. 類型. 法律上的(de jure)標準,具 事實上的(de facto)標準, 共識的,產業自願性的 為臨時設置的(ad hoc), 聯合的,使用者團體. 參與者. 多樣的,目的各異. 程序. 正當的程序(due process), 不在乎傳統程序或抄捷徑; 開放的,具共識的,公開評 權宜;短期成果 論,具有授權性. 政 治 大相對同質的,一心一意的. 認可的正式標準組織. ‧. ‧ 國. 學. 訂定者. 立. 非正式標準. sit. y. Nat. 非標準組織訂定,但為產業 廣泛採認. n. er. io. 法律上的標準,即是由認可的正式標準組織發布的標準。例如美 國國家標準協會(American ANSI)會透 a l National Standards Institute, v i n 過許多不同的標準發展組織認證 Organizations, C h (StandardsUDeveloping i e h n g c (The Institute of Electrical and SDO),包括美國電子電機工程師協會 Electronics Engineering, IEEE)和 NISO(National Information Standards Organization),發布資訊科技標準。政府標準制定組織或政府授權 的標準制定組織所建立之標準,也稱為法律上的標準。法律上的標準 是包括由官方組織、行業組織或學術論壇等正式組織所制定,並有相 對負責執行的技術或技術組合。歐洲三大標準制定組織(CEN (European Committee of Standardization)、CENELEC(European Committee for Electrotechnical Standardization)、ETSI(European Telecommunications Standards Institute))、與英國政府簽訂備忘錄的 英國 BSI、美國聯邦政府體系的國家標準和技術研究機構(NIST), 分別以強制或業界自願採用的方式,推行標準化工作。 56. Bob Toth, Putting the U.S. standardization system into perspective: new insights, StandardView Vol. 4, No. 4, 169, 171~172, December 1996 19.

(29) 事實上的標準分為兩種,一類係由單個企業或具有獨占地位的極 少數企業建立的標準,稱為「形成的標準」。換言之,它是指某種技 術產品由於市場運作的成功而取得支配地位,該類產品受消費者偏 愛,從而導致其他技術競爭者難以進入市場。事實標準不是產生於特 定組織的標準制定行為,而是由於市場運作的成功而自然形成。決定 能否作為事實標準,不是因為它為標準化組織所制定,而是在產業上 被視為標準而廣泛採用及承認。另一種係由私人標準制定組織建立的 「創設的標準」,該標準的特色係標準的發起人不是一個或極少數的 幾個壟斷企業,而是十幾個或數十個企業或研發機構提起的。這種標 準按開放程度,可以分為開放型和封閉型兩種。其中「開放型標準」 是現在比較常見的,其特點就是建立後或建立過程中,經過ANSI、 IEEE或W3C(World Wide Web Consortium)等正式機構的調整和確 認,就可以轉化為事實標準57。. 治 政 大 從經濟角度來看,事實上的標準取決於市場機制。但標準多是經 立 過正式的標準程序制定,因此為了取得市場競爭性,合作與政治上的 ‧. ‧ 國. 學. 程序變得極為重要。標準的認定由產業公協會和正式標準組織,又受 到市場驅動力和政治力之影響。從政治觀點來看,成功的標準不可能 會是技術上優越的,因為它會受制於利益衝突上的妥協。. n. er. io. sit. y. Nat. 特別是在 IT 和通訊方面的標準,目標都是朝國際化,國際性的 技術標準、無技術上的限制,得適用於跨國界,有助於建立大規模的 基礎,降低產品和應用設計之成本。然而,標準化不再只是技術議題, 可能會與國際貿易相關聯,更關係到政治環境問題。涉及到之重要角 al 色包括:跨國性的組織、如美國 ANSI、英國 BSIi v等國家的政府組織、 n C h ISO 和 IEC(International 如 EU 和 CEN 等區域性組織、如 U engchi Electrotechnical Commission, 國際電工技術委員會)等國際組織。 通常發生標準戰爭,是因為兩個不相容的技術標準,爭相成為事 實上的標準,可能是公司之間的或是其他層次的競爭。當如果是發生 國際性的標準戰爭,政府在標準制定的角色扮演就越是重要,不僅是 在國內市場,在全球也有類似的情況。標準通常就成為各國間國際競 爭的重要基礎,因為標準被認為是可以捍衛國內產業競爭力的利器。 諸如國際行動通訊標準之興起發展,即是在企業和政府齊心合作下, 透過複雜的標準委員會參與和市場機制運作下產生的 58。 新興科技引發之各類隱私問題,已在各國和國際組織間掀起多重 57. 湯亦敏,標準制定組織之智慧財產保護政策及競爭法問題探討,2006 年 6 月,頁 8~19。 Heejin Lee, Sangjo Oh, The political economy of standards setting by newcomers:China’s WAPI and South Korea’s WIPI, Telecommunication Policy 32, ScienceDirect, 662~671, 664~665, 2008 58. 20.

(30) 波瀾,在行動應用軟體相關隱私保護規範尚未完備之際,同時透過國 際標準組織、區域組織和產業組織等自律發展,形成隱私保護標準, 透過標準推動、產業自律併行,可彌補相關法令規範未及之處。. 第二節 隱私保護相關標準組織 本節整理國際上隱私保護相關民間標準組織,包括:BSI、IETF、 ISO、ITU-T、OASIS、W3C、PCI SSC、TCG、GSMA、MEF 等,並 特別介紹幾個知名國際標準組織之標準制定程序,例如 ISO 之提案、 籌備、審查、徵詢同意、批准實施等,以及後續推動作法等。. 第一項. BSI 59. 政 治 大. BSI 集團於 1901 年以工程標準委員會的身份成立以來,至今 已發展成為全球頂尖之獨立專業服務企業。BSI 在歐洲和中亞 27 個國家、亞洲 12 個國家、拉丁美洲等 19 個國家和 20 個非洲和中 東國家提供客戶服務。目前集團主要分為三個事業群,負責全球的 營運:BSI 英國標準、BSI 管理系統、BSI 產品服務。BSI 為管理 系統與產品提供驗證服務,提供產品測試服務,開發個別、國家及 國際性的標準,提供標準與國際貿易的訓練與資訊,以及提供績效 管理軟體解決方案。. 立. ‧. ‧ 國. 學. sit. y. Nat. n. er. io. 屬於英國國家標準體系的 BSI 英國標準,擁有全球認可之獨 制定 立、公正與創新聲譽,為結合最佳實務之標準制定機構。BSI al v i 與銷售符合企業與社會需求的標準,與標準化解決方案。BSI 管理 n Ch U engchi 系統提供獨立的第三方管理系統驗證服務。同時藉由其開發之 Entropy 軟體服務,可協助企業改善環境、社會與經濟等方面的績 效。BSI 產品服務則提供產品認證之服務。BSI 產品服務具有測試 多樣工業與消費性產品的能力,例如營建、消防、電器、電子、工 程產品與醫療設備等,並能為全世界大多數的國家提供技術需求鑑 定、產品測試及驗證方案等服務。BSI 針對標準、管理系統、企業 提升、法規許可及國際貿易等專業項目,提供訓練、會議、資訊和 知識的頂尖服務。其中,並包括協助客戶,瞭解如何將標準融入日 常生活作業的指導服務。 BSI 的標準是透過合作和協議的過程產生。當組織代表對某一 項議題有興趣時,將會形成一個技術委員會以起草標準,交由 BSI 59. 參考 http://www.bsigroup.tw/以及 http://www.bsigroup.com (last visited 2013/4/1) 21.

(31) 的工作人員協助標準發展與審查。技術委員是由產業團體代表、研 究和測試組織、地方和中央政府、標準使用者等所組成。BSI 的百 年標準形成經驗,引領專家群順利達成共識,標準制定之程序是相 當嚴格且透明化的。BSI 公布起草 BS(British Standards)標準的 標準原則(A standard for standards – Principles of standardization) 和 PAS(Publicly Available Specification)的標準原則(Principles of PAS standardization) 。PAS 在很多方面是類似 BS,然而,它是回應 提供資源外部贊助者的委員會,可快速的發展和公告以滿足企業立 即的需求。除 BS 和 PAS 之外,另有預期的標準(bespoke standard) 。 多數 BS 標準是國際性的,透過與 ISO 和 IEC 等國際性組織, 或透過歐洲的 CEN、CENELEC 和 ETSI 等合作發展。BSI 密切參 與這些組織之各層級,包括技術委員會,也經常提名會員參與國際 標準發展。BSI 有義務採納 CEN、CENELEC 和 ETSI 發展之歐洲 標準,一旦 BS 與之衝突時即須撤銷,但此不適用於國際標準。BSI 標準開發時間,一般需要 12 至 15 個月,如果是屬於歐盟等國際標 準,可能花費三年,視議題的複雜性和參與的利害關係人而訂,國 際標準通常比當地標準需花費更長的時間,因此 BSI 也會發展非屬 於國際性的英國境內標準。. 立. 政 治 大. y. Nat. 委員會 – 由組織提名之專家團體,對標準應用和內容有興趣 者; 顧問 – 制定草案提供有興趣者審查和評論; al v i n Ch 共識 – 通常儘可能由多數委員會成員同意而決定標準內 U i e h n c g 容,而非採取多數決。. •. n. •. er. io. sit. •. ‧. ‧ 國. 學. BSI 標準產生之主要流程包括:. 目前有 1,350 個 BSI 委員會,共約 10,000 個委員,每年集會數 次。委員會成員是自願性加入,無給職的。委員會主席在標準工作 上被賦予關鍵性的位置,帶領委員會達成共識,確保立基於歐盟和 國際標準議題上發展標準,並透過合適的論壇和有效措施達成,提 出策略性規劃等。當有爭議時,如顯然標準化工作不能在合理時間 範圍內成功,營運總監即會被撤換。 BSI 的六大類型標準為: •. 規格 – 訂定滿足產品、材料、過程、服務或是系統,並檢查 符合性,詳細的程序要件。. 22.

(32) •. •. • •. •. 方法 – 提供應如何執行活動之完整說明,和如何按照目標達 成結論。 指南 – 有關議題之一般和廣泛性資訊,並在適當時提供背景 資料。 標準詞彙 – 列出用在特定部門、領域或紀律上之定義名詞 施行規範 – 包括被接受的良好施行建議,可帶來實際經驗和 獲得需要的知識,以利於存取和使用資訊。 分類 – 包括不同等級產品的指定和說明,依階層順序辨識 和安排資料。. BSI 標準發展階段包括:新工作提案、認可計畫、草案、公開 評論期、核可、公告出版、維護和審查。BSI 提供線上審查草案系 統(http://drafts.bsigroup.com) 。標準的核定是透過委員們的共識達 成的,並經過委員會主席和秘書處背書簽核後,發布標準。總監會 確保所有通過的 BSI 標準,皆符合所有程序。BSI 會透過 BSI 網站 和 Update Standards 雜誌發布出版品。國際標準和歐洲標準每隔一 至五年審查一次,BSI 相關技術委員會將確認,是否需要更動、些 微更新、重大更新、撤銷或是宣告過時。. 立. ‧. ‧ 國. 學. IETF. sit. y. Nat. 第二項. 政 治 大. n. er. io. 幾乎所有的網際網路技術標準都是由網際網路協會(Internet Society, ISOC)發展訂定的。在ISOC負責主導運作的單位包括: IAB、IESG(InternetaEngineering Steering Group) i v、IETF(The Internet l C n Engineering Task Force)、IESG(the h e n g c hInternet i U Engineering Steering Group)、IRSG(the Internet Research Steering Group)、IRTF(the Internet Research Task Force)以及RFC編輯,但在技術工作上ISOC 賦予高度獨立性60。 IETF 正式成立於 1989 年,是一個開放且獨立的網際網路標準 國際組織,由網際網路協會(Internet Society, ISOC)所支援成立。 IETF 是主要的網際網路發展論壇,其主要工作議題範疇包括:網 際網路應用有關的所有協定(protocol) 、程序、慣例(convention)。 如 TCP/IP 傳輸協定即是 IETF 發展的知名網際網路標準。. 60. 參考 Alex Simonelis, A Concise Guide to the Major Internet Bodies, Magazine Ubiquity, Feburary 2005, http://ubiquity.acm.org.autorpa.lib.nccu.edu.tw/article.cfm?id=1071915 (last visited 2013/4/16);參考財團法人台灣網路資訊中心,2011 年 IETF 第 82 次台北會議活動說明書, http://www.ietf82.tw/2011_IETF82_Taipei-final-chn.pdf,2011 年,最後上網日期 2013/4/14。 23.

數據

相關文件

802.14為主流,參與成員多為電腦及電話 公司,協定的主體已經確立,預計在今年 十一月完成標準草案的制定,1998年六月 正式成為IEEE標準。基本上來說,IEEE 802.14受到四個標準單位影響:

項次 加分項目 環保標章規格標準 備註.

日(由機關於招標時載明;未載明者,依採購法施行細則第92條 規定,為30日)內辦理初驗,並作成初驗紀錄。初驗合格後,機關 應於

2.本校學生須通過各學系規定之外語能力 畢業標準方得畢業;如未通過者,可依補救 措施,提升其能力以符標準。相關規定請詳

九、遴選標準:第一階段以符合報名資格為主,第二階段標準:填寫個 人 簡介 25%、參訓動機 40%、職涯規劃 20%及最有成 就感 的事

一、職能標準、技能檢定與技能職類測驗能力認證政策、制度、計畫之研 擬、規劃及督導。. 二、職能標準、技能檢定與技能職類測驗能力認證法規制(訂)定、修正

未於規定期限內報到,或報到時已不具候用資格條件(如 3 個月以內之體格檢查不符標準、受刑事處分等),均喪失錄取 資格;候用約僱管理人員於 108 年

人行行長周小川於2010年指出:資本帳可兌換的定義應可