資訊科技對內部稽核業務影響之研究 - 政大學術集成

全文

(2) 致謝辭 隨著進入日漸悶熱的天氣與午後不時滂沱陣雨的季節,除了意謂著夏天來 臨,也表示論文即將完成,離開校園的日子終於到來了…。曾經覺得完成論文是 一件很遙遠的事,也曾在缺乏靈感與寫作情緒時沮喪。不過,現在回想貣來,對 於埋首於論文寫作的這段時光,卻是充滿懷念。 能夠完成這篇論文,要向許多人表達感謝。首先要感謝我的指導老師-陳錦 烽教授。感謝老師在論文寫作過程給予我許多指導與建議,協助我建立論文的研. 政 治 大 圖,逐步發展成一篇完整的研究論文。對我而言,老師就像是座燈塔,在研究過 立 究架構,並總是很有耐心且細心地與我討論研究問卷的內容,使我能依循研究藍. 程中指引我們,使我們能順利地完成這趟研究的旅程。同時,在此也要感謝口詴. ‧ 國. 學. 委員陳叡智老師與周濟群老師對本論文的指導與建議,使這份論文能更臻完善。. ‧. 其次,感謝會研所同學們帄時的關照與協助,尤其是好友凱傑、佳卿、珮珊、. sit. y. Nat. 言修、藍萱,以及同門的佳霖、姿諭、文伶等同學們,在論文撰寫過程所給予的. al. er. io. 支持、關心與幫忙。還要感謝在 VRLab 的一貣埋首於論文的資管所同學-威豪、. v. n. 耀弘、偲媁的陪伴,以及周宣光老師的照顧,讓這段埋首於論文的期間增添了不 少樂趣與溫馨。. Ch. engchi. i n U. 最後,謹以此份論文獻給我最愛的家人。感謝爸媽在求學過程中不辭辛勞地 培育我,使我能無憂無慮地完成學業。也感謝爸媽和弟弟總在我感到壓力、情緒 低落時,給予我信心和鼓勵,並對我無限的包容。你們是我最溫暖的靠山,若沒 有你們的陪伴與支持,就沒有完成這份論文的機會與勇氣。. 鄭 晴 方. 謹致於. 國立政治大學會計研究所 中華民國一百年七月.

(3) 資訊科技對內部稽核業務影響之研究 摘要 企業利用資訊科技進行營運可能面臨相關風險,內部稽核人員在進行稽核作 業時,應瞭解及運用資訊科技,以評估及確認各種資訊科技風險及企業相關控制 之有效性,並提高其工作效率與效果。因此,本研究之目的在於瞭解我國內部稽 核單位進行稽核作業時,使用資訊科技的程度以及施行資訊科技稽核的情形,並 探討其可能的影響因素。. 政 治 大 科技及進行資訊科技稽核的情形已較過往普遍。超過七成的內部稽核單位已使用 立 本研究調查顯示,國內公司內部稽核單位執行內部稽核作業時,其使用資訊. 廣義的電腦輔助稽核工具,協助進行內部稽核作業,並有超過九成的內部稽核單. ‧ 國. 學. 位已在其年度稽核計畫中納入資訊科技稽核。經實證結果顯示,主要影響內部稽. sit. y. Nat. 複雜程度。. ‧. 核單位使用資訊科技的程度及是否施行資訊科技稽核之因素為公司資訊環境的. n. al. er. io. 關鍵詞:資訊科技、內部稽核、內部稽核業務、資訊科技稽核. Ch. engchi. i n U. v.

(4) The Impact of Information Technology on Internal Audit Activities: An Empirical Study of Taiwan Internal Audit Practices Abstract Information technology (IT) provides the opportunities for business growth and development, it’s usage also faces various threats such as disruption, deception, theft, and fraud. The proliferation and complexity of IT brings many organizational risks and IT-related risks. In order to assess and manage these risks, internal auditors need to utilize information technology when performing internal audit activities and should also include IT audit in their audit plans to ensure the effectiveness of the firm’s IT controls. This study examines IT usage and the performance of IT audit by the internal audit departments of Taiwan public firms. Our empirical results show that over 70 percent of the internal audit departments use computer aided audit techniques (CAATs) when performing their internal audit activities. We also find that over 90 percent of the internal audit departments have included IT audit in their annual audit plans. In addition, The IT sophistication of a firm is significantly and positively. 立. 政 治 大. ‧ 國. 學. ‧. associated with the IT usage by its internal audit department. That is, the internal auditors facing a complex IT environment tend to use more IT when performing their audit activities.. sit. y. Nat. n. al. er. io. Keyword: information technology, internal audit, internal audit activities, IT audit.. Ch. engchi. I. i n U. v.

(5) 目錄 圖目錄……………………………………………..………………...……………….III 表目錄…………………………………..………………………...………………….IV 第壹章. 緒論.......................................................................................................................... 1. 第一節. 研究動機與目的 ................................................................................................. 1. 第二節. 研究問題 ............................................................................................................. 5. 第三節. 論文架構 ............................................................................................................. 5. 第貳章. 文獻探討.................................................................................................................. 7. 政 治 大. 第一節. 內部稽核功能 ..................................................................................................... 7. 第二節. 資訊科技與內部稽核之關係 ............................................................................. 9. 第三節. 資訊科技稽核(IT Audit) ............................................................................. 11. 第四節. 資訊科技稽核委外 ........................................................................................... 24. 第五節. 資訊科技稽核人員所需之知識與技能 ........................................................... 32. 第六節. 內部稽核單位使用資訊科技之情況 ............................................................... 32. 第七節. 電腦輔助稽核工具與技術(Computer Aided Audit Tools and Techniques) .... 33. 第八節. 影響使用電腦輔助稽核工具與技術、施行電腦稽核情形之因素 ................... 37. 第九節. 企業資訊環境的複雜程度 ............................................................................... 39. 第十節. 企業資訊環境的資訊科技風險 ....................................................................... 42. ‧. ‧ 國. 學. n. al. er. io. sit. y. Nat. 第參章. 立. Ch. engchi. i n U. v. 研究方法................................................................................................................ 44. 第一節. 觀念性架構 ....................................................................................................... 44. 第二節. 研究假說 ........................................................................................................... 46. 第三節. 研究變數 ........................................................................................................... 48. 第四節. 研究對象及資料來源 ....................................................................................... 56. 第五節. 問卷設計 ........................................................................................................... 56. 第六節. 資料分析方法 ................................................................................................... 59. 第肆章. 實證分析................................................................................................................ 60 I.

(6) 第一節. 問卷發放與回收 ............................................................................................... 60. 第二節. 信度與效度分析 ............................................................................................... 61. 第三節. 問卷資料分析 ................................................................................................... 62. 第四節. 變異數分析 ....................................................................................................... 81. 第五節. 迴歸分析 ........................................................................................................... 88. 第六節. 小結 ................................................................................................................... 96. 第伍章. 結論與建議............................................................................................................ 98. 第一節. 研究結論 ........................................................................................................... 98. 第二節. 研究限制與建議 ............................................................................................. 100. 政 治 大. 參考文獻 ............................................................................................................................... 103. 立. 附錄 研究問卷 ..................................................................................................................... 106. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. al. Ch. engchi. II. i n U. v.

(7) 圖目錄 圖 2-1 稽核服務之類型 .............................................................................................. 8 圖 2-2 組織與資訊系統相互依賴之關係 ................................................................ 10 圖 2-3 資訊科技與內部稽核 .................................................................................... 11 圖 2-4 資訊科技稽核範圍應考量的主要層面 ........................................................ 12 圖 2-5 資訊科技控制之種類 .................................................................................... 15 圖 2-6 資訊科技控制(IT Controls) ...................................................................... 16 圖 2-7 我國與資訊科技相關之內部控制 ................................................................ 20 圖 2-8 內部稽核業務採用外界服務方式 ................................................................ 25 圖 3-1 資訊科技對內部稽核業務之影響 ................................................................. 44 圖 4-1 電腦輔助稽核軟體或工具使用情形 ............................................................. 67. 立. 政 治 大. ‧. ‧ 國. 學. n. er. io. sit. y. Nat. al. Ch. engchi. III. i n U. v.

(8) 表目錄 表 2-1 我國公開發行公司內部稽核業務範圍相關條文 .......................................... 8 表 2-2 文獻整理 ........................................................................................................ 13 表 2-3 資訊科技稽核與確認性服務準則 ................................................................ 21 表 2-4 全球資訊科技稽核指引 ................................................................................ 22 表 2-5 擬定資訊科技稽核計劃之程序(GTAG 11) .................................................. 23 表 2-6 風險發生可能性及影響後果評分標準(GTAG 11) ...................................... 23 表 2-7 資訊科技稽核參考架構比較 ........................................................................ 24 表 表 表 表 表 表. 2-8 各種委外型式之優缺點 ................................................................................ 28 2-9 電腦輔助稽核工具與技術定義彙整 ............................................................ 34 2-10 電腦輔助稽核工具使用調查(IIA) .............................................................. 37 2-11 系統複雜程度(賴永裕 1996) ................................................................ 41 3-1 資訊環境複雜程度衡量方式 ........................................................................ 49 3-2 內部稽核人員資訊科技稽核專知識與技能衡量方式 ................................ 52. 立. 政 治 大. ‧ 國. ‧. 問卷題目:資訊科技稽核施行現況與施行方式 ........................................ 58 問卷發放與回收情形 .................................................................................... 60 各量表之 Cronbach’s α 信度係數 ................................................................. 61 問卷樣本與母體資料比較 ............................................................................ 62 公司基本資料分析 ........................................................................................ 63 內部稽核單位規模 ........................................................................................ 64 資訊科技稽核預算占整體內部稽核預算之比例 ........................................ 65 資訊科技稽核人員設置情形 ........................................................................ 66 使用電腦輔助稽核工具或軟體情形 ............................................................ 66. y. sit. n. al. er. io. 3-6 4-1 4-2 4-3 4-4 4-5 4-6 4-7 4-8. Nat. 表 表 表 表 表 表 表 表 表. 學. 表 3-3 資訊科技風險程度 ........................................................................................ 53 表 3-4 問卷內容設計 ................................................................................................ 56 表 3-5 問卷題目:內部稽核單位使用稽核工具或軟體情形 ................................ 57. Ch. engchi. i n U. v. 表 4-9 電腦輔助稽核工具或軟體使用統計情形 .................................................... 67 表 4-10 電腦輔助稽核工具或軟體使用情形 .......................................................... 69 表 4-11 電腦輔助稽核工具或軟體使用情形比較 .................................................. 69 表 4-12 Excel 與 ACL 優缺點比較 ........................................................................ 70 表 4-13 產業別對內部稽核業務使用電腦輔助稽核工具或軟體分佈之情形比較 ........ 71 表 4-14 內部稽核單位對資訊科技稽核能力不足之因應方式 .............................. 72 表 4-15 內部稽核人員教育背景 .............................................................................. 72 表 4-16 資訊科技稽核施行現況 .............................................................................. 73 表 4-17 內部稽核單位是否有請公司內其他部門協助 .......................................... 73 表 4-18 資訊科技稽核方式 ...................................................................................... 74 表 4-19 資訊科技稽核使用外界服務之情形 .......................................................... 75 IV.

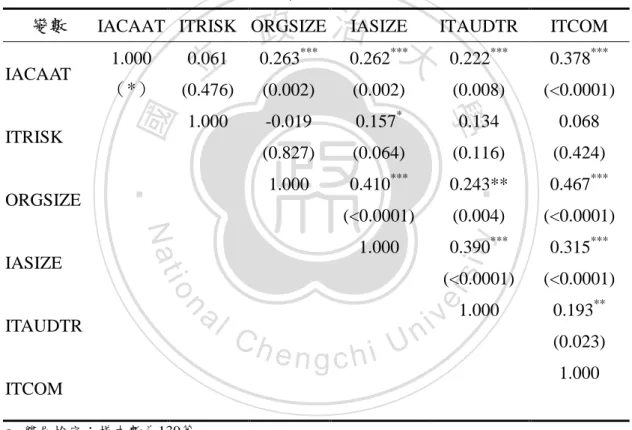

(9) 表 表 表 表 表 表 表 表 表. 4-20 4-21 4-22 4-23 4-24 4-25 4-26 4-27 4-28. 內部稽核單位決定是否採用外界服務之影響因素(n=139) ................ 76 內部稽核單位決定資訊科技稽核施行情況之影響因素 .......................... 77 影響內部稽核人員使用資訊科技進行內部稽核作業之因素 .................. 79 影響內部稽核人員使用資訊科技進行內部稽核作業之因素 .................. 80 不同公司特性對公司資訊環境複雜度之差異分析 .................................. 82 內部稽核人員資訊科技相關知識與技能在內部稽核人員特性之差異分析..... 82 內部稽核人員資訊科技相關知識與技能在不同公司特性之差異分析 .. 83 內部稽核單位資訊科技稽核預算在不同公司特性之差異分析 .............. 84 內部稽核單位使用資訊科技程度在不同公司特性之差異分析 .............. 85. 表 表 表 表 表 表. 4-29 4-30 4-31 4-32 4-33. 公司資訊環境複雜度在內部稽核單位特性之差異分析 .......................... 86 內部稽核單位使用資訊科技程度在內部稽核單位特性差異分析 .......... 87 內部稽核單位整體資訊科技相關知識與技能在內部稽核單位特性差異分析 . 87 金融業與非金融業對內部稽核單位使用資訊科技程度差異分析 .......... 88 實證變數名稱與內容 .................................................................................. 90. 政 治 大 4-34 實證變數之敘述統計量 .............................................................................. 90 立 表 4-35 模型 1 迴歸變數之 Pearson 相關係數........................................................ 91 ‧. ‧ 國. 學. 表 4-36 模型 1 之迴歸結果 ...................................................................................... 92 表 4-37 模型 2 迴歸結果 .......................................................................................... 94. n. er. io. sit. y. Nat. al. Ch. engchi. V. i n U. v.

(10) 第壹章 緒論 第一節 研究動機與目的 資訊科技不僅改變企業的營運流程與溝通方式,也影響企業的成本與收益結 構,產生許多創新的交易及產品服務型態。在全球化的市場競爭之下,資訊科技 提昇企業所需的溝通與分析能力,使得企業能更有效地運作、管理與制定決策。 因此,現代的企業若要在市場上具有即時的應變能力,皆需要資訊科技的協助, 使資訊科技已成為企業的重要基礎建設之一。資訊科技基礎建設(information. 政 治 大 資料儲存與網際網路(Laudon and Laudon 2005),而各企業再透過不同的使用方 立. technology infrastructure)提供企業所需的資訊系統帄台,包括電腦硬體、軟體、. 式,建置符合自身營運流程的資訊系統,創造出其競爭優勢。. ‧ 國. 學. 有鑑於每日龐大的交易資訊需要仰賴資訊系統方能達成,為因應交易與其它各. ‧. 種營運上之需求,許多企業紛紛導入整合性的資訊系統,例如企業資源規劃系統. sit. y. Nat. (Enterprise Resource Planning,簡稱ERP)。根據統計資料顯示,目前大型企. n. al. er. io. 業採用ERP的普及率為77.9%,為所有商用軟體中採用率最高者1。. i n U. v. 不過,隨著資訊科技的蓬勃發展,企業頇瞭解資訊科技在帶來便利與創新等. Ch. engchi. 正面利益之餘,所有可能伴隨而來的新風險,以及複雜資訊環境的資訊安全管理 問題。例如能否防範資料滅失與資訊舞弊,確保資料完整性與安全性,及災難復 原能力等,皆是現代資訊化企業不可忽視的重要議題。因此,企業頇設置有關資 訊科技安全的內部控制政策與程序的資訊科技治理架構,以對其運作加以監督, 並透過內部稽核制度確保其所設置之內部控制能達成控制目標。. 1. 資策會MIC經濟部ITIC計畫,2009年12月 1.

(11) 根據國際內部稽核協會(The Institute of Internal Auditors,簡稱 IIA)之「國 際專業實務架構」(International Professional Practices Framework,簡稱 IPPF)指出, 內部稽核的功能為一「獨立、客觀之確認性服務及諮詢服務,用以增加價值及改 善機構營運,並協助機構透過有系統及有紀律之方法,評估及改善風險管理、控 制及治理過程之效果,以達成機構目標」。我國「公開發行公司建立內部控制制 度處理準則」第十條也指出,內部稽核之目的在於協助董事會及經理人檢查及覆 核內部控制制度之缺失及衡量營運之效果及效率,並適時提供改進建議,以確保 內部控制制度得以持續有效實施及作為檢討修正內部控制制度之依據。. 政 治 大 制制度,並提昇其公司治理與風險管理,避免舞弊之情形發生。因此,我國主管 立 由上述定義可知,內部稽核單位的重要性在於,其能夠協助企業落實內部控. ‧ 國. 學. 機關要求公開發行公司、金融業、保險業、證券暨期貨業必頇依照相關法令之規 定設置內部稽核單位,以監督企業的內部運作,協助企業進行風險管理。. ‧. 隨著內部稽核功能的重要性與日俱增,為因應企業經營所面臨風險的多樣. sit. y. Nat. 性,以及產業環境的快速變遷,內部稽核的工作方式必頇能跟著企業內外在環境. n. al. er. io. 改變而轉變,俾適時提供管理者改善內部控制及營運所需的資訊,提高內部稽核. v. 單位的附加價值。對於資訊化環境日趨複雜的企業,內部稽核單位亦必頇瞭解資. Ch. engchi. i n U. 訊科技發展所帶來的影響。雖然內部稽核之目的不因企業使用資訊科技的程度而 不同,但資訊科技的使用確實改變資料的處理、儲存與溝通方式,進而影響企業 的內部控制制度。 PriceWaterhouseCoopers(PwC) 針 對 美國 財星前 二 百五 十 家企 業所 調 查 之 「Internal Audit 2012」研究報告即指出, 「資訊科技的進步(Technology Advance)」 為影響未來內部稽核的五大關鍵因素之一。該報告強調,未來內部稽核部門若要 提高績效,必頇具備「採取整合的IT稽核方法,強化科技能力」與「運用科技, 以合理化稽核作業」兩項要件。. 2.

(12) 透過資訊科技的協助,內部稽核人員可以簡化稽核工作,並能提昇稽核工作 的效率與品質,使內部稽核人員能適時地偵查與防範企業不法行為之發生,提高 稽核工作之績效。例如,內部稽核人員可以 利用電腦輔助稽核工具與技術 (Computer aided Audit Tools and Techniques,簡稱CAATs),擴大稽核資料之範圍, 將稽核作業自動化,以持續性的稽核程序提高稽核時效,提昇內部稽核工作的效 率,進而提昇稽核品質。另外,內部稽核人員亦可針對企業的資訊系統施行資訊 科技稽核(IT Audit),透過覆核資訊系統的一般控制及應用控制,評估其是否符合 內部控制之政策與程序,以及確認資訊系統維護企業資產的有效性,確保其能有. 政 治 大 由於資訊科技的改變對於內部稽核單位將有顯著的影響(Gorman and Hargadon 立. 效提供達成企業營運目標所需的資訊。. ‧ 國. 學. 2005),內部稽核單位與人員應具備資訊科技相關的知識與技能亦頇獲得重視,以規 劃、執行、督導及複核內部稽核工作。根據「國際專業實務架構」之建議, 「內部稽. ‧. 核人員頇充分瞭解資訊科技之主要風險與控制,及以科技為基礎之可用稽核技術,. sit. y. Nat. 俾執行其被指派之工作。」 (1210.A3| IIA 2004|) ;我國審計準則公報第三十一號「電. io. er. 腦資訊系統環境下執行查核工作之考量」中第五條亦提及, 「查核人員應具備足夠之. al. 一般性電腦資訊系統知識,以規劃、督導及複核查核工作,並考量查核工作之執行. n. v i n C h (1)充分瞭解電腦資訊系統環境對會計制 是否頇具備電腦資訊系統之專門技術以: engchi U 度及內部控制之影響, (2)決定電腦資訊系統環境對評估整體風險與各科目餘額及. 各類交易風險之影響程度, (3)設計及執行適當之控制測詴及證實測詴。」 ,同時「公 開發行公司建立內部控制制度處理準則」第17條也規定公開發行公司內部稽核人員 應持續進修並參加內部稽核講習,包括電腦稽核,以提昇稽核品質及能力。 是以,由於內部稽核單位的資源有限,故隨著企業運用資訊科技的程度日益複 雜,內部稽核單位必頇接受與瞭解資訊科技,並有能力查核其處理過程,以利用其 作為稽核工具,簡化內部稽核業務,使得內部稽核單位能更有效率地配置其有限的 稽核資源(Hass 2006)。 3.

(13) 查閱過去相關文獻,王麗惠(1999)針對高科技產業進行調查,認為企業組 織與內部稽核單位並沒有顯著的資訊技術落差問題,且當內部稽核部門的資訊化 程度愈高,則稽核人員對於稽核企業的資訊化環境愈有信心。不過在內部稽核人 員運用資訊科技方面,針對電腦輔助稽核軟體與技術的使用情況之研究,皆認為 其使用情況並不普遍(張俊文 1993;陳真真 1995),且內部稽核人員之電腦稽 核能力均顯著低於理想化標準(劉佳宜 1997)。在資訊科技稽核方面,劉盈欒 (1994)調查國營事業與民營企業施行資訊科技稽核之研究也顯示,資訊科技稽 核的施行情況並不普遍。. 政 治 大 行公司建立內部控制制度處理準則」 ,於91年時廢止,改以「公開發行公司建立 立. 此外,與資訊科技相關之內部控制制度規範首見於民國81年發布之「公開發. ‧ 國. 學. 內部控制制度處理準則」取代,另根據行政院主計處「98年電腦應用概況」2調 查,企業的電腦化程度與十年前相比,已明顯大幅成長。故本研究認為,隨著與. ‧. 資訊科技相關之內部控制制度與資訊科技稽核相關法規的設立,以及企業資訊科. sit. y. Nat. 技環境之改變,資訊科技稽核的使用情況亦將有所改變,值得再次進行探討。. n. al. er. io. 彙總而言,本研究之主要目的為透過問卷調查並分析問卷資料,探討目前企. i n U. v. 業內部稽核單位使用資訊科技的程度,以及資訊科技稽核之施行情況,並瞭解影. Ch. engchi. 響內部稽核施行資訊科技稽核的程度與範圍之因素為何。. 2. 根據行政院主計處「88年電腦應用概況報告」調查指出,民國88年民間企業使用個人電腦之普. 及率為37.3%,實體伺服器設置數為13萬台,且各行業電腦用戶只有近五成已進行網際網路連線, 因此電子商務交易情形仍不普遍。「98年電腦應用概況」調查指出,至98年底,我國民間企業使 用個人電腦之普及率為72.97%,實體伺服器設置數為30.9萬台、普及率為10.57%,電子商務交易 (不含C2C)家數總計11.4萬家,佔使用電腦家數比率22.4%。 4.

(14) 第二節 研究問題 基於本論文的研究動機與目的,本研究欲探討的問題包括: 一、國內之內部稽核單位執行內部稽核業務時,使用資訊科技的程度為何? 二、國內之內部稽核單位執行內部稽核業務時,影響其使用資訊科技程度之影響 因素為何? 三、國內之內部稽核單位施行資訊科技稽核之情況為何?影響因素為何? 四、國內之內部稽核單位執行資訊科技稽核時,是否使用外界服務? 五、國內之內部稽核單位施行資訊科技稽核時,考量是否採用外界服務的因素為 何?. 立. 政 治 大. 本研究透過對上述問題的探討,以瞭解企業在資訊化環境之下,內部稽核業. ‧ 國. 學. 務的執行情況,並探討資訊科技稽核採用外界服務之情形,以及公司與內部稽核 單位特性對企業使用資訊科技與施行資訊科技稽核、資訊科技稽核採用外界服務. ‧. 之影響。. sit. y. Nat. io. al. er. 第三節 論文架構. v. n. 本論文共計五章,論文架構列示如下,並彙總整理研究流程於下圖: 第一章 緒論. Ch. engchi. i n U. 說明本研究之動機與目的、研究問題,以及研究架構。 第二章 文獻探討 闡述內部稽核之概念、資訊科技與內部稽核之關係、資訊科技稽核、電腦輔 助稽核軟體與技術之定義,並彙整與本研究主題相關文獻之研究結果。 第三章:研究方法 說明本研究使用之研究方法,包括樣本之選取與來源、變數之定義與衡量、 研究假說,以及說明問卷設計與資料分析方式。. 5.

(15) 第四章:實證結果 分析問卷資料,驗證本研究之各項假說,並說明本研究結果之意涵 第五章:結論、研究限制與建議。 根據問卷回收與分析之結果,提出本研究之之結論與限制,並提出後續研究 之相關建議。 研究動機與目的 研究問題 相關文獻探討. 學. ‧ 國. 立. 政 治 大 發展研究假說. n. Ch. engchi. 6. er. io. al. 圖 1-1 論文研究流程. sit. ‧. 提出結論、研究限制與建議. Nat. 問卷資料分析與研究假說檢定. y. 問卷設計與設計. i n U. v.

(16) 第貳章 文獻探討 第一節 內部稽核功能 1.. 內部稽核之定義與目的 根據 IIA 之定義,內部稽核係指一「獨立、客觀之確認性服務及諮詢服務,. 用以增加價值及改善機構營運,並協助機構透過有系統及有紀律之方法,評估及 改善風險管理、控制及治理過程之效果,以達成機構目標」(林炳滄與陳錦烽 2009) 。此定義之涵義為,內部稽核提供稽核服務,稽核服務的對象涵蓋組織所. 政 治 大. 有的營運活動與成員,且服務內容甚廣,從作業層級事項的查核,至營運層級的. 立. 業務考核,皆在其服務範圍之內,即所謂的確認性服務與諮詢服務。而將稽核工. ‧ 國. 學. 作稱之為稽核「服務」,乃是由於內部稽核之最終目的在於協助組織的管理階層 與其它成員,共同達成組織的目標。另雖然稽核人員來自於組織內部,但其在提. ‧. 供稽核服務時,仍必頇保持獨立及客觀的精神,以使稽核業務能免於受到限制與. er. io. sit. y. Nat. 干擾。. 內部稽核的目的,根據我國「公開發行公司建立內部控制制度處理準則」第. al. n. v i n 十條可知,為「協助董事會及經理人檢查及覆核內部控制制度之缺失及衡量營運 Ch engchi U 之效果及效率,並適時提供改進建議,以確保內部控制制度得以持續有效實施及. 作為檢討修正內部控制制度之依據。」而內部稽核本身也可視為是組織中的一項 內部控制,負責衡量及覆核組織內部其它控制的有效性(Moeller 2005)。透過對組 織的了解,評估既有的控制,並適時地提供改善方案,內部稽核可以協助組織達 到更好的績效。 2.. 內部稽核的範圍 從前述的定義可知,內部稽核可提供之稽核服務包含財務相關與非財務相. 關,如圖 2-1 所示。 7.

(17) 營運稽核. 遵循稽核. 財務稽核 績效稽核. 財務相關. 資訊科技 稽核. 專案稽核. 非財務相關. 圖 2-1 稽核服務之類型 (本研究整理自陳錦烽 2003) 其中非財務相關的稽核服務包括: (一) 營運稽核:確保資訊的可信度和正確度,政策、計畫、程序、法律及定之. 政 治 大 保營運或專案既定目標之達成。 立. 遵循,以及確保資產的安全、資源使用的經濟性與效率,並確. ‧ 國. 學. (二) 遵循稽核:確定遵循個體是否遵守法律及規章。. (三) 資訊科技稽核:確定電子資料處理系統的正確性及安全性,同時亦包括電. ‧. 腦作業系統所產生之資料。. sit. y. Nat. (四) 績效稽核:對相關證據作客觀、系統化檢驗之程序,針對現有或所提議之. al. er. io. 專案、作業的績效作獨立評估,以提供有用之資訊來改善營運. n. 結果及決策。. Ch. engchi. (五) 專案稽核:著重於專案目標之達成。. i n U. v. 我國「公開發行公司建立內部控制制度處理準則」對於公開發行公司內部稽 核業務的範圍亦有相關規定,列示於表 2-1。 表 2-1 我國公開發行公司內部稽核業務範圍相關條文 條文項目. 第 13 條. 條. 文. 內. 容. 公開發行公司至少應將取得或處分資產、從事衍生性商品交易、資金 貸與他人、為他人背書或提供保證之管理及關係人交易之管理等重大 財務業務行為之控制作業、對子公司之監督與管理、董事會議事運作 之管理、資通安全檢查及第七條規定之銷售及收款循環、採購及付款 循環等重要交易循環,列為每年年度稽核計畫之稽核項目。. 8.

(18) 表 2-1 我國公開發行公司內部稽核業務範圍相關條文(續) 條文項目. 第 21 條. 條. 文. 內. 容. 公開發行公司自行檢查內部控制制度之目的,在落實公司自我監督的 機制、及時因應環境的改變,以調整內部控制制度之設計及執行,並 提昇內部稽核部門的檢查品質及效率;其檢查之範圍,應涵蓋公司各 類內部控制制度之設計及執行。 公開發行公司執行前項檢查,應於內部控制制度訂定自行檢查作業之 程序及方法。 公開發行公司應依風險評估結果,決定前項自行檢查作業程序及方 法,並至少包含下列項目: 一、確定應進行測詴之控制作業。 二、確認應納入自行檢查之營運單位。 三、評估各項控制作業設計之有效性。 四、評估各項控制作業執行之有效性。. 立. 政 治 大. ‧ 國. 學. 第二節 資訊科技與內部稽核之關係. ‧. 「資訊科技」一詞最早出自哈佛商業管理評論的「Management in the 1980’s」 一文(Leavitt and Whisler 1958),其認為資訊科技(Information Technology)為「一. y. Nat. io. sit. 種可快速處理大量資訊的技術,透過應用數學、統計、作業研究、演算法等方法,. n. al. er. 用以協助決策的制定,並包含經由電腦程式模擬高層次的思維能力」。簡言之,. Ch. i n U. v. 資訊科技係指組織中所有以電腦為基礎的資訊系統及技術(Laudon and Laudon 2006)。. engchi. 資訊科技的發展與應用提昇企業溝通與分析的能力,使得其管理全球性的業 務、交易更有效率,也帶動資訊經濟的興貣。今日絕大多數的企業的日常運作皆 頇仰賴資訊科技的協助,例如資訊系統、網際網路、資料庫等,使得資訊科技在 企業營運及財務報導所需資料的收集、處理與儲存過程中,伴演著舉足輕重的角 色。. 9.

(19) 對企業而言,最重要的資訊科技莫過於協助企業完成日常營運的各式資訊系 統。資訊系統係指「一組相互關聯的蒐集、處理、儲存,以及散佈資訊之單元, 以支援組織內的決策與控制」(Laudon and Laudon 2006),其並不單指電腦軟、硬 體設施,還包括許多提供企業營運決策的組成部份,例如企業內外重要的人、地 與事務等相關資訊,如圖 2-2 所示。由於企業核心營運活動與資訊系統密不可分, 故其所需的內部控制措施通常直接設置於資訊系統內部,因此內部稽核人員在規 劃其稽核作業時,應一併考慮資訊系統的運作及影響。. 內 部. 企業策略、 規範與流程. 組. 硬 體. 學. 制. 立. 政 治 大 軟 體. ‧ 國. 控. 硬 體. 硬 體. 織. 資 訊 系 統. ‧. 資料來源:本研究及 Laudon and Laudon(2006). 圖 2-2 組織與資訊系統相互依賴之關係. y. Nat. io. sit. 除資訊系統外,企業內外部網路的架構、資料庫等其它資訊科技對於企業日. n. al. er. 常營運的影響亦不容忽視。舉凡企業營運所需的重要資料皆頇儲放於資料庫,透. Ch. i n U. v. 過內外部網路傳輸供各資訊系統存取,故網路架構與資料庫存取控制亦頇接受稽. engchi. 核,以確保企業重要機密資料安全無虞。. 另一方面,由於資訊科技可藉由影響治理結構的人選與組織層級的風險來形 塑組織(Boritz 2002;Parker 2001),並可協助組織建立、維護與加強新的治理程 序(Hamaker 2004;Fox and Zonneveld 2004),以及可協助整合風險管理與法規遵 循程序,使企業能改善聲譽、留住人才、提高收入,與減少資金成本及保險費用 (PricewaterhouseCoopers 2004),故資訊科技能使企業的治理結構、風險管理與內 部控制更有效果(Weidenmier and Ramamoorti 2006)。因此,隨著資訊科技與企業 營運活動、資訊系統的緊密連結,資訊科技在公司治理與法規遵循上的重要性不 容忽視。 10.

(20) Weidenmier and Ramamoorti(2006)亦指出,雖然資訊科技會為組織帶來部分 風險,但其可輔助內部控制架構,因而也能降低風險;資訊科技也可透過資訊科 技治理(IT Governance),協同資訊科技與企業的營運目標,於營運流程中嵌入更 有效的資訊相關內部控制。故綜上所述,資訊科技可協助內部稽核推動公司治理, 其與內部稽核對於企業的風險評估、內部控制確認及法規遵循而言,皆是公司治 理機制中不可或缺的一部分。. 第三節 資訊科技稽核(IT Audit) 1.. 稽核範圍. 政 治 大 資訊科技稽核(IT Audit)係指以資訊科技為對象之稽核服務。早期文獻多以 立. EDP Auditing 稱之,為一用以判斷資訊系統是否能保護資產、維護資料完整性,. ‧ 國. 學. 以及能否有效達成組織目標且有效率地使用資源之蒐集與評估證據的過程(Ron. ‧. Weber 1988)。其與一般內部稽核作業應相輔相成(孔令娟 1999),且有相同之. sit. y. Nat. 稽核目標。不過,資訊科技稽核的範圍並無一個明確的定義。. io. er. Singleton(2009)認為,資訊科技稽核的範圍可依兩種不同觀點做區分,一者. al. 為財務稽核中的資訊科技稽核(IT Audit in Financial Audit),另一者為針對資訊科. n. v i n 技的資訊科技稽核(IT Audit inCIT)。前者係針對與財務報導可靠性相關的資訊科 hengchi U. 技項目,如圖 2-3 中兩領域交界處,外部稽核即屬於此範疇,僅就具重大誤述風 險之資訊科技項目進行稽核;後者則係針對企業內部所有的資訊科技組合(IT Portfolio),如圖 2-4 之左半部所示,其屬於內部稽核之範疇,其稽核項目不以與 財務稽核業務相關為限。. 資訊科技 領域(IT. RMM3 財務報導領域 (Financial Reporting Space). 3. Space) 圖 2-3 資訊科技與內部稽核 3. 重大誤述風險,Risk of Material Misstatement 11.

(21) 由於內部稽核之目的在於確保企業營運效果與效率、財務報導可靠性、相關 法規遵循三方面之內部控制制度之有效性,故內部稽核人員執行之資訊科技稽核 範圍將更為廣泛。 IIA 在 GTAG 第 4 號指引「Management of IT Auditing」中認為,資訊科技的 定義將依各企業而有所不同。蓋不同企業之資訊環境並不全然相同,即使處於相 同產業亦未必使用相同的資訊科技,故資訊科技稽核的稽核範圍與內容將因企業 不同而有所差異。IIA 因此建議內部稽核主管在考量企業的資訊環境時,為讓資 訊科技稽核之功能有效發揮,應考量四個主要層面(Key layers),以妥適分配稽核. 政 治 大. 資源。分別為:IT 管理、技術基礎建設、應用系統,以及與企業相連結之外部. 立. ‧. 交易型 支援型. 供應商. 網際網路. io. sit. y. Nat. 網際網路. 應用系統. 技術基礎建設 IT 管理. n. al. Ch. engchi. er. 顧客. 學. ‧ 國. 關係者(如圖 2-4)。. i n U. v. 圖 2-4 資訊科技稽核範圍應考量的主要層面 茲將 IIA 建議上述層面之稽核範圍彙整如下 (1) IT 管理:此層面包含管理企業資訊環境的人員、政策、程序與流程,其 稽核內容至少應涵蓋: . 系統監視(System Monitoring). . 程式設計(Programming). . 規劃(Planning). . 委外廠商之管理(Management of Outsourced Vendors). . IT治理(IT Governance) 12.

(22) (2) 技術基礎建設:包括作業系統(Operating Systems)、資料庫(Databases)與網 路(Networks)。 (3) 應用系統 . 交易型應用系統(Transactional Applications):包括交易的購買方(Buy Side)、銷售方(Sell Side)、後台系統(Back Office)與ERP系統。. . 支援型應用系統(Support Applications) 用以支援企業的營運活動,但不包涵交易處理部分。. . 外部連結者:所有連結至外部網路或自外部網路連結至企業之通訊. 政 治 大 業網路內來自外部網路連結之進出進行稽核。 立. 皆需受到嚴格地控制與監督。若無法達成前述動作,至少應針對企. ‧ 國. 學. 當企業瞭解其特有之資訊環境並界定資訊科技稽核範圍後,即需針對各項與 資訊科技相關之內部控制(IT Control)進行風險評估,選擇欲納入稽核計劃之項. ‧. 目。. Gary Hinson (2007). al. n. Sayana(2002). sit. 表 2-2 文獻整理. er. io. 學 者 名 稱. y. Nat. 下表彙整文獻中不同學者對於資訊科技稽核涵蓋項目之建議:. 資 訊 科 技 稽 核 涵 蓋 項 目. Ch. . 實體設備與環境, 資訊系統行政管理, 應用軟體,. . 網路通訊安全, 營運持續管理, 資料完整性。. . 電腦作業系統/網路稽核 資訊科技導入稽核 系統開發稽核 IT 治理、管理與策略稽核 IT 流程稽核 變更管理稽核. . 資訊安全與控制稽核. i n U. engchi. 13. v. . IT 遵循稽核. . Benchmarking 持 續 營 運 計 劃 (Contingency. . planning) 特別調查 其它:協助財務、營運等非 資訊稽核人員執行稽核業 務。.

(23) 表 2-2 文獻整理(續) . 吳琮璠(1990) . 電腦中心控制評估(data processing center control evaluation) 實體安全評估 資料(庫)安全評估 電腦作業系統評估 權變規劃、災害復原計 畫之設計與評估 (contingency planning and disaster recovery plan). 立. . . 資料通訊安全評估 微電腦系統及網路安全控制 評估 參與系統開發程序之規劃與 設立控制之建議 已開發電腦應用系統之作業 處理,資料輸入、輸出控制 之稽核。 設計及(或)編寫稽核軟體 及資訊科技稽核檔案,以協 助 一 般 稽核 人 員或 本身 使 用。. 政 治 大. 資訊科技控制(IT Control). 學. ‧ 國. 2.. . 與資訊科技相關的內部控制(Information Technology Control,簡稱 IT Control). ‧. 可概分為一般性控制(General Control)與應用控制(Application Control)。一般控制涵. sit. y. Nat. 蓋了所有資訊系統的運作,廣義而言,企業的網際網路控制、資料安全控制、系統. io. er. 開發與維護相關的控制、硬體設備的控制皆可稱為一般控制,因其支援企業內所有 應用系統運作所需的功能與服務。一般控制不因資訊系統的規模與管理方式不同而. al. n. v i n Ch 有所差異(Moller 2005)。應用控制則係指針對特定與應用系統或程式的內部控制, engchi U 可分為輸入控制、處理控制以及輸出控制。為對各種不同領域的營運活動,如會計、 物流、工程等提供稽核服務,內部稽核人員必頇要能瞭解、評估、測詴用以支援這 些營運活動的一般控制與應用控制。 IT Controls 除了可以一般控制、應用控制等方式區分外,IIA 在 GTAG 第 1 號 指引中也建議,可分類為治理控制(Governance Control)、管理控制(Management Control)與技術控制( Technical Control)等,以及預防性控制(Preventive Control)、偵 知性控制(Detective Control)與更正性控制(Corrective Control),如圖 2-5。. 14.

(24) 應用 控制. 一般 控制. 偵 知 預 性 防 控 性 制 控 制. 治理控制 管理控制. 更 正 性 控 制. 技術控制 圖 2-5 資訊科技控制之種類 說明如下: . 政 治 大 確保資訊管理係有效,且安全性原則暨政策與流程皆能確實落實,並確 立 治理控制(Governance Control):. ‧ 國. 學. 保 績 效 和 遵 循 的 評 核 機 制 能 支 援 企 業 的 治 理 架 構 (Governance Framework)之內部控制。這類控制主要係由整體董事會與企業的管理階. ‧. 層依據企業目標和策略、外部法規所制定。 管理控制(Management Control). sit. y. Nat. . al. n. 不間斷地運作。. er. io. 確保企業所需的IT controls能達到企業的既定目標,且能可靠地、持續. . Ch. engchi. 技術控制(Technical Control). i n U. v. 用以確保其它未包含於前兩類內部控制之可靠性。主要為企業資訊科技 基礎建設所有使用之技術。 IIA建議,內部稽核主管內部稽核主管可將企業內個別內部控制機制之設計, 以前述三種IT control之層級架構定義(如圖2-6所示),自位於最高層級、由管 理者所發布並經董事會支持的政策,向下定義至嵌入於應用系統內之特定內部控 制。IT control之層級架構可使內部稽核主管以「由上而下」方式,檢視各應用系 統的內部控制設置是否確實依循企業的治理架構,並以此方式考量如何分配資訊 科技稽核之稽核資源至企業整體的資訊環境。 15.

(25) Policie s Standards. Governance. Organization and Management. Management. Physical and Environmental Control System Software Controls Technical. System Development Controls. 治 政 大 圖 2-6 資訊科技控制(IT Controls) 立 Application-based Controls. ‧ 國. 學. 茲將圖2-6各層級之組成要件(element)所包含之內部控制說明如下: (1) 政策(Policies). ‧. 各企業依據不同規模,制定資訊科技相關政策。一般包含:. . 企業各階層的可存取資訊範圍及存取權限. . 資料及系統所有權的規範,以及對資料進行增刪改所需的授權規範. er. io. sit. y. 企業所有階層的安全性與隱私性一般性政策. Nat. . al. . 規範員工對企業機密資料的人事政策. . 企業持續營運計劃所需的規範. n. . v i n Ch 規範員工能否使用企業電腦建置其個人應用程式的一般性政策 engchi U. (2) 準則(Standards) 用以支援上述政策是否落實,明訂為達到企業目標所頇遵守的工作方式, 包含: . 系統開發程序準則(Systems Development Processes) 若企業委外開發或外購,應確認該委外廠商之系統開發程序是否與 企業的要求一致或能否被企業允許。 16.

(26) . 系統軟體設定(Systems Software Configuration) 以確保系統的設定皆為正確值。. . 應用控制(Application Controls) 所有用以支援企業活動之應用系統皆應受到控制。所有企業自行開發或 外購之應用系統皆需有遵循所需之準則,該準則並且需要定義涵蓋各式 企業活動之內部控制,以及能保護機密性業務與資訊之特殊內部控制。. . 資料結構(Data Structures) 確保企業所有應用系統之資料格式皆一致之政策,以使安全性控制能統. 政 治 大 系統文件編製(Documentation) 立 一應用至所有機密性資料。. . 定前述各式系統文件之至少應記載事項。. 職能分工(Separation of Duties). y. Nat. . ‧. (3) 組織與管理(Organization and Management). 學. ‧ 國. 各種應用系統、處理流程、IT設備之系統文件編製應制定準則,規. er. io. sit. 僅針對該職務所需之系統功能與機密文件給與員工使用權限,作為 應用系統之職能分工控制。傳統上將資訊環境內之職能分工區分為. al. n. v i n 系統開發與執行兩類職務,不可同時具有兩種類別之權限,防止系 Ch engchi U 統程式被未經授權而任意變更。 . 財務控制(Financial Controls) 設置預算控制或其它財務控制,以確保資訊科技之巨額投資皆為必 要,並能獲得一定之投資報酬率或達成節省成本之預期。. . 變更管理(Change Management) 確保IT環境、系統軟體、應用系統及資料之變更係依據既定規範進行, 以防止舞弊情事發生。. . 其它管理控制(Other Management Controls) 如新進員工系統權限審核程序、IT人員紀律規範等資訊安全之控制。 17.

(27) (4) 實體與環境控制(Physical and Environmental Controls) 典型之實體與環境控制包含: . 將伺服器置於設有門鎖之房間,並限制人員接近. . 限制特定員工存取伺服器. . 設置消防安全設備. . 將重要設備、應用系統與資料遠離危險環境,如易燃液體或地勢低 窪之處. . 災害復原計劃(disaster recovery planning). 政 治 大 系統軟體包括作業系統、網路通訊軟體、防火牆、防毒軟體與資料庫管 立. (5) 系統軟體控制(Systems Software Controls). 學. ‧ 國. 理系統(DBMS)。重要控制如下:. 根據企業既有政策分配及控制存取權限. . 藉系統軟體及其它設定控制(configuration controls)加強職能分工. . 入侵和脆弱性評估、預防及偵測控制,並持續監控. . 定期執行入侵測詴. . 機密性資料皆需加密. er. io. sit. y. Nat. al. v i n 設置變更管理流程,以確保所有對系統軟體之變更皆受控制 Ch engchi U n. . ‧. . (6) 系統開發與採購控制(Systems Development and Acquisition Controls) 所有系統開發與採購工作所需之基本控制如下: . 使用者需求必頇文件化,並頇評估可達成性. . 系統設計必頇依循正式流程,以確保使用者需求及內部控制皆已涵 蓋於系統中. . 系統開發應以結構化方式進行,以確保使用者需求及所需功能皆已 納入成品中. . 系統測詴需確保個別系統元件、系統介面確實依照需求運作、有使 用者參與測詴過程以及所有預期的系統功能皆經過完整測詴 18.

(28) . 應用系統之維護流程應確保應用系統之任何變更確實遵守內部控 制規範。變更管理應受結構化的驗證流程管制。. (7) 應用系統基礎控制(Application-based Controls) . 輸入控制(Input Controls). . 處理控制(Processing Controls). . 輸出控制(Output Controls). . 完整性控制(Integrity Controls). . 稽核軌跡(audit trail). 政 治 大 立內部控制制度處理準則」 立第九條,要求公開發行公司使用電腦化資訊系統處理 在我國方面,目前我國對於資訊科技內部控制項目規定於「公開發行公司建. ‧. ‧ 國. 列控制作業:. 學. 者,其內部控制制度除資訊部門與使用者部門應明確劃分權責外,至少應包括下. 資訊處理部門之功能及職責劃分. . 系統開發及程式修改之控制. . 編製系統文書之控制. . 程式及資料之存取控制. . 資料輸出入之控制. . 資料處理之控制. . 檔案及設備之安全控制. . 硬體及系統軟體之購置、使用及維護之控制. . 系統復原計畫制度及測詴程序之控制. . 資通安全檢查之控制. . 向本會指定網站進行公開資訊申報相關作業之控制. sit. n. er. io. al. Ch. y. Nat. . engchi. 19. i n U. v.

(29) 另依財政部保險司所發布之「保險業電子商務參考查核項目」之建議,保險業 之稽核項目應包含實體安全與系統、程式變更管理、數位簽章認證及交易安全管理、 業務之復原及災變應變計畫、網路安全等範圍,故由上述規範可知,我國企業需設 置與資訊科技相關之內部控制包括資料處理、輸入輸出;對於實體設備的安全,例 如伺服器、路由器等硬體設備、與資料傳輸攸關的網路安全架構,以及遇到重大災 難時所有系統的復原計劃等。我國內部稽核人員為達成內部控制之三大目標,亦需 對前述法規中所提及之控制作業項目定期予以稽核,確保前述內部控制之有效性, 故前述內部控制似可作為我國公開發行公司內部稽核人員執行資訊科技稽核所依 據之稽核內容。. 檔案與. 採購、使用、維護及系統復原計畫. 學. ‧ 國. 立. 政 治 大 程式. 資訊系 統. 硬體設備. ‧ y er. io. sit. Nat. 網路架 構. n. al. i n U. v. C資訊科技控制 hengchi 圖 2-7 我國與資訊科技相關之內部控制(本研究自行整理) 3.. 稽核方式. (1) ITAF(Information Technology Assurance Framework) 在進行資訊科技稽核時,企業內部稽核單位之資訊稽核人員可依據 ISACA 所發 佈之資訊科技確認架構(Information Technology Assurance Framework,簡稱 ITAF)進 行稽核作業。該實務架構訂定資訊科技稽核與確認服務相關準則與指引,供持有資 訊科技稽核相關認證(CISA、CISM)之人員在執行資訊科技稽核與確認性服務時, 確保其稽核或確認工作之完整性與效果。 20.

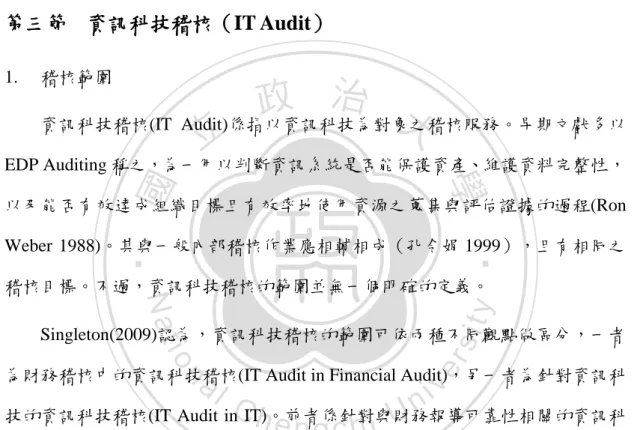

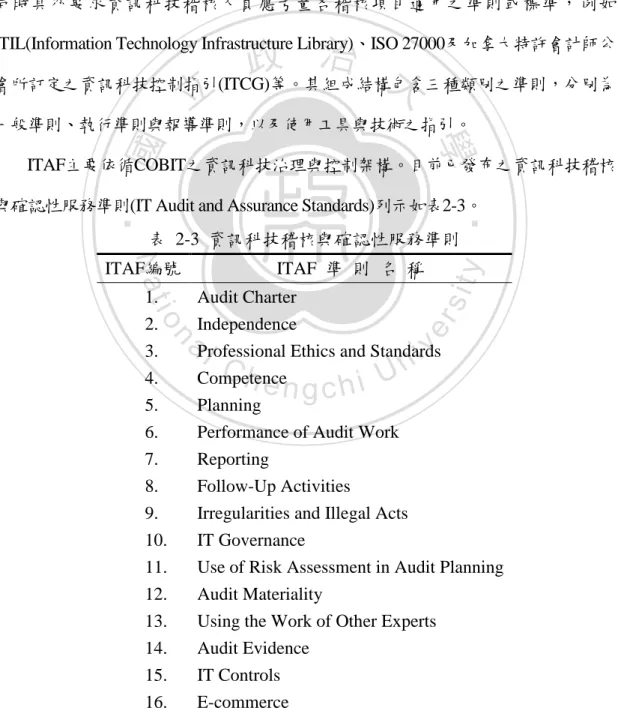

(30) ITAF 包括下列遵循與實務運作指引: . 提供資訊科技稽核與確認性服務之設計、執行與報導指引. . 資訊科技確認性服務相關名詞與觀念之定義. . 建立資訊科技稽核與確認性服務在專業角色、責任、知識、技能,以及執行、 報導規範等準則 在發展資訊科技稽核計劃時,ITAF要求資訊科技稽核人員應使用適當的範圍界. 定與風險評估方法,並決定各稽核項目之先後順序,以妥善分配資訊科技稽核資源。 同時其亦要求資訊科技稽核人員應考量各稽核項目適用之準則或標準,例如. 政 治 大 會所訂定之資訊科技控制指引(ITCG)等。其組成結構包含三種類別之準則,分別為 立. ITIL(Information Technology Infrastructure Library)、ISO 27000及加拿大特許會計師公. 一般準則、執行準則與報導準則,以及使用工具與技術之指引。. ‧ 國. 學. ITAF主要依循COBIT之資訊科技治理與控制架構。目前已發布之資訊科技稽核. ‧. 與確認性服務準則(IT Audit and Assurance Standards)列示如表2-3。 表 2-3 資訊科技稽核與確認性服務準則. sit. Audit Charter Independence Professional Ethics and Standards Competence Planning Performance of Audit Work. n. al. er. io. 1. 2. 3. 4. 5. 6.. y. Nat. ITAF 準 則 名 稱. ITAF編號. Ch. engchi. i n U. v. 7. 8. 9. 10. 11. 12. 13. 14. 15.. Reporting Follow-Up Activities Irregularities and Illegal Acts IT Governance Use of Risk Assessment in Audit Planning Audit Materiality Using the Work of Other Experts Audit Evidence IT Controls. 16.. E-commerce 21.

(31) (2) GTAG(Global Technology Audit Guide) IIA發布全球資訊科技稽核指引(Global Technology Audit Guide,簡稱GTAG), 目前共已發布12號指引(如下頁表2-4所示) ,供內部稽核主管、審計委員會成員、 企業管理階層,監督企業資訊科技稽核業務之執行情況,並協助上述人員制定資 訊科技稽核業務的規劃、執行與報導決策。 GTAG認為內部稽核人員應瞭解對企業目標、策略、經營模式及資訊科技所 扮演的角色,以及瞭解與主要營運程序攸關之應用系統與基礎服務,並定期複核 影響財務報導、法規遵循或作業程序之應用系統。. 政 治 大. GTAG並未指明企業應使用何種資訊科技治理 (IT Governance)架構,如. 立. COBIT、ISO 27002、ITIL等,其主要提供內部稽核主管及稽核人員執行資訊科. ‧ 國. 學. 技稽核計畫之程序與如何決定稽核內容、稽核頻率等,並就各程序給予稽核人員. 6 7 8 9 10 11 12 13 14 15. sit. er. al. n. 3 4 5. GTAG 指 引 名 稱. 資訊科技控制 IT Controls (2005) 變更及修補管理控制-組織成功的關鍵 Change and Patch Management. io. 2. ‧. 1. Nat. 編號. 表 2-4 全球資訊科技稽核指引. y. 建議與參考。. i n U. v. Controls (2005) 持續稽核-對確認、監督及風險評估的意義 Continuous Auditing (2005) 資訊科技稽核的管理 Management of IT Auditing (2006) 隱私風險的管理及稽核 Managing and Auditing Privacy Risks (2006) 資訊科技弱點的管理及稽核 Managing and Auditing IT Vulnerabilities (2006). Ch. engchi. 資訊科技委外 Information Technology Outsourcing (2007) 應用控制之稽核 Auditing Application Controls (2007) 身分識別及存取權限的管理 Identity and Access Management (2007) 企業持續性管理 Business Continuity Management (2008) 資訊科技稽核計畫之擬定 Developing the IT Audit Plan (2008) 資訊科技專案稽核 Auditing IT Projects (2009) 舞弊偵測與預防 Fraud Prevention & Detection in an Automated World (2009) Auditing User-developed Applications (2009) Information Security Governance (2009) 22.

(32) 在資訊科技稽核計劃方面,GTAG也提出有關擬定資訊科技稽核計劃之建議 如表2-5所示: 表 2-5 擬定資訊科技稽核計劃之程序(GTAG 11) 程. 內. 序. 瞭解企業之營運. 定義資訊科技稽核範圍. 容. 確認企業策略及營運目標 瞭解影響企業之高風險因素 瞭解企業營運架構 瞭解企業資訊科技支援服務系統 剖析主要營運目標及程序 瞭解支援營運之重大應用系統 確認該應用系統之資訊科技基礎建設 瞭解網路等支援科技之角色 瞭解主要系統執行方案 決定資訊科技可稽核範疇 確認風險所在. 政 治 大. 立 評估風險並參考資訊科技風險因素,排列稽核優先順序. 執行風險評估. ‧ 國. 學. 評估風險並參考企業風險因素,決定優先順序 考量資源及預算後選定稽核主題,並納入特定之稽核專案. 決定稽核週期與頻率 稽核專案納入管理階層之請求或諮詢 核准稽核計畫. ‧. 擬定資訊科技稽核計畫. sit. y. Nat. io. er. 表2-6為GTAG第11號指引所提出之風險評估結果評估標準。. al. v i n 發生可能性 C h 影響程度(財務面) engchi U 對企業的營收、資產、商譽與利 n. 表 2-6 風險發生可能性及影響後果評分標準(GTAG 11) 風險程度 3 高 (35-54). 風險發生可 能性高. 害關係人具重大影響的潛在可能. 每一到二年. 性大. 2 中 (20-34). 風險發生可 能性中等. 對企業的營收、資產、商譽或利 害關係人等具重大影響的潛在影 響或許重大,但對企業整體而言 影響程度中等. 1 低. 風險發生可 能性低. 對於企業的潛在影響小或影響範 圍有限. (6-19). 建議複核頻率. 上表風險程度欄括弧中之數字代表經風險評估表計算而得之總分. 23. 每二到三年. 每三到五年.

(33) (3) 架構比較 表 2-7 資訊科技稽核參考架構比較 ITAF 發佈機構 國際電腦稽核協會(ISACA) 制定者 適用對象. GTAG 國際內部稽核協會(IIA). Assurance Committee 及 Standards Board. Advanced Technology Committee、 其他專業組織(如AICPA、NACD、 CIS等)與IIA的全球分支機構. 內/外部稽核人員、資訊科技稽核人員 內部稽核主管 供持有資訊科技稽核相關認證(如 監督企業資訊科技稽核業務之執. 主要目的. CISA、CISM)之人員在執行資訊科 行情況,並協助上述人員制定資 技稽核與確認性服務時,確保其稽核 訊科技稽核業務的規劃、執行與. 政 治 報導決策 大. 或確認工作之完整性與效果. 立. 第四節 資訊科技稽核委外. ‧ 國. 學. IIA 總 裁 Richard Chambers 曾 於 2010 年 一 般 稽 核 管 理 會 議 (General Audit. ‧. Management Conference)指出,稽核主管若缺乏某稽核領域的專業知識,在準則. io. sit. y. Nat. 的規範下,稽核主管有責任向外採購內部稽核服務,以支援內部稽核業務。4. n. al. er. 蓋隨著企業資訊環境日益複雜,內部稽核單位若無熟悉資訊科技控制之稽核. Ch. i n U. v. 人員,在辦理資訊科技稽核業務時將面臨許多困難,故為確保內部稽核之品質,. engchi. 內部稽核單位應設置資訊科技稽核人員,以處理資訊科技稽核業務。然而,若企 業可能無足夠預算增聘相關人員,或稽核資源不足以支援相關稽核業務之工作, 則內部稽核單位可能會考慮將資訊科技稽核業務委由企業以外之第三者執行,或 是由兩方一同執行,即採行合作式委外(Co-sourcing)之方式,以彌補內部稽核單 位在專業知識、技能或人手、預算等稽核資源不足之處。. 4. 轉引自―If you have a need as a CAE, if you have an expertise that you need to complete your audit mission, or if you have an audit area and you don’t have expertise, under the standards you have an obligation to procure that support‖ - Unlocking the strategic value of Internal Audit. 2010. Ernst & Young.. 24.

(34) 1.. 採用外界服務之型式. 內部稽核單位可經由下列方式獲得內部稽核服務(Del Vecchio and Clinton 2003):. No outsourcing. Full outsourcing. 不使用外界服務. 完全委外 Co-sourcing 合作式委外. Internal Co-sourcing. Univendor Co-sourcing. 委內 委由企業內非內部. 立. ‧ 國. Multivendor Co-sourcing 多委外機構. 委由單一機構處理. 委由多位機構處理. 特定稽核業務. 特定稽核業務. 學. 稽核單位之部門. 治 單一委外機構 政 大. 圖 2-8 內部稽核業務採用外界服務方式. 不考慮委外(No outsourcing). ‧. . io. y. sit. 完全委外(Full outsourcing). er. . Nat. 企業自行設置內部稽核單位,並由內部稽核單位執行內部稽核業務. 將內部稽核業務透過訂立契約方式,交由企業外第三方執行,企業不設置內. al. n. v i n 部稽核單位或內部稽核單位改為執行非稽核業務,如諮詢服務。 Ch engchi U. . 合作式委外(Co-sourcing). 仍由內部稽核單位負責擬定稽核計劃,但內部稽核單位可依需求採用具經驗與 技能之內部稽核單位或企業外第三方所提供之內部稽核業務,共同完成稽核目 標。其可分為三種方式: (1) 企業內部自行共同執行(Internal Co-sourcing) 針對特定稽核項目,內部稽核單位與企業內其它部門之非內部稽核人員 共同執行。此種方式又可稱為委內(In-sourcing) (2) 與單一委外機構共同執行(Univendor Co-sourcing) 將稽核作業交由一委外機構執行。適用於稽核業務特殊需求少之企業 25.

(35) (3) 與多個委外機構共同執行(Multivendor Co-sourcing) 將稽核作業分別交由多個委外機構執行。適用於多角化經營之大型企 業,以因應多元化的稽核需求。 IIA 在其立場聲明書-「內部稽核在內部稽核單位資源配置之角色」將委外的 可行方案分為下列型式: (1) 完全外包(Total outsourcing) 持續的從外部來源取得 100%的內部稽核服務 (2) 部分外包(Partial outsourcing). 政 治 大 協力資源(Co-sourcing)(即合作式委外) 立. 持續的從外部來源取得不到 100%的內部稽核服務 (3). ‧ 國. 學. 外部資源參與內部稽核人員的專案。此種專案可能是持續性的或只有特定 期間。. ‧. (4) 特定專案的轉包(Subcontracting)或某些專案的一部分交由外部人士執. y. sit. n. al. er. io. 員負責. Nat. 行,通常只限於一段期間。該專案的管理及督導通常由企業內部稽核人. i n U. v. 另IIA在GTAG第4號指引中也建議,資訊科技稽核業務可採行外界服務方式 為: . Ch. engchi. 與資訊科技稽核專家共同執行資訊科技稽核(Co-source the Technical Audits) 若稽核項目著重於資訊環境中的技術基礎設施與應用系統方面,則可能需要 擁有特定專業技術知識,因此需借助企業外部之專業機構提供所需的服務。. . 與兩稽核服務提供機構共同執行(Consider Using Two Providers) 與兩個稽核服務提供機構合作可防止單一委外機構可能產生利益衝突問題。 此指引也建議企業最多與兩個稽核服務提供機構合作較佳,以確保稽核服務 提供機構皆能充份瞭解企業。. 26.

(36) . 以分散性方式共同執行(Co-source Globally Distributed Audits) 此方式適合營業據點分佈全球之跨國企業,內部稽核單位可與營業據點所在 地之稽核服務提供機構合作,以節省內部稽核單位成本。不過此方式需要一 統籌所有稽核業務之內部稽核小組與章程,以支援各地之內部稽核業務及分 享稽核方法。 內部稽核單位可以透過上述方式,獲得外部專業機構提供的內部稽核服務,. 例如協助內部稽核單位進行資訊科技稽核風險評估與稽核規劃、協助訓練合適之 資訊科技稽核人員、執行或支援部分資訊科技稽核,以及給予資訊科技稽核報告 的相關建議等。. 立. 影響企業選擇外界服務取得型式之因素. 學. ‧ 國. 2.. 政 治 大. 根據 IIA 於 2010 年所進行的全球內部稽核調查(Global Internal Audit Survey) 指出,56.7%的內部稽核單位未將內部稽核業務委外,只有 1.9%的內部稽核單位. ‧. 將 75%的內部稽核業務透過委外方式進行。. y. Nat. er. io. sit. 不過,根據2010年Ernst&Young會計師事務所進行之內部稽核調查報告 5 顯 示,41%的內部稽核人員認為,以合作式委外方式經營內部稽核單位為一企業營. n. al. Ch. i n U. v. 運上的可行方案。此外,41%的內部稽核人員亦認為,若能獲得與企業內部稽核. engchi. 單位相同或更佳的風險保障和服務,將內部稽核單位以合作式委外方式經營將可 節省10%至20%的企業成本。僅有19%之內部稽核人員認為,以合作式委外方式 經營內部稽核單位並無法為企業節省開支。 由此可知,雖然現今選擇外內部稽核業務完全委外之企業仍不多,惟委外觀 念已被大部分企業所接受。Barr and Chang(1993)認為,內部稽核業務委外之原因 可能為:. 5. Unlocking the strategic value of Internal Audit. 2010. Ernst & Young. 27.

(37) . 無內部稽核單位. . 內部稽核功能無效或不受歡迎. . 視內部稽核為不具生產力之功能. . 未設有專職內部稽核人員,導致人員受訓無效果及效率. . 未設有專責內部稽核單位之小規模企業. . 避免主管人事異動影響稽核作業之運作. 表 2-8 為 Del Vecchio and Clinton(2003)對於各種委外型式所分析之之優缺點。 表 2-8 各種委外型式之優缺點 不使用外界服務 優點:. 優點:. 立. 合作式委外 治 政 大. 完全委外 優點:. 可確保員工忠誠度. 可避免稽核規劃有妥協情況產生. 可獲得第三方機構之 專門知識. 學. 握稽核作業. 參與稽核作業之雙方可彼此相互 地理範圍不受限制. 稽核人員較熟熟企. 可使管理階層聚焦在. 學習. ‧. ‧ 國. 企業能自行完全掌 不會完全喪失稽核作業之掌控權. 業之業務流程與風 稽核成本較具彈性(變動/固定) 險程度. 企業的核心業務. 稽核時程訂定具彈性. 使內部稽核單位成本. Nat. 機密資料保護性較高 可獲得所需之專門知識. sit. y. 由固定成本轉為變動. 可作管管理人員之 有三種型式可選擇. io. 稽核品質較好. n. al. 缺點:. C 缺點: h. engchi. i n U. v. 內部稽核單位可能缺 可能會有潛在的稽核程序衝突 乏所需的專業知識 可能會有地理範圍限 制 僅能從企業之角度評 估企業業務流程. 稽核時程訂定更具彈. er. 訓練. 成本. 內部稽核人員可能會擔心工作被. 性 缺點: 稽核作業完全由第三 方機構掌控 委外機構之稽核人員. 取得 可能會因不同委外機構使用不同. 可能對企業不甚瞭解. 之稽核方式使稽核報告結果不一 可能無法自委外機構 致. 學習專有知識. 內部稽核單位成本皆 需花時間協調不同委外機構 為固定成本 稽核時程受限於內部 稽核單位之規模. 28.

(38) 在國內方面,學者馬嘉應(2003)對國內上市公司、公開發行公司及會計師事 務所就實務狀況所作之問卷分析結果指出,國內僅約 12%之企業考慮將其內部稽核 作業委外。同時該研究之調查結果亦指出,企業未來欲採行合作式委外之稽核業務 主要為電腦稽核、財務稽核、專案稽核與遵循稽核。而考慮將內部稽核委外之企業 中,約有 90%之企業會以合作式委外方式進行,且傾向委由會計師事務所來參與輔 導工作。 馬嘉應(2003)認為,內部稽核單位考慮將稽核業務委外之考量因素主要為: 外聘人員的專業技術與專才服務有助於提昇內部稽核的工作成效,且其獨立性亦. 政 治 大 顯示,因對內部稽核部門所提供的服務不太滿意進而尋求委外之因素位居影響委 立. 可避免受制於人情包袱而以致於無法發揮對企業積極正面的貢獻。同時此研究也. ‧ 國. 學. 外因素之末,故內部稽核單位之績效表現並非企業尋求委外的首要考慮因素。 而在不委外之考量因素方面,馬嘉應(2003)研究指出,機密資料洩漏之風險. ‧. 為企業首要重視之因素。另企業亦擔心委外稽核人員無法融入企業、熟悉企業文化,. y. Nat. er. io. 雜,故委外稽核人員不一定具備應有的專業知識及經驗。. sit. 以致於無法進入狀況發揮所長。若以產業別觀之,銀行業認為,由於銀行業交易複. al. n. v i n 另李淑慧(2003)研究指出,國內企業界對於採行將內部稽核業務委外之策 Ch engchi U. 略偏向保留態度,僅 14.2%(n=117)之上市公司總經理考慮將內部稽核業務委 外。大多數受詴企業考量是否向外購買內稽服務之主要原因為: (1)外聘人員較 客觀、獨立,會直言所發現的問題; (2)可以因應需要,彈性運用外聘者既有的 設備及人力;而專業知識與能力為企業選擇委外對象之首要考量因素。在內部稽 核業務委外決策方面,行業別、公司規模、外部監察人、財簽事務所等特性和內 部稽核委外決策之關係,僅有行業別與資本額大小(電子與金融業 VS 非電子與 非金融業)會導致決策差異(李淑慧 2003)。. 29.

(39) 若僅針對內部稽核於執行資訊科技稽核時是否委外執行,即採用外界服務方 面 , IIA於2004年所進行之全球稽核資訊網絡報告 (Global Audit Information Network(GAIN)report)6指出,企業向外購買之內部稽核服務中有39%與資訊科技 稽核有關,其中8.1%之企業將資訊科技稽核完全委外,共15.4%之企業採行合作 式委外方式。 在我國方面,古瑞玉(2004)探討影響電腦稽核委外因素之研究指出,選擇 將電腦稽核業務委外的企業在我國仍占少數,在135份樣本中僅28間企業考慮將 電腦稽核業務委外,其中以電子業為多數。該研究認為,企業向外購買內部稽核. 政 治 大. 服務主要考量因素為:. 立. 可因應需要,彈性運用委外廠商既有的設備及人力. ‧ 國. 學. 可使公司專注於核心業務的發展,提昇競爭力 成本效益考量,以較低的成本獲得更專業的服務. ‧. y. Nat. 而不考慮向外購買內部稽核服務的企業其主要考量為,擔心企業內部或重要. er. io. sit. 客戶機密資料洩漏風險,以及委外機構之工作人員對企業組織、文化之瞭解不足, 因而影響內部稽核業務之執行。. n. al. 3.. 我國相關法規規定. Ch. engchi. i n U. v. 依照「金融控股公司及銀行業內部控制及稽核制度實施辦法」第 10 條規定, 主管機關要求金融控股公司及銀行業皆需成立內部稽核單位,並執行內部稽核業 務。不過,依「金融機構作業委託他人處理內部作業制度及程序辦法」第 3 條規 定,金融機構可將其內部稽核作業委外,僅頇依經董(理)事會核准之委外內部 作業規範辦理即可。. 6. 轉引自 GTAG 4 management of IT Auditing. 30.

(40) 在非金融機構方面,依「公開發行公司建立內部控制制度處理準則」第 11 條規定,「公開發行公司應設置隸屬於董事會之內部稽核單位,並依公司規模、 業務情況、管理需要及其他有關法令之規定,配置適任及適當人數之專任內部稽 核人員。」故公開發行公司之內部稽核單位在現行法規之下,如同金融機構,仍 需設置內部稽核單位。不過對於內部稽核作業委外之方式,則無如金融機構有明 確的法規規範。 4.. 內部稽核單位採用外界服務之對象 根據國外學者(James 2000)指出,企業若將內部稽核業務委外經營,可使財. 政 治 大 務報表使用者認為,將內部稽核業務委外經營可使企業獲得較佳的嚇阻舞弊之能 立 務報表使用者對其財務報表為允當表達且無舞弊之承諾較具信心。研究顯示,財. ‧ 國. 學. 力,且較有可能向審計委員會揭發舞弊。此研究更進一步指出,財務報表使用者 對於將內部稽核業務委外與會計師事務所之企業較具信心。不過,無論受託之會. ‧. 計師事務所是否與外部審計為相同事務所,使用者皆認為內部稽核業務都將較由. sit. y. Nat. 企業內部自行執行為完整且客觀。. n. al. er. io. IIA 對於選擇委外對象的看法7則認為,即使相關法律或章程允許,內部稽核. i n U. v. 仍不應採用負責查核該企業財務報表的外部稽核機構做為稽核服務提供機構,因. Ch. 為此種安排會損害其獨立性。. engchi. 在我國方面,依我國「金融機構作業委託他人處理內部作業制度及程序辦法」 第 3 條8規定,金融機構可將內部稽核作業委外,惟不得委託簽證會計師辦理。 因此,金融機構的委外對象可能為與財務簽證相同或不同之會計師事務所,或其 他管理顧問機構等。. 7. IIA 立場聲明書:內部稽核在內部稽核單位資源配置之角色,2009 年 1 月 1 日 「金融機構對於涉及營業執照所載業務項目或客戶資訊之相關作業委外,以下列事項範圍為限:…,十 六、內部稽核作業,但禁止委託其財務簽證會計師辦理」 ,金融機構作業委託他人處理內部作業制度及程序 辦法 第 3 條 8. 31.

(41) 第五節 資訊科技稽核人員所需之知識與技能 吳琮璠(1990)指出,資訊科技稽核人員除了需具備一般稽核人員所需之一般 電腦稽核知識與技能外,尚需具備之電腦資訊系統之技術性知識與技能: . 安全軟體之使用與查核. . 電腦作業系統之認識與其控制. . 電腦硬體、傳輸技術之功能與控制. . 工作管制程式(job control language)之使用. . 公用程式(utility programs)之使用. . 稽核軟體之開發及使用、程式設計及撰寫. . 舊系統維修管理控制程序. . 新系統開發之管理、控制. . 檔案資料(庫)系統設計及管理與控制. 政 治 大. 學 ‧. ‧ 國. 立. 國外學者 Ashton(2005)也指出,新進的資訊稽核人員需具備下列資訊科技相. io. sit. y. Nat. 關技能:. 系統及應用程式開發,涵蓋可行性分析階段至營運階段. . 分散式運算(distributed computing),包含區域/廣域網路、網際網路環境. . 處理設備,無論是單機(stand-alone workstation)或電腦中心(data center). . 批次與即時性的作業活動. . 電腦輔助稽核技術與軟體. n. al. er. . Ch. engchi. i n U. v. 第六節 內部稽核單位使用資訊科技之情況 根據Oxner, Hawkins and Rivers(1995)調查1,387間美國企業和154間加拿大企 業之結果顯示,規模較大之內部稽核單位較規模較小之內部稽核單位使用電腦輔 助內部稽核業務的情況較多。內部稽核人員進行內部稽核作業時,較常使用的功 能為: 32.

數據

相關文件

Menou, M.著(2002)。《在國家資訊通訊技術政策中的資訊素養:遺漏的層 面,資訊文化》 (Information Literacy in National Information and Communications Technology (ICT)

a) Describe the changing trend of daily patronage of different types of public transport modes in Hong Kong from 2000 to 2015.. b) Discuss the possible reasons leading to

An electronic textbook is a comprehensive and self-contained curriculum package with digital print-on demand contents and electronic features (e-features include multimedia

These include new curriculum and standards frameworks, a range of professional development programmes, autonomy for schools to select and manage staff, flexibility in the use

Information technology learning targets: A guideline for schools to organize teaching and learning activities to develop our students' capability in using IT. Hong

2.17 Information provided to new board m embers should include the organisation’s aims and objectives, control environment, organisational risks and risk management

Therefore, it is our policy that no Managers/staff shall solicit or accept gifts, money or any other form of advantages in their course of duty respectively without the

近年,各地政府都不斷提出相同問題:究竟資訊科技教育的投資能否真正 改善學生的學習成果?這個問題引發很多研究,嘗試評估資訊科技對學習成果 的影響,歐盟執行委員會聘請顧問撰寫的