中學生資訊安全課程設計與發展

全文

(2) 中 文 摘 要 本研究主要在設計與發展一套適合中學生(包含國中與高中)的「資訊安全」 課程。近年來隨著網路與資訊科技的發達,與資訊安全有關的議題也不斷衍生, 因此本研究者認為凡涉及與資訊有關的安全防護或傷害,都可將其歸於資訊安全 所探討的議題中。 根據文獻分析的結果,研究者認為資訊安全的課程內容至少應包含三個面 向,分別為「電腦網路與通訊安全」 、 「資訊的正確與合宜性」以及「使用者的人 身安全」等三部分,前者包含了如電腦病毒、駭客相關資訊,另一則包含網路謠 言與垃圾郵件,後者涵蓋了使用電腦的安全須知等內容,此外,在教學設計方面, 採系統化教學設計,以達成課程的教學目標。 藉由教師深度訪談、國高中電腦課本內容分析以及對學生資訊安全概念與態 度上的調查,瞭解資訊安全課程的需要性與應包含教學項目、適合的教學活動, 同時也對學生的起點能力有基本的瞭解。本研究將資訊安全課程規劃為四個單 元,分別是「網路安全 e 起來」 、 「電腦健康百分百」 、 「網路逍遙遊」以及「個人 資料不漏白」,在所設計之「資訊安全教學單元」中,包含教學流程、教學活動 以及參考資料等,提供教師作為資訊安全課程教學上的參考。 研究者並根據此份「資訊安全教學指引」,實際到新竹建功國中國一的兩個 班級及台北市大同高中的高一某班試教,課後並就教學內容、作業評量和對學生 的影響方面,請同學填寫問卷。 由資料的分析結果顯示,本教材在內容豐富度、組織性和帶給學生的收穫方 面,普遍獲得學生肯定。除了請學生做課後評估之外,本研究亦請在學科內容以 及教學設計方面的專家就「課程規劃」 、 「課程目標」和「課程內容」 、 「教學」及 「評量實施」等方面做專家評鑑,整體說來,受訪的專家教師多認為整份教學指 引內容豐富,教學方式多元,很能引起學生學習興趣。 關鍵詞:資訊安全、中學生、課程設計. ii.

(3) Abstract The goal of this study was to design and develop an information safety curriculum for Taiwan junior and senior high school students. With the development of Internet and information technology, issues related to information safety have been growing fast in recent years. The concept of information safety is defined by this study as “any protection and damage related with information should be included within information safety topic.” According to reviewed literature, the information safety curriculum should have three parts. The first is “Internet and Communication Safety”, including computer virus, hacker and so on. The second one is “Correctness and Appropriateness of Information”, including Internet rumor and spam. The last one is “Body Safety of Users”, covering safety guidelines for using computers. The curriculum of the presented study was developed based on Dick & Carey’s “Systematic Instructional Design” model to reach the instructional target. In order to analyze the needs, learning contents, and related activities to be covered in the curriculum, the researcher used multiple methods: conducting in-depth interviews with representative teachers, analyzing the content of high school computer textbooks, and surveying students on their existing knowledge and attitudes of information safety. The resulting curriculum was divided into four units: (1) Network safety together, (2) Healthy computer-using habits, (3) Surfing the Internet, and (4) Keep your secrets online. This study designed an “Information Safety Teaching Guide (ISTG)” which covered the teaching flows, lesson plans, learning resources, and references. This study also conducted a formative evaluation of the ISTG. Four units based on the ISTG were actually taught to two high school classes. Students’ opinions toward the curriculum content, homework and the learning experiences were collected and analyzed. The results showed that most students considered these units rich and well iii.

(4) structured, and they felt they did learn some new and useful information. In addition, the experts of content and instructional design were invited to evaluate five dimensions of the curriculum: (1) instructional design, (2) curriculum target, (3) learning contents, (4) pedagogies, and (5) evaluation. Basically, most of the experts thought that the curriculum was versatile in activities and abundant in information, and could arouse students’ interests effectively. Recommendations for future studies were also provided.. key words:information safety, Taiwan high school students, curriculum design. iv.

(5) 誌. 謝. 兩年前,颱風來襲的傍晚,一通電話的響起,從此決定往後兩年的落腳處; 兩年過去了,一個炎熱的夏日午後,就在鍵入結尾的標點符號後,我的論文,終 於、好不容易告一段落,心頭中懸了兩年的大報告,總算可以放下了。 今日得以完成這本論文,要感謝的人真的太多了,其中最感謝的是我的父母 親以及我的哥哥與姊姊們,家中排行老么的我,不論是在成長或求學階段,家人 都給我無限的支持與鼓勵,讓我在生活方面沒有後顧之憂,也減少了許多不必要 的麻煩,這樣的心情,真的很難用鍵盤敲打出對家人的感激。 而讓論文從無到有,逐漸搓揉成形,最辛苦的可能是我的指導教授周倩老 師,因為我的腦筋一向不甚靈光,加上創意不足,寫論文的過程真的好像大冒險 似的蹉跎好多光陰,幸好周老師始終沒放棄我,最令我佩服的是,每次論文寫到 連自己都看不下去時,老師還是可以把我的論文仔細檢查個好幾回,這樣認真、 敬業的態度,真的是讓我不知如何對老師表達我的欽佩與感謝之意。 此外,在這段期間內,也很感謝所上的每位老師,對自己的協助,老師們親 切以及豐厚的學養,都為我提供了相當好的表率。而所上的每位學長姊,也都是 很好的模範,讓我不論在生活上或研究的過程,都有遵循的對象。在研究所同窗 兩年的同學,小惠、蕙玲、素蘋、建妤、佩陵、琇櫻、佩珊、俊昇、芳吟,真的 很高興在這邊認識大家,也一起渡過了許多美好的日子,擁有很好的回憶;也要 感謝教育所所辦的嘉凌姐跟慧珍姐,感謝她們的照顧,讓我在所辦打工時,學了 很多也認識了許多人。 更感謝在口試時,兩位口試委員所提供的寶貴意見,讓我找出自己研究中的 盲點,也讓自己的思路變得寬廣許多。最後也感謝教育部電算中心「中小學網路 素養與認知」計劃、國科會研究計劃(NSC92-2520-S-009-006)對本研究之支助, 並感謝研究中所拜訪的各位資訊教師的協助。 差點還忘了該感謝一個人,那就是雅婷,這一年因為有妳的陪伴,讓我在新 竹枯燥的生活,逐漸有一點色彩,也讓我得以堅持下去,完成論文,當然,今後 v.

(6) 更要一起努力。 在寫完論文的剎那,突然感受到以前在研究法時,周老師跟方老師提到的, 我們做的研究,其實是累積了很多人的研究結果而逐漸堆積而成的,就如同站在 巨人的肩膀上,這時,我終於瞭解,原來,在研究領域中,自己的渺小以及微不 足道。. vi.

(7) 目. 錄. 中文摘要. ………………………………………………………………………. ii. 英文摘要. ……………………………………………………………………… iii. 誌謝. ………………………………………………………………………. v. 目錄. ……………………………………………………………………… vii. 表目錄. ………………………………………………………………………. ix. 圖目錄. ………………………………………………………………………. xi. 第一章. 緒論………………………………………………………………. 1. 第一節. 研究背景…………………………………………………………. 1. 第二節. 研究動機…………………………………………………………. 2. 第三節. 研究目的…………………………………………………………. 3. 第四節. 研究架構與章節配置……………………………………………. 4. 第五節. 預期研究結果……………………………………………………. 5. 文獻探討…………………………………………………………. 7. 第一節. 資訊素養、資訊倫理與資訊安全………………………………. 7. 第二節. 電腦網路通訊安全………………………………………………. 20. 第三節. 資訊的正確性、合宜性以及私密性……………………………. 39. 第四節. 個人安全防護……………………………………………………. 54. 第五節. 我國現階段的資訊教育…………………………………………. 57. 第六節. 教學設計…………………………………………………………. 62. 研究方法與實施…………………………………………………. 66. 第一節. 研究步驟與流程…………………………………………………. 66. 第二節. 資料蒐集與分析…………………………………………………. 68. 第三節. 研究對象…………………………………………………………. 71. 研究結果與討論…………………………………………………. 74. 第二章. 第三章. 第四章. vii.

(8) 第一節. 分析階段…………………………………………………………. 74. 第二節. 課程設計、發展與內容介紹……………………………………. 89. 第三節. 課程的評鑑………………………………………………………. 93. 結論與建議………………………………………………………. 105. 第一節. 結論………………………………………………………………. 105. 第二節. 研究限制…………………………………………………………. 108. 第三節. 建議………………………………………………………………. 109. 第五章. 參考文獻. ……………………………………………………………………… 111. 附錄一 附錄二 附錄三 附錄四 附錄五 附錄六 附錄七. viii.

(9) 表. 目. 錄. 表 2-1-1. 九年一貫課程資訊教育分段能標………………………………. 19. 表 2-2-1. SSL 與 SET 的安全機制比較表……………………………………. 38. 表 2-3-1. 網路謠言分類……………………………………………………. 42. 表 2-5-1. 現有資訊安全課程教材…………………………………………. 61. 表 3-3-1. 訪談對象的背景資料……………………………………………. 72. 表 3-3-2. 專家平鑑的受訪者與背景資料…………………………………. 73. 表 3-3-3. 課程實施對象……………………………………………………. 73. 表 4-1-1. 問卷發放情形一覽表……………………………………………. 80. 表 4-1-2a. 受訪學生背景描述………………………………………………. 80. 表 4-1-2b. 受訪學生每週上網時數…………………………………………. 80. 表 4-1-3. 各項目的難度……………………………………………………. 82. 表 4-1-4. 資訊安全概念量表反應情形……………………………………. 83. 表 4-1-5. 有無電腦與有無遭遇病毒駭客在安全概念量表 t 檢定………. 84. 表 4-1-6. 有無電腦與有無遭遇病毒駭客之獨立性考驗摘要表…………. 85. 表 4-1-7. 不同區域在資訊安全概念上之單因子變異數分析摘要表……. 85. 表 4-1-8. 不同區域在資訊安全態度上之單因子變異數分析摘要表……. 86. 表 4-1-9. 有無電腦與有無遭遇病毒駭客在安全概念量表 t 檢定………. 86. 表 4-1-10. 不同變項的比較表………………………………………………. 87. 表 4-2-1. 教學單元與所屬資訊安全的面向………………………………. 89. 表 4-2-2. 學習單元與教學媒體一覽表……………………………………. 91. 表 4-3-1. 網路安全 e 起來前後測比較……………………………………. 93. 表 4-3-2. 網路安全 e 起來課後意見調查表………………………………. 94. 表 4-3-3. 電腦健康百分百前後測比較……………………………………. 95. 表 4-3-4. 電腦健康百分百課後意見調查表………………………………. 96. ix.

(10) 表 4-3-5. 網路逍遙遊前後測比較…………………………………………. 97. 表 4-3-6. 網路逍遙遊課後意見調查表……………………………………. 98. 表 4-3-7. 個人資料不露白前後測比較……………………………………. 99. 表 4-3-8. 個人資料不露白課後意見調查表………………………………. 99. 表 4-3-9. 專家評估結果……………………………………………………. 101. x.

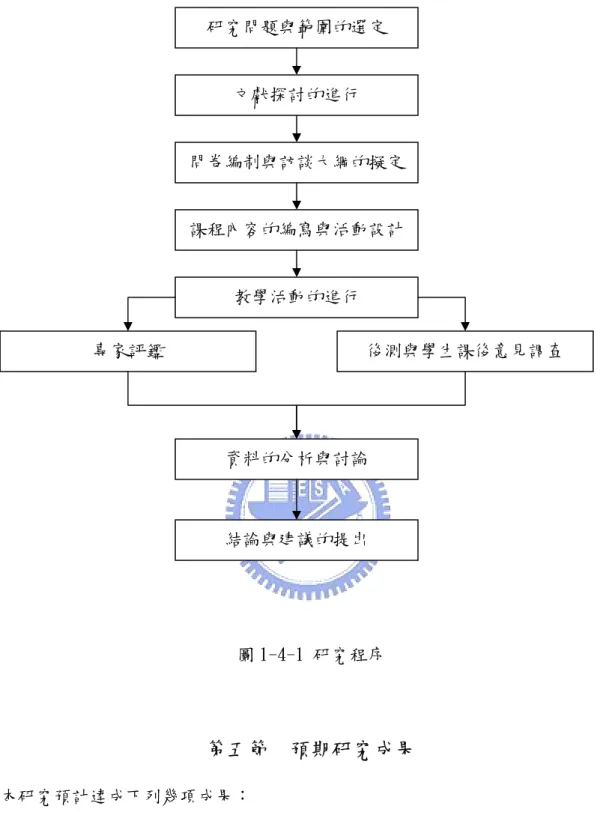

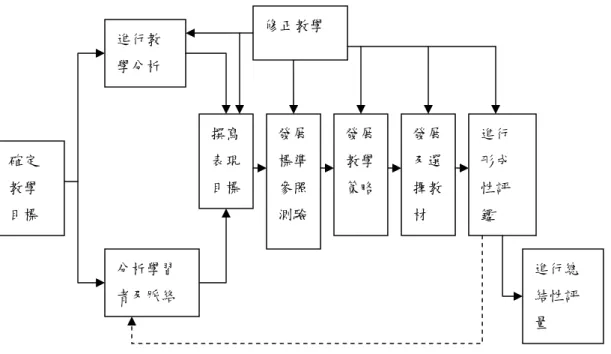

(11) 圖. 目. 錄. 圖 1-4-1. 研究程序圖…………………………………………………………. 圖 2-1-1. 資訊安全與資訊素養、資訊倫理的關係圖………………………… 16. 圖 2-4-1. 正確坐姿……………………………………………………………. 56. 圖 2-4-2. 正確的打字姿勢……………………………………………………. 55. 圖 2-6-1. Dick & Carey 的課程設計模式……………………………………. 63. 圖 3-1-1. 本研究之研究流程…………………………………………………. 67. xi. 5.

(12) 第一章 第一節. 緒論 研究背景. 資訊時代的來臨,世界各國無不戮力推行資訊建設,隨著國家政策性的引 領,資訊工業的發展已經成為我國首屈一指的產業;資訊科技的應用,從個人電 腦的普及,到網路行銷事業的蓬勃發展,以及學習科技的推動,所涵蓋的範圍甚 為廣泛;自從民國八十三年起政府積極推動國家資訊通信基本建設(NII) ,負責 推動國內資訊網路的建設與資訊科技的應用,使國內網際網路的使用人口不斷成 長。 教育向來為國力的基石,在 NII 的基礎上,為推動各級學校資訊教育,教育 部自民國八十七年,推動擴大內需方案,編列了六十七億元的經費(行政院, 1998),購置全國中小學的電腦設備,大幅的提昇學校的資訊環境與教師學生的 資訊能力;如此在整個大潮流的帶動下,講求數位化、電子化的學習環境儼然成 形。就在我國教育政策的推動下,資訊教育伴隨著國民中小學九年一貫課程的進 展,以往安排在國中的電腦課程已向下延伸至國小階段,對許多國小學童來說, 具備基本的電腦操作技巧不再是遙不可及的願景,資訊科技已成為生活中必備的 工具,更是學習的好幫手。 然而,科技的易取得性以及網際網路的快速傳播等特性,一方面為生活帶來 許多便利之處,但相對的,許多伴隨資訊科技的問題也相繼產生,例如電腦病毒 的散佈與駭客的入侵等資訊安全問題,更是對資訊時代中一切強調資料數位化、 網路普及化的環境,產生困擾甚至是災難;因此,如何預防這些資訊時代所產生 的問題,便成為當前重要的課題之一。 過去有關資訊安全的議題,大多限於商業團體或政府機關等組織,因為對於 電子商務的推動以及公文資料的數位化而言,安全實屬一個不可或缺的議題;但 是近年來隨著個人電腦及網際網路的普及化,許多人感受到資料保存以及網路通 訊安全的重要性,多數學者專家在提出相關的因應之道時,都認為從教育層面著 1.

(13) 手,將可以有效地提升對資訊安全的重視;據此,本研究的目的,即希望發展一 套適用於中學生的資訊安全課程,一方面可以加強學生在資訊安全相關的認知, 同時也可以對安全防護的技巧有所了解。. 第二節. 研究動機. 安全一詞可以就兩個層面來探討,其一是使人的生命不受到傷害,其二是讓 人的心裡不會感受到威脅或恐懼,甚至產生恐懼。資訊科技有其便利性,但也有 其黑暗面,而資訊安全所要探討的,就是使人們不僅可以自在地運用科技來豐富 生活,同時也可以避免科技所產生的許多負面效應,排除各種由人為或設備所造 成的不良影響,降低生活中所可能產生的危機。隨著產業的升級,電腦網路硬體 設備的完善,當前的教育潮流,對於資訊科技的運用,正值方興未艾之際,然而 正當教師或學生對電腦網路環境的熟悉程度以及多數人運用資訊科技的能力已 大幅提升之際,對於資訊科技使用的「適切性」與「合理性」認知,卻未必能同 步成長;例如青少年沈迷於網路世界中,或在網路上所引發的敵意等問題,以及 在網路上不斷充斥著各種如電腦病毒的惡意程式,與到處入侵系統的駭客,還有 各種謠言的充斥以及垃圾信件的氾濫(李維倫,2003;林修遠,2001;黃宏宇, 2003;蔡靚萱,2002;Chou & Hsiao, 2000),都是目前使用資訊科技時不可忽 視的威脅;此外,對於使用者在使用電腦時所應注意的健康資訊,以及網路上個 人隱私的保護(蔡敦仁,2002)等,在在與日常生活密切結合,且成為近年來備 受關注的重要議題。 近年,在我國中小學資訊教育的課程中,逐漸加入有關資訊素養的內容(尹 玫君,2000a;何志中,1999;康春枝,1999;張郁蔚,2003) ,期望改善資訊科 技使用的合宜性。然而,資訊安全似乎是一個較易為人所輕忽的內容;或許一方 面,在校園當中,不論對象是學生或教師,總是較為單純的族群,另一方面在校 園中所面對的環境,也大多不如商業場合般有機密性的顧慮,因此在校園環境. 2.

(14) 中,儘管享受資訊科技帶來便利性的同時,卻往往忽略對資訊的安全性的關注(李 忠憲,2001)。 根據許怡安(2001)對網路媒體素養課程所做的研究,認為網路素養課程應 包含批判性思考、資訊評估、近用能力等幾個面向之外,安全保護、法律規範以 及網路倫理與禮儀等面向也是不可或缺的內容。另外,張芳綺(2002)在中學生 網路素養課程設計發展研究中,將網路素養分為五個面向,分別為人際的互動、 資訊評估、網路犯罪與法律問題、網路對個人與社會的影響以及電腦網路資料的 處理與安全,由此可知,資訊安全的重要性已逐漸突顯出來;本研究者以為,置 身於資訊與網路無所不在的知識經濟時代裡,除了一切講求資訊的便利與豐富性 之外,對電腦網路安全的重視,亦屬刻不容緩的事,因此,我們應該藉由學習, 以了解與建立起相關的知識,方能為自己或他人甚至整個團體,提供有效的保障。. 第三節. 研究目的. 本研究旨在研發中學生學習資訊安全教育的課程,針對資訊安全的內涵、目 標以及課程教學指引的可行性與有效性,發展出適合中學生學習的課程內容,並 對該課程進行形成性評鑑。本研究的具體研究目的如下: 一、資訊倫理、資訊素養的意涵分析,歸結出資訊安全應涵蓋的範圍。 二、估中學生學習資訊安全的需求性。 三、界定中學階段學生所應學習的資訊安全課程內容。 四、設計適合中學生的資訊安全課程內容、指引以及素材。 五、對該課程的內容進行形成性評鑑,以評估該課程的使用性和學習內容與策略 的適切性。. 3.

(15) 第四節. 研究架構與章節配置. 為了達成研究目的,本研究所採取的程序如後:首先,本研究將藉著文獻的 探討,由資訊素養與資訊倫理出發,整理出研究中所要探討有關資訊安全的意涵 與範圍,同時進行資料的蒐集與分析,在擬定的資訊安全課程內容中,探討各主 題的意涵以及管理與防治措施;最後,檢視當前我國資訊教育的現況,指出課程 中不足之處,再根據所蒐集的資料與文獻推論出資訊安全課程設計的基本原則以 及指引,並探討中學生在資訊安全教材中所應具備的認知能力與態度。 藉由文獻探討的結果,確立本研究的設計理念與方法,正式進行教學課程的 研發階段。在教學設計的過程,主要依照分析、設計、發展、評鑑與修正等課程 設計的階段,進行課程教材的研發,並於評鑑階段檢視整個課程設計理念,提出 研究的結論與建議,參見圖 1-4-1。. 4.

(16) 研究問題與範圍的選定. 文獻探討的進行. 問卷編制與訪談大綱的擬定. 課程內容的編寫與活動設計. 教學活動的進行 專家評鑑. 後測與學生課後意見調查. 資料的分析與討論. 結論與建議的提出. 圖 1-4-1 研究程序. 第五節. 預期研究成果. 本研究預計達成下列幾項成果: 一、透過文獻的分析,預期可以歸納出中學生學習資訊安全的課程內容。 二、透過本研究的完成,預期可以編擬出「中學生資訊安全概念與態度評量表」。 三、本研究所建構的資訊安全課程,設計的教學指引,教導學習者在學習資訊課 程當中增進有關資訊安全的認知與防護的技巧,預期可以使中學生對資訊安 全的瞭解與預防等相關概念有顯著提升之成效。. 5.

(17) 四、所設計的資訊安全課程,將可作為中學生實施資訊相關課程的參考。 五、根據研究的結果,提出具體的建議,以作為實施中學生資訊素養課程之參考。. 6.

(18) 第二章、文獻探討 本研究的主要目的在發展中學生的資訊安全課程,因此本章所要探討的主題 可以分為六個方向,第一節從資訊素養、資訊倫理的所涵蓋的主題歸結出資訊安 全所應具備的意義與內涵,第二節探討電腦網路通訊安全如駭客、電腦病毒等相 關問題,第三節則討論資訊的正確、合宜與私密性,包括網路謠言、垃圾信件與 個人隱私等議題,第四節則討論個人使用電腦的保健資訊,而上述三節所探討的 內容,將作為資訊安全課程內容設計的基礎。第五節則探討我國現階段的資訊教 育,第六節為本研究所採取的教學設計模式。. 第一節. 資訊素養、資訊倫理與資訊安全. 我們常認為當前的時代是所謂資訊爆炸的時代,但究竟何謂資訊,資訊科技 所指的是什麼?在一般的理解中,可以經由符號、文字、圖形等來表示特定目的 與意義的便稱為資訊(Information) ,謝清俊(1997)將資訊科技(Information Technology)定義為「利用電子媒介所發展出的新系統或新的傳播方式」,而黃 淑靜(2002)從教育的觀點出發,認為資訊科技所指的就是與傳遞訊息有關的技 術領域,尤其是電腦、數位電子學和電信有關的技術。因此舉凡過去的廣播電視 到現在的電腦網路多媒體等,我們都可以將其囊括在內;面對新的時代、新的資 訊傳播工具,人們應該發展出可以與新興科技相對應的新思維與素養。. 一、資訊素養 隨著資訊時代的到來,面對生活中,資訊化腳步的加快,漸漸的,具備適應 未來社會生活或有效應付急遽變遷環境的能力也變得更重要,資訊素養 (Information Literacy),便是在這樣的情形之下所產生的一種概念;素養 (Literacy)一詞原指的是一個人讀、寫的能力,然而時代的更迭,傳統的素養 已逐漸擴大為對一件事物有判斷、解決問題以及應用的能力(關淑尤,2002); 7.

(19) 早在 1974 年,當時的美國圖書館與資訊科學學會主席 Paul Zurkowski,在一次 全國資訊服務及圖書館人員的委員會會議報告上首次提出「資訊素養」這個名詞 (Doyle, 1994) ,認為資訊素養者所指的是某些人,可以學習擁有豐富資源的工 具,並有效的解決他們所面臨的問題。 此外,許多的學者專家也都曾對資訊素養加以詮釋,例如美國圖書館學會 (American Library Association,簡稱 ALA)在 1989 年對資訊素養的定義為「一 個人具有能力知道何時需要資訊、且能有效的尋得、評估與使用所需要的資訊。」 1992 年 Doyle 進一步利用 Delphi 循環問卷法的方式,結合全美各地 136 位受訪 者的意見,將「資訊素養」進一步定義為:「有能力自各種不同的資訊來源,獲 取、評估及使用資訊」(引自陳敬衡,2002),我國學者吳美美(1996a)討論資 訊素養的意涵,認為可分成內外兩個方面:首先,就內在而言,係指能釐清問題, 能分析所需的資訊,並能解讀資訊,以及整理資訊。就外在而言,指知道如何去 尋找資訊,以及能將資訊加以整合後展現出來。 而關淑尤(2002)針對國小行政人員的資訊素養之研究中,認為資訊素養並 非僅屬於資訊科技時代的代名詞, 而是一種解決問題的關鍵能力、一種可以和 外界做合理而有效溝通和互動,且終身受用的能力。 由以上看來,過去對於資訊素養的定義,大多與圖書館學當中利用資訊以及 搜尋資料並用於解決問題的能力有關,或者狹義的解釋,便是指「電腦素養」 (Computer Literacy) ,泛指操作電腦的能力;例如康春枝(1999)則提出資訊 素養有廣義及狹義之說:廣義上來看,資訊素養包括傳統素養、媒體素養、電腦 素養及網路素養。狹義上來看,有的人將之視為只是電腦素養而已 。此外, McClure(1994)提出資訊素養應涵蓋四個層面能力之觀點,他表示資訊素養不 但是一種觀念,更是一種態度與解決問題的能力,所涵蓋的素養包括傳統素養 (Traditional Literacy)、媒體素養(Media Literacy)、電腦素養(Computer Literacy)以及網路素養(Network Literacy)等四種;而 Plotnick(1999)更認 為資訊素養是一種決定未來成功與否的關鍵能力,除了熟識平面印刷文字之外, 8.

(20) 包含各種視覺媒體、聲音媒體、電腦、網路及其他基本的能力都可以囊括在資訊 素養的範疇之內。 雖然各方對資訊素養的定義莫衷一是,不過可以發現,因為研究者的角度不 同,對資訊素養一詞有不同的延伸,但大抵跳脫不出某種技能方面的認知;然而 資訊素養除了能夠閱讀、寫作以及正確的搜尋自己所需的資訊,並具備使用資訊 科技的能力之外,對於人類社會所存在的內涵以及在資訊時代應有的認知,也逐 漸的被涵蓋在資訊素養的定義中;例如我國教育部在民國八十七年推動的擴大內 需方案中,針對中小學資訊教育教師在職進修與教學應用提出計畫,計畫中所訂 之教師的資訊基本素養指標包括三大類,分別為: (一)資訊課程專業素養; (二) 套裝軟體及應用軟體操作素養;(三)各科應用網路資源進行個人教學活動。此 素養指標所列大多以教學應用與網路應用為主,然而在資訊課程專業素養當中的 能力類別,也列出了如能了解網路禮節、能尊重智慧財產權、能了解資訊安全的 重要性以及能了解電腦為一般教學工具等幾項能力(教育部,1998)。 前述提及資訊素養的概念可說是一種綜合的能力,然而網路的興起,面對網 路世界多元化與訊息瞬息萬變的特性,許多人提出了「網路素養」的概念;何志 中(1999)認為「網路素養」,是指個人在學習的過程中,了解對資訊需求後, 能利用網路去檢索、評估、組織程利用電子型式資訊的能力,並認同網路的價值, 願意與人互動溝通,此外還必需能遵守網路的倫理規範。 陳炳男(2002),探討國小學生所應具備的網路素養內涵,認為教師在培養 學生資訊素養時,應該要有新的體認以及省思資訊時代的意義,並適當的調和人 文與科技,因此學生所應具備的資訊素養係指「網路知識」 、 「網路操作技能」及 「網路使用態度」等三部分: (一)網路知識:指學生能理解網路的發展、功能與多樣性,也就是學生能理解 網路的基本概念,並對網路的特性有所認識。 (二)網路操作技能:是指學生具有檢索與重組資訊的能力,亦即學生能尋找並 評估自己所需的資訊。 9.

(21) (三)網路使用態度:是指具有網路使用倫理及人際溝通互動的能力,學生在使 用網際網路時,對人際之間的基本認知以及相關的規範都有所體認,並能加 以遵守。. 在美國,國際教育科技學會(International Society for Technology in Education,ISTE)所提出的教師教育科技標準(National Educational Technology Standards for Teachers, NETS-T),就是在提供師資培育計畫或機 構培訓教師科技能力的導引,共分為六大能力及二十三個指標(ISTE, 2002)。 其六大能力分別為科技的操作及概念、規劃學習環境與經驗、課程的教與學、評 估與評鑑、生產力和專業實務以及社會、倫理、法律以及人類方面的議題,除了 前五大基本能力,是以科技的相關概念與教學的成效考量為主之外,第六個能力 中包含了對人類社會、倫理、法律方面的基本認知,而其能力指標一共包含了五 種能力的展現,如下: (一)進行有關科技使用上的法律和倫理觀念的教學活動及示範。 (二)運用科技資源,使不同背景、特性和能力的學生均得以發揮潛能。 (三)確認並使用多樣化的科技資源。 (四)促進科技使用的安全與健康。 (五)促使所有學生能公平使用科技。. 其中第四項能力指標即為本研究中所探討的議題。而陳泰安(2002)在探討 九年一貫課程教師資訊素養能力的研究中也表示,國中教師應具備之資訊素養能 力可以依照高雄市中小學教師資訊素養能力指標,將其分為初級指標、中級指標 及高級指標三大類,並在初級指標中,除了原本強調一般電腦軟體的操作能力之 外,也加入資訊倫理、網路禮節、智慧財產及資訊安全等必備資訊素養能力。 此外,黃淑珠(2000)對於高職生的電腦網路態度、素養及使用現況的研究 中,由文獻的歸納結果,將電腦網路素養分為三個構面,分別為 10.

(22) (一)電腦網路基本知識:及電腦網路的概念、構成等認知。 (二)電腦網路的操作:如檢索資料或是檔案的傳輸等基本技能。 (三)電腦網路道德:包括了電腦網路的安全、資訊智慧財產權的意義、資料的 保護等。. 根據以上的討論,我們可以了解,對於「資訊素養」的解釋,從過去單純用 來指資訊搜尋以及應用的能力,到所謂的電腦素養,意指操作電腦的能力,最後 又加入了在資訊時代中,所必須具備的倫理觀等議題的認知;因此今日所指的資 訊素養,是一種綜合的認知、概念與能力,也是一種善用資訊解決問題的能力, 更可說是一生受用的能力。今後,面對日益繁雜的資訊社會,學生或教師不但應 該具備基本的讀寫或資訊搜尋與運用的能力,同時也要對電腦網路虛擬社會有相 關的認知與理解,才能在一波波的資訊洪流之中,面對並解決接踵而來的問題。. 二、資訊倫理 倫理學(ethic)在拉丁文稱 Ethica,原意是指風俗習慣,廣義來說,倫理 學的範疇包括了人行為的性質、標準、良心以及法律的基礎;另外,對於倫理, 我國古籍「淮南子․要略」記載:「經古今之道,治倫理之序。」意思就是指℃ 人倫道德的常理,也就是人跟人之間所產生的種種關係,所應該遵守的規範(線 上國語辭典,n. d.) ;因此我們可以將倫理當作是一個社會的道德規範系統,作 為人們在動機或行為上判斷是非善惡的標準,易言之,倫理其實就是懂得人與人 之間的相處之道,判斷是非,以及知道要為自己的行為去負責(Schwartau, 2001)。 (一)資訊倫理的意義 資訊科技是一項影響這個時代非常深遠的產物,人們的生活因它的普及, 而逐漸有了重大的改變,面對這樣的新媒介與新的互動模式,資訊倫理便是規範 人在使用任何資訊時所需遵守的準則,簡單的說,就是人與資訊之間的關係,藉 11.

(23) 由倫理道德的是非善惡觀念,建立起行為的標準與規範,提供使用者取用資訊的 依據(許秋芬,2001)。 而 Baird(2000)認為,傳統在資訊倫理上的問題,是因為在使用資訊科技 上缺乏適當的行為基準,所以資訊倫理的主要任務就是用來決定人們在使用資訊 科技的情形之下,應該有怎樣的行為表現,也就是有一定的行為基準來規範;他 並表示,資訊倫理是複雜的而且隨時在改變的,它會隨著資訊科技的改變而持續 改變事實、概念、方針與價值等之間的關係,因此資訊倫理不是一個固定的規則, 也不是將死板的倫理原則應用到沒有價值的科技上,資訊倫理的出現讓人們重新 思考自身和科技資訊的本質;Johnson(2001)也表示,探討資訊倫理的重要性, 是因為當新的科技為人類的行為創造出新的可能性時,同時也造成了某些倫理議 題和概念的混淆,因為這些被創造出來的新的可能性並非永遠都是有益的,因 此,人們需要加以評估這些可能性並藉由這樣的評估方式,在科技發展的每一個 階段,塑造出更好的科技,同時也能將負面效應減到最低。 另外,黃貞芬、許孟祥和林東清(2000a)由決策制定的方向著力,認為資 訊倫理涉及某些關係人的受害或受益的行動決策。不論是資訊產品的政策訂定、 規畫、設計、製造到銷售等不同階段之決策人員,在制定相關決策時,都會面臨 不同的資訊倫理議題,因此他們認為所謂的資訊倫理,為決策者對於資訊相關之 倫理議題上的權利與義務,以及賦予決策者對此倫理議題在決策或行動上之是非 善惡判斷之基準。 面對日益繁雜的資訊議題,資訊倫理的探討也就益發的重要;Hester 與 Ford (2001)將研究資訊倫理的重要性,由淺至深地分為六個層次,分述如下: 第一層、可以讓我們對自己的行為舉止負責。 第二層、可以教導我們如何避免電腦的濫用與災難。 第三層、資訊科技的發展會產生暫時無法解決的問題,因此資訊倫理可以在 此時建立起重要且獨立的規則。 第四層、資訊科技的使用,已經對一些倫理議題產生永久性的改變,因此需 12.

(24) 要對其單獨加以研究。 第五層、資訊科技的使用,持續的創造了新的倫理議題,需要對這方面特別 地研究。 第六層、新產生的以及改變的議題已經擴大到足夠定義一個新的領域。. 據此,我們可以發現,傳統的倫理在探討人際之間行為的適切性,讓人可以 分辨善惡對錯,然而時代的轉變,資訊社會不僅對傳統社會產生衝擊,傳統的道 德觀也被迫面臨許多挑戰,因此探討資訊倫理的重要性,便成為當前社會中不可 或缺的要務之ㄧ;此外,即使我們探討資訊倫理已經經過很長的一段時間了,但 是很多領域仍有待釐清,因為社會大眾並沒有一個完整一致清晰的概念;資訊科 技的發展,也會使資訊倫理的概念不斷的衍化。. (二)資訊倫理的內涵 Mason(1986)將資訊倫理分為分為四大議題,分別為隱私權(privacy)、 正確性(accuracy) 、所有權(property)與使用權(accessibility) ,簡稱「PAPA」 ; 以下分述之: 1.隱私權:規範個人擁有隱私的權力或防止侵犯他人之隱私。 2.正確性:是指要擁有正確資訊的權力,並有責任或義務對錯誤的訊息加以修正。 3.所有權:幾乎是今日社會上對最複雜的問題,包含了經濟與倫理議題等面向, 由於資訊的總類繁多,因此所有權是指有關享有資訊或軟體製造者之所有權。 4.使用權:指維護個人對資訊存取的權力,而不限於特定人士或團體。. Mason 在十多年前對資訊倫理所提出的四大議題,目前都成為了資訊社會中 相當關注且重視的課題,可見對資訊時代所可能產生的問題,他具有相當洞燭機 先的觀察力。 榮泰森(2002)表示,資訊時代,由於開創了社會改變的機會,並威脅到既 13.

(25) 有的權力、金錢、權力及義務的分配,因此資訊的使用,除了必須遵守法律的規 定之外,尚需借助倫理道德的規範,以提供使用者一個遵循的方向,他認為涉及 資訊倫理的五個議題分別為資訊權、財產權、責任與義務、系統品質以及生活品 質等。以下分別陳述之: 1.資訊權:是指個人在社會中所擁有的隱私與自由權,目前數以百萬計的員工受 到電子或其他高科技形式的監督,個人隱私權正受到資訊科技的威脅。 2.財產權:指智慧財產權如何受到保護;尤其是網路軟體的複製,正對既有的智 慧財產權制度提出嚴格的挑戰,引發倫理、社會與政治議題。 3.義務與責任:新資訊科技對責任法與社會慣例也產生挑戰,例如色情等不當資 訊的傳布,該由誰來負起責任? 4.系統品質:指資料品質與系統錯誤到達一個可接受的程度水準,只是到目前為 止,軟體產業似乎還沒訂出一個標準。 5.生活品質:隨著資訊能力的提升,資訊科技所帶來的負面影響有逐漸增加的趨 勢,例如健康、工作、家庭或電腦犯罪等。. 由此我們可以理解,資訊倫理最簡單的定義,其實就是藉由另一種角度來探 討原有倫理關係中所產生的改變或新的議題,倫理的本質並不具備法律的強制 性,然而卻是對人類社會的一種道德規範;在本研究中所探討的倫理議題,將涵 蓋電腦、網路以及所有與資訊相關的範圍。. (三)小結 綜觀上述的討論,其實資訊倫理就是所有與提供資訊、使用資訊、受到資訊 影響的相關問題。而這些問題是資訊科技普及化、應用範疇擴大與複雜性提高後 所衍生的結果。資訊時代大量的科技使用,我們的生活也將因應這樣的改變而有 所變化,本研究者以為,科技進步的腳步是相當快速的,連帶地,社會不斷的產 生舊秩序重組的情形,同時發展出許多需要重新整合與規範的新問題,例如對於 14.

(26) 資訊不當使用,網路駭客入侵與病毒的製造,以及網路上不實謠言的散播等等, 面對社會如此快速的轉變,法律對於網路秩序的規範尚有不足之處;因此,部份 秩序須依靠使用者本身的倫理道德來維持,因此其自身的態度及行為就益發顯得 重要。 根據以上的探討,我們可以發現, 「資訊素養」 ,通常探討的是如何以及為何 搜尋資訊,也就是偏重技巧的取向,後來慢慢加入了有關倫理、法律以及禮節等 議題;而資訊倫理所討論的範圍,不外乎電腦病毒、禮節甚至使用電腦對環境的 潛在衝擊;例如 Gilber(2000)認為,除了教導學生資訊科技的使用技巧之餘, 也應該教導他們可能遭遇的道德議題,以免造成使用上的無知;據此可得知,資 訊素養與倫理的內涵有一部分是共通的,然而面臨資訊社會不斷產生的各種新興 議題,過去資訊素養或資訊倫理所探討的議題,已顯得龐雜而無法涵蓋所有層 面,值得進一步探討。. 三、資訊安全 因應資訊社會的轉變,塑造出資訊素養的新意涵,成為可以受用ㄧ生且解決 問題的能力,然而資訊行為的增加,新的威脅也接踵而來,使得多數人對安全的 需求驟增,資訊安全的理念遂應運而生。 根據莊道明(1998)對台灣學術網路使用的調查結果顯示,不論是網路使用 者或網路教學人員,在二十項的資訊網路議題當中的重要性,個人電腦資料的保 護以及個人隱私等問題是最為人所關注以及重視的;本研究者將資訊安全由資訊 素養與資訊倫理的範圍中提出,三者的關係如圖 2-1-1 所示。本研究者以為,資 訊安全有一部份牽涉到資訊素養,另外一部份也與資訊倫理有關,兩者之間可能 有交集,但也有各屬於自身的範圍。雖然在教育上,無法事先覺察學生所可能遭 遇到的問題,然而當前的重要課題,應該是要教導他們如何維護自身的安全,並 避免在電腦網路上遭受到來自各方的襲擾。. 15.

(27) 資訊素養. 資訊 倫理 資訊安全. 圖 2-1-1 資訊安全與資訊素養、資訊倫理的關係圖 安全向來是生活中重要的概念,但要對它下一個正確而完整的定義,恐怕也 非三言兩語可以輕易帶過。自小我們就會被耳提面命地教導有關安全的觀念,小 心也許可以避免一次意外事故,但並不能保證能避免所有意外事件,這充分說明 生命的不安全性,亦即是生命本身是具有危險性的。也許就是因為生命充滿著不 安全,追求安全乃成為人類的基本需要。著名心理學家馬斯洛(Maslow)在一九 六九年,發表了一篇名為「Z 理論」(Theory Z)的文章,將過去所發表的需求 層次重新詮釋,分為三個次理論,即「X 理論」 、 「Y 理論」以及「Z 理論」 ,並將 人類的多種需求由高而低分為生理需求、安全需求(X 理論) 、隸屬與愛的需求、 自尊需求、知的需求、自我實現需求(Y 理論)以及最高層次的超越靈性需求(Z 理論),當中除了最底層的生理需求外,安全的需求(safety need),係指需要 受保護與免於遭威脅從而獲得安全感的需求,則排在第二階層,安全對人類的重 要性可見一般(李安德,1992;張春興,1996)。 由此說來,安全就是沒有讓我們感到危險的突發事故的發生,資訊社會為生 活帶來許多的便利性,然而卻也因此產生許多問題,資訊科技有其光明面,但黑 暗面也隨之而來;網路或資訊安全,便是近來日益嚴重且為人重視的問題之一。 而我們所提到的資訊安全,由於個人的認定標準不同,因時而異,都有不同的陳 述,根本的做法就是,我們應該要建立一個社會多數人認可的資訊安全標準。. (一)資訊安全的意義 對資訊安全最簡要的定義不外是利用各種方法或工具來保護靜態或動態的 16.

(28) 資訊。也就是說,多數探討有關資訊安全的議題,大部分都集中在電腦系統或網 路通訊上的保全與資料的完整性;例如林詠章與黃明祥(2000)認為,資訊安全 可以分為電腦安全(computer security)及通訊安全(communication security) 兩種,前者包括了所有電腦系統上的防護措施,後者則泛指資訊在公開的網路上 傳送所需的安全防護。 而吳賢明(2000)表示,資訊安全至少應該要包含三點,分別為: 1.資料的完整性(Integrity) :能夠確保儲存於該系統的任何資料不被竄改或破 壞,資料的完整性遭損壞,便屬於一種破壞性的入侵;在網路環境下,可能遭 受不當竄改或破壞的如使用者的帳號及密碼、系統設定與使用者資料等。 2.私密性(Privacy) :電子式的資料很容易遭人複製,因此這類的入侵不太容易 被察覺,不過作為一個安全的電腦系統,應該要能確保儲存於其中的任何資料 及透過該系統傳輸的資料不被竊取。 3.系統可用性(Availability) :就是隨時隨地都可以讓系統維持正常的服務。. 上述主要著眼在對資料的安全以及系統的穩定可靠性,同時也包含了資料在 傳輸、儲存方面所應考量的重點。另外,劉國昌與劉國興(2000)也認為,資訊 安全的保護範圍包括:機房、電腦主機、終端機、電腦網路、軟體與資料等有形 及無形的電腦相關事務,而良好的安全措施維護了這些資源的機密性、正確性以 及可用性。 蔡敦仁(2002)則表示,資訊安全是保護資訊資產的一種概念、技術及管理 方法,使資訊資產免受有意或無意地洩漏、破壞、遺失、假造,及未經授權之獲 取、使用和修改。 由此可知,對於資訊安全的定義大多跳脫不出機密、完整與有效性,或者有 人把資訊安全認為是對實體以及抽象資料的存取,預防各種未經授權的竄改或窺 視的行為,然而這樣的概念通常是模糊不清而且沒有一定的規準,雖然它們都認 為資訊安全的範圍很廣,並圍繞著不慎的活動,所顧及的不僅是部份的電腦或資 17.

(29) 訊安全,而是一種整體的安全機制與人員所應具備的態度(Anderson, 2003)。 然而一般較重視資訊安全的,不外乎商業團體、國防機構等,因為它們的資料一 向具有商業機密或有關國家安全等級的特性,因此對於資訊安全有所鑽研的,多 數為工程師、系統發展者等相關資訊專業人員,但是近來資訊安全的相關議題不 斷的衍生擴大,資訊安全已經不單純是電腦技術上的問題。 其實,資訊安全有很大的部分是和人的管理有關的,因此也最為複雜,需要 各個不同層面的專家參與。近年來隨著網路的普及,衍生了許多電腦犯罪的問 題,不是正在醞釀當中,就是已發生在你我週遭,所以面對接踵而來的資訊安全 問題,研究資訊此類的議題勢必不斷的在調整與擴充(李忠憲,2001)。. (二)資訊安全的內涵 安全就是使自身免於受到威脅或傷害,因此凡涉及與資訊有關的安全防護或 傷害,都可以羅列在資訊安全之內涵中;一般使用者常遇到的安全問題大致可分 為作業系統與應用程式的漏洞、木馬及後門程式、網路的監聽以及不當的使用習 慣,如帳號密碼的管理不當與任意安裝來歷不明的程式等(李維倫,2003)。李 忠憲(2001)表示,校園網路有關的安全問題包括學校的行政系統缺乏資訊安全 的應變與規劃能力、病毒肆虐、同時對於不當的資訊氾濫並未加以管制,以及資 訊流通地下化和網路犯罪問題等。 另外在探討資訊安全的種類中,大致可以分為軟硬體安全、網路及通訊安 全、資料安全、個人安全等,除此之外,與個人安全有密切關係的健康議題,也 是相關的內容(蔡敦仁,2002)。 由前述的資訊安全,我們可以發現取向的不同,會對資訊安全有不同的概 念,此外如許怡安(2001)在探討網路素養課程的內涵中,將課程中的安全防護 包含了個人資料(如個人分份資料的洩漏) 、人身安全(如網路交友安全) 、電腦 保護(如防毒的預防工作)以及個人電腦及帳戶保護(如設定密碼)等。 據此,本研究者以為,資訊安全至少可以從幾種不同的面向來加以探討: 18.

(30) 1.電腦網路通訊安全(例如駭客入侵、病毒、以及相關的安全機制等),衍生出 許多資訊犯罪問題,同時隨著社會的轉型不斷擴張,學校成為散佈的溫床。 2.資訊的正確、合宜與私密性(如網路上散播的不實謠言、垃圾信件以及有關在 網路上的個人隱私等議題)。 3.防護個人安全,如正確使用電腦設備以確保身體健康的概念。. 近年來,我國推動資訊教育計畫方面,不但培養學生資訊擷取、應用與分析 的能力,同時也要求學生具備適應生活並善用科技的認知,例如教育部在九年一 貫課程的資訊教育領域中,羅列了五項學生在資訊教育的課程當中所應具備的核 心能力,分別為「資訊科技概念的認知」 、 「資訊科技的使用」 、 「資料的處理與分 析」、「網際網路的認識與應用」以及「資訊科技與人文素養的統整」(教育部, 2003)。 表 2-1-1 中,有關資訊教育相關學習內涵指標,我們可以發現在「資訊科技 的概念認知」裡,電腦使用安全包括了維護身體健康以及教導學生注意軟硬體的 保養、備份資料等概念,都羅列在其中,教學階段則擺在第二階段,即國小三、 四年級中;而在「資訊科技與人文素養的統整」能力中,遵守網路應有的道德規 範以及懂得保護自身等能力指標,則散落在二、三階段,也就是國小三年級到六 年級間,但是並沒有一個概括的資訊安全課程。. 表 2-1-1 九年一貫課程資訊教育分段能力指標 學生完成左列核心能力學習內涵後具 核心能力. 學習目標. 學習內涵 備之資訊能力. 1、資訊科技概念的認知. 了解資訊科技. 電腦與生活. 在生活與學習. 電腦使用安全. 上的應用、以及 對人類社會生 活的影響。. (一) 電腦使用安全 (二). 19. 了解資訊科技在人類生活之應用。 正確規劃使用電腦時間及與電腦螢幕 安全距離等,以維護身體健康。 教導學生注意軟硬體的保養、備份資料 等資訊安全概念。.

(31) 5、資訊科技與人文素養的. 應用資訊科技. 認識網路規範,了解網路虛擬特性,並 資訊倫理(一). 統整. 提升人文關. 懂得保護自己。. 懷、促進團隊和 諧。. 了解與實踐資訊倫理,遵守網路上應有 資訊倫理(二) 的道德與禮儀。 資訊相關法律 (一) 資訊相關法律 (二). 認識網路智慧財產權權相關法律,不侵 犯智財權。 認識網路隱私權相關法律,保護個人及 他人隱私。 善用網路分享學習資源與心得。了解過. 網路世界正負. 度使用電腦遊戲、bbs、網路交友對身. 面的影響. 心的影響;辨識網路世界的虛擬與真 實,避免網路沉迷。 了解網路犯罪型態,避免誤觸法網及受. 認識網路犯罪 害。 正確使用網路 的態度. 適時應用資訊科技,透過網路培養合作 學習、主動學習的能力。. 資料來源:國民中小學九年一貫課程綱要-重大議題(頁 20),教育部,2003, 台北:教育部。. 由以上的討論,相信對資訊安全應具備的內涵有所瞭解,同時也可發現在現 有的資訊課程規劃中,資訊安全已經列為課程中不可或缺的內容;因此,本研究 的主要目的,是使學生在當前電腦網路發達的資訊社會中,能夠瞭解本研究所探 討的資訊安全內容,從而加以防治,改善日益嚴重的安全問題;此外,諸如網路 交友或色情氾濫等與人際所產生的問題以及有關法律的認知,由於所牽涉的層面 甚廣,因此不在本研究的討論範圍內。以下三節所探討的議題,將作為資訊安全 課程發展之基本內容。. 第二節. 電腦網路通訊安全. 電腦網路是一個開放式的環境,任何人都可以在這環境中搜尋或瀏覽甚至存 取資料,也因此容易受到一些有心人士製造的程式干擾或影響使通訊中斷. 20.

(32) (Spinello, 2003),不僅日常的工作停擺甚至連資料都有遭受洩漏或竄改的可 能,從而衍伸出種種的問題。一般來說,最常為人所熟悉的就是有關駭客(hacker) 與病毒(virus)的訊息;此外,電子商務的發達,使得從事網路交易的安全性 也逐漸為人所重視,因此,本節首先要介紹的主題為電腦網路通訊安全,其中包 含了三個子議題,分別為一、駭客;二、電腦病毒;以及三、電子資料與網路通 訊安全。. 一、駭客的定義 (一)何謂駭客? 「駭客」一詞源自英文 hacker,過去提到駭客,總不免令人聯想到入侵網 站、破壞他人電腦的人,甚至將他們歸類為恐怖份子,多數媒體對駭客的報導也 顯露出恐懼、不確定以及猜疑的特性,然而到底 hacker 所指為何,卻很少有人 可以提供正確的知識(Richard, 2001)。 根據 Levy(1985)的說法,最早的駭客是一群在麻省理工學院(MIT)的學 生,他們主要的興趣是在了解電腦系統內部的運作,所寫的程式可以開放分享給 一般大眾使用,同時也尋求更進一步的交流與發展(引自 Hester et al., 2001) ; 根據駭客們透過網路共同編纂的「行話檔」(jargon file),駭客被定義為「一 群高度熱中於寫程式的人」,他們「相信資訊的共享是一種力量強大的美德,並 且認為,盡可能藉由撰寫自由軟體(free ware) ,以及促進資訊及電腦資源的自 由流通,以將他們的專業分享給其他人,這是他們的道德義務。」(頁 9)這就 是所謂的「駭客倫理」 (hacker ethic) (Himanen, 2001) 。然而因為時代的遷移, 過去主張駭客所應具備的倫理價值觀已經逐漸受到挑戰,並顯得不合時宜了 (Duncan, 1995);今日所謂的駭客,大抵都帶著負面的意涵,用來指那些使用 電腦從事不法行為,特別是未經許可擅入電腦系統並竊取軟體的人(Johnson, 2001)。 對駭客的種類,許多人有不同的見解,如 Richard(2001)認為,駭客可以 21.

(33) 由其入侵的手法的深淺分為三類,分別為最粗淺的年輕小夥子(script kiddies) ,他們可以做到下載適合的軟體來進行簡單的入侵行為,至於第二類的 駭客(hacker),則是指了解網路運作的原理以及網路的通訊協定,甚至懂得運 用最適當的工具從事入侵的工作,第三種破網客(cracker) ,則是用來形容一種 利用網路從事對人或機關團體的破壞行為,並有著超乎一般人的入侵技巧的駭 客;至於 hacker 跟 cracker 的分別,即使他們對於電腦網路或系統的知識幾乎 不相上下,但是分界在 cracker 已經具有惡意或犯罪的動機了,而 hacker 大多 只是出於好奇心。因此有人表示應該要將 hacker 跟 cracker 作一區別,並保留 hacker 原來當初具有較正面的意義,而將 cracker 視為從事不法入侵行為的人, 然而這樣的區別並不為大家所接受,目前最為人所熟知或一般報章雜誌電視媒體 所刊載,仍將 hacker 認為是那些經常非法入侵並造成破壞的人(Johnson, 2001) 。 宋振華、楊子翔、樊國楨(2001)主張,駭客如果依其技術能力來分類,可 以分為以下四種: 1.業餘的玩家:多半是對網路技術有興趣的人,他們覺得入侵只是用來證明自己 的技術能力,但通常不懂得如何善後,所造成的傷害通常是無心之過。 2.專業的入侵者:他們將入侵當成事業,有能力成為一流的資訊安全專家,甚至 其本身的工作就是資訊安全工程師。 3.玩票性質的電腦高手:可能是相當聰明的學生或熟練的電腦工程師,對於電腦 的運作相當熟悉,但對入侵不感興趣,有時只是懶得循正常管道申請系統使用 權限,其實他們對系統的破壞性不高。 4.hacker 級的 cracker:也許我們所使用的作業系統就是由他所開發的,不過這 種人應該在少數。. 根據前述,本研究者以為,關於駭客,許多人對其行為或類別有不同的認定, 不論是 hacker 或 cracker 或者是其他的稱謂,甚至有不同的技巧或等級之分, 但是在本研究中,為撰寫適合中學生的相關內容,本研究者以為可以將其歸結 22.

(34) 為,凡是從事電腦資訊網路系統等入侵行為的人,不論其是否涉及破壞或竊取的 行為,都可以稱之為駭客(hacker)。. (二)駭客入侵的動機與目的 關於駭客入侵的動機,據宋振華、楊子翔、樊國楨(2001)表示,不同的入 侵目的會對系統有不同程度的影響,主要可以分為: 1.好奇心與成就感:對這些人而言,沒有特定的目的,入侵可以為他們本身帶來 成就感就是他們心中的目的。 2.當作入侵其他機器的跳板:入侵者會選擇安全防護較差的系統作為侵入的前 哨,以迴避牽涉到自己本身的責任。 3.盜用系統資源:例如免費的帳號或者盜用系統上的軟體,形同具有一大筆的財 富。 4.盜取機密資料:由於對網路的依賴日深,許多重要資料是散佈在網際網路中, 對於許多人來說,這些機密資料是相當具有價值的。 5.惡意攻擊:有許多可能的原因,例如因為政治立場的差異而進行入侵或者相同 企業間的競爭而癱瘓對方的資訊系統等。. 另外 Hester 與 Ford(2001)也指出,駭客進行入侵的原因不外乎賣弄小聰 明,就像猜測密碼或者製造某些陰謀的陷阱等,甚至進行某種的報復行為,可能 是由於不滿前任雇主的行為。從心理學家的角度來看,也有可能是因為那些人把 電腦當作是人類的替代品,因為電腦不需要與其產生互動,甚至不必考慮到複雜 的人際社會關係,例如社會上的地位、肢體語言等,如此一來,人們在群體中許 多決定的方式也因此產生轉變。 而 Richard(2001)認為駭客依其入侵動機,主要可以分為七種: 1.出於好奇心(Curiosity) :純粹是為了追求挑戰,藉由入侵的過程,來獲得本 身的成就感,並不會產生很大的破壞行為。 23.

(35) 2.故意破壞(Vandalism) :採用的方法或工具,有時讓人摸不清楚他們到底是入 侵者還是受害人。 3.入侵(Hacktivism) :可能是由於生態、政治上或某種倫理原因進行入侵,造 成破壞的行為。 4.工業間諜(Industrial Espionage):例如企業間竊取商業機密,通常會花費 一段時間來進行,同時也會開啟系統上的後門,隨時可以自由進出。 5.勒索和詐騙(Extortion and Fraud):涉及到有組織的犯罪集團,他們主要的 目的就是金錢。 6.資訊戰爭(Information Warfare) :例如在政府間的衝突或者政治社群間的交 戰,彼此都嘗試去癱瘓對方的基礎設施。 7.白帽子(White hats):是指有倫理的駭客們,他們入侵只是為了告知該團體 或組織系統上的漏洞,並提供建議,同時也協助警察單位將不法的駭客繩之以 法。. 根據以上所述,我們可以發現,駭客入侵的動機有許多,而且不同的人也會 產生不同的看法,本研究者認為可以粗略的將其歸納為三種,分別為: 1.好奇心的駭客:只是為了滿足自己對他人相關資訊的好奇心。 2.耍小聰明的駭客:為了證明自己的能力。 3.有目的性質的(不論好或壞)駭客:包括報復或為了自己與他人的便利性甚至 為了利益入侵,但也有人是為了找出系統的安全漏洞而入侵。. 值得注意的是,即使在此所談的都是駭客的入侵動機,但並非所有駭客的入 侵行為都是不好的具有破壞性的,有些人只是為了滿足自己的好奇心,才會鋌而 走險,甚至有些人是為了測試系統的安全性,避免讓有心份子有機可趁,釀成更 鉅大的傷害或損失,這些都可以讓人重新省思駭客的意涵。. 24.

(36) (三)駭客行為的合理性 雖然未經授權而入侵他人系統是不法甚至是犯罪的行為,但是根據前述的文 獻,不論是從駭客的定義或是其入侵的動機來看,產生了許多的爭議。有些人認 為這種侵入他人電腦系統的行為根本無足輕重,因為這樣的行為相對於實體上的 入侵(如小偷入侵房舍)是很抽象的,而一些正在學習入侵的人也表示,他們沒 有從事任何破壞活動或者改變任何的東西,純粹只是學習有關電腦系統的運作方 式,照這種邏輯說來,沒有得到授權而闖入電腦系統的行為根本就不值得大驚小 怪的(Spinello, 2003)。此外,某些入侵行為是為了測試系統的安全性,例如 在美國一些過去曾經擔任駭客的人,經常聚集在一起為一些組織提供安全上的建 議,以建立起更完善的安全防護網(Hester & Ford, 2001) 。有些人甚至認為, 某些駭客的行為是為了避免政府的專制,隱瞞大眾知的權利,藉由侵入可以警告 大眾某些濫權行為的發生(Johnson, 2001)。 另一方面,許多人認為駭客的行為是不可原諒的,例如網絡安全公司 Network Flight Recorder 的首席執行者 Marcus Ranum 認為,闖入他人的電腦 系統意味著受害者經受「絕對的精神和情感痛苦」,品格高尚的駭客道德規範忽 視了最善意的入侵也會給人們造成極大痛苦的現實(引自李建平,2003) 。Ranum 認為,假如有一位在華爾街工作的系統或網絡管理員的系統遭受駭客的入侵,他 會為自己的工作擔心,害怕失去工作,無法支應自己的生活。此外,法律專家認 為入侵電腦系統應當是違法行為,這與未經許可穿越住宅不合法是一樣的道理。 一般來說,真實世界中的非法闖入罪會予以緩刑,而入室行竊應當更嚴肅地處 理,這同樣適用於網絡犯罪(引自李建平,2003)。 探討入侵行為是否正當的爭議,正反雙方似乎永遠堅持不下;由道德的觀點 來看,即使所指的入侵只是擅自進入他人的電腦系統,並沒有造成直接的破壞, 但這樣的行為已經違反個人隱私,而隱私通常被視為一項重要的倫理以及社會價 值;Spinello(2003)認為也許我們對於駭客的行為沒有一定的處理原則,但是 未經他人同意就擅自進入他人系統,是一個基本的道德原則。此外,就商業的角 25.

(37) 度而言,並非所有的資訊都是免費的,因為蒐集及整理資訊也需要花費相當大的 力氣,對那些主張資訊應該是公開並且自由流通的人而言,非法入侵並取得未經 授權的相關資訊的人,無疑是做了不勞而獲的負面示範(Hester & Ford, 2001)。 再者,對於主張駭客的入侵是為了避免專制政府的產生的這種說法,也備受爭議 因為就民主國家來說,法律已經設置了相關的機構對政府加以監督,並不需要藉 由入侵的行為來防治寡頭政府的專擅(Johnson, 2001)。 綜括上述,對於駭客的行為,從最初形成的歷史到入侵的動機以及行為的產 生等,也許在法律上並沒有明確的規範或是相對應的政策,然而從道德層面來 說,入侵行為的發生,就如同走在街上閒晃,並挨家挨戶的試著去開啟他人門戶 一樣,這種行為或動機是不見容於現今社會。從教育的角度來說,教育者往往肩 負著培養國家社會未來公民最基本的責任,一方面不僅要教導學生有關行為的正 確性與合法性,同時也要針對那些遊走在法律邊緣的行為予以明確的規範,即使 在行為上不違法,不代表其合理性或可為他人接受,因為法律通常代表的是道德 的最低標準。 二、電腦病毒的傳播 2003 年八月份,名為疾風(BLASTER)的電腦病毒,讓許多人的電腦一開 機不久又關機,情況一再重複,重要的工作都因此中斷,使得許多公司面臨業務 停擺,造成企業界不小的損失;電腦病毒一向讓人聞之色變,同時也是電腦使用 者心中永遠的夢魘,因此有效的防治工作是相當重要的。. (一)電腦病毒的起源 病毒(Virus)通常指在生物或醫學上可以使人體致病並導致傳染的一種微 小病菌,在電腦網路的世界中,其實有個與生物病毒相近的特性,可以不斷的繁 衍複製,並對電腦系統造成破壞的電腦程式,大家稱之為「電腦病毒」 (Computer virus) ;有關電腦病毒的命名,其實會影響大眾對該程式製造者的想法以及預防 和處罰的觀念,一些學者也發現使用這種生物學上的隱喻可以有效的防堵並降低 26.

(38) 電腦病毒的感染(Andy & Geraldine, 2000)。 Hester 與 Ford(2001)表示,電腦病毒是一種可以自我複製並造成破壞的 程式,通常是指刪除硬碟或造成檔案的損毀,同時也藉著複製的動作來感染其他 程式;電腦防毒軟體公司「趨勢科技」 (Trend Micro)的解釋,電腦病毒是會將 本身複製到其他乾淨的檔案或開機區的惡性程式,使用者在不自覺的情形下執行 到已受病毒感染的檔案時,該程式就會以相同方式繼續向外散播出去(陳清芳, 2002),同樣是電腦防毒軟體公司的賽門鐵克(Symantec)認為,電腦病毒是一 種藉由重新寫入檔案或是將本身的副本插入或附加到檔案以感染系統的程式;由 此可知對於電腦病毒的解釋,其實就是一種可以對資訊系統產生影響甚至破壞, 且不斷的自我產生複製的惡性程式。 最早且正式使用電腦病毒這名詞的人,是由 Fred Cohen 在 1983 年,執行一 項學術實驗時所提出的,他清楚定義電腦病毒為「任何可以修改其他程式使其能 嵌入的軟體」(any software which can modify other programs to include a version of itself) (引自 Dwan, 2000) 。而電腦病毒的前身,稱為蠕蟲(Warm), 在 1980 年代初期,由 John Schoch 和 Jon Hupp 修改一支程式,可以藉由機器間 散佈出去,它幾乎是完全無害的,只有在晚上網路擁塞時才會被釋放出來,佔住 那些沒有用到的電腦並利用他們的資源與頻寬,當時的蠕蟲不會造成電腦永久性 的破壞(Hester & Ford, 2001)。然而現今的蠕蟲本身,已含有特殊破壞目的的 程式碼,開啟或執行後,會對作業系統造成破壞,或對正常作業造成干擾,蠕蟲 與病毒最大的不同就是牠能獨立繁殖,例如 ILOVEYOU 這種蠕蟲就是透過電子郵 件將本身自動傳送到收件者通訊錄上的每個人(Symmantec, n. d.)。 電腦病毒的發展有很長的一段醞釀期,一般以電腦為主的系統都是考量其重 製性並可以透過單一機器或網路來散佈,第一個相容於 IBM/PC 的電腦病毒 Brain virus 出現在 1986 年,是一個可以常駐在開機磁區的開機型病毒,這支病毒沒 多久經過一些人的修改後,專門感染一些副檔名為.COM 或.EXE 的檔案,同時很 難被偵測到(Dwan, 2000)。然而時至今日,網際網路潮流席捲全球以來,電腦 27.

(39) 病毒透過傳統一對一的感染方式慢慢的減少;相對的,利用連鎖信、惡作劇程式、 免費優待卷等方式,誘騙使用者下載並執行程式的手法相繼出現,使得電腦病毒 的傳播進入到多重感染的境界。因此,電腦病毒不再只是侷限在電腦病毒狹義的 定義裡,而是應該從惡意軟體這個廣義的角度來檢視電腦的病毒現象(林修遠, 2003)。. (二)電腦病毒的種類 據賽門鐵克公司表示,目前的電腦病毒至少有 53,000 種,多數的感染方式 不外乎透過電子郵件附加檔案,磁片上的檔案,以及任何可以附加檔案的媒體(如 光碟),附著或隱藏在某些特定型態的檔案上,進入作業系統的開機磁區,或利 用文書處理軟體的特定程式碼(一般稱之為巨集)快速感染重要文件,藉以達到 快速破壞干擾正常作業的目的。依據以上特性,病毒大略可區分成檔案型、開機 型、巨集型病毒等三大類,除此之外,某些病毒會結合上述型式的特性出現,這 種型式的病毒,稱之為混合型病毒(Symantec, 1999) ;趨勢科技(Trencend Micro) 則將電腦病毒分為八類,以下分述之: 1.開機型病毒(Boot strap sector virus):藏匿在磁片或硬碟的第一個磁區, 由於過去作業系統 DOS 的設計,使得病毒可以在每次開機時,在作業系統還沒 載入前就先載入到記憶體中,進行破壞。 2.檔案型病毒(File infector virus) :通常感染一些執行檔,例如副檔名為.com 或.exe,當其被執行時,病毒的程式也隨之執行。 3.複合型病毒(Multi-partite virus) :兼具前兩種病毒的特性,具有相當傳染 力,且破壞力十足。 4.隱形飛機式病毒(Stealth virus):又稱中斷擷取者(interrupt interceptors),藉由控制 DOS 的中斷向量,把所有受感染的檔案還原,亦即 可以將受感染的病毒喬裝起來,讓使用者不易察覺。 5.千面人病毒(Polymorphic/Mutation virus) :由於該種病毒每經過繁殖一次, 28.

數據

相關文件

To enable the research team to gain a more in- depth understanding of the operation of the Scheme, 40 interviews were conducted, including 32 in eight case study

Robinson Crusoe is an Englishman from the 1) t_______ of York in the seventeenth century, the youngest son of a merchant of German origin. This trip is financially successful,

fostering independent application of reading strategies Strategy 7: Provide opportunities for students to track, reflect on, and share their learning progress (destination). •

Strategy 3: Offer descriptive feedback during the learning process (enabling strategy). Where the

Now, nearly all of the current flows through wire S since it has a much lower resistance than the light bulb. The light bulb does not glow because the current flowing through it

* 2 Learning contents to be replaced by the learning elements covered in the enriched TEKLA curriculum starting from 2016/17 school year... The enriched

In order to achieve the learning objectives of the OLE – providing students with a broad and balanced curriculum with diverse learning experiences to foster whole-person development

The thesis uses text analysis to elaborately record calculus related contents that are included in textbooks used in universities and to analyze current high school